Falle di sicurezza anche in Linux

Un pò di meritato panico anche per gli utenti del pinguino.

[ZEUS News - www.zeusnews.it - 23-09-2002]

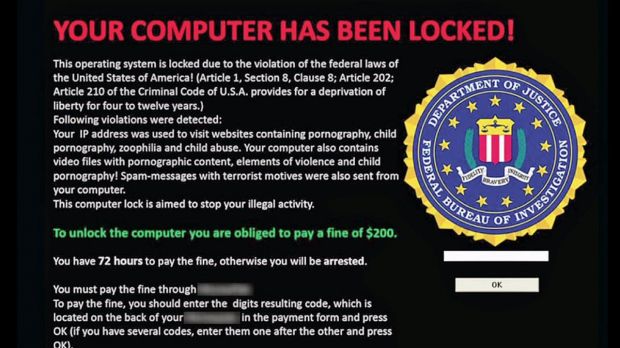

Nessuno ha mai detto che Linux sia invulnerabile, anche se molti hanno quest'impressione. Mettete una Ferrari in mano a un mentecatto e andrà a sfracellarsi tanto quanto una Panda (magari in modo più spettacolare). Nessun sistema operativo è sicuro se non è ben amministrato, e Linux non fa eccezione.

Tempo fa fu annunciata una vulnerabilità di Apache (il più popolare software per gestire siti Web) che consentiva a un aggressore di prendere il controllo di un server Web sul quale gira Apache. Fu subito pubblicata la correzione, che riguarda il modulo openSSL usato per le transazioni sicure, ma molti amministratori di siti Web pensarono bene di andare avanti a sonnecchiare invece di fare manutenzione.

Risultato: da venerdì 13 settembre sta impazzando Linux.Slapper.Worm, un programma che prende il controllo dei server Apache Linux e li usa per creare una "rete nella Rete" di computer da puntare contro un bersaglio scelto dall'aggressore, in quello che si chiama in gergo un DDOS (Distributed Denial of Service), l'equivalente Internet di rendere inaccessibile un numero di telefono sovraccaricandolo di tentativi di chiamata.

Secondo F-Secure in meno di due giorni Slapper ha preso il controllo di circa diecimila server Linux, polverizzando il record di rapidità di diffusione detenuto da Code Red. L'infezione sta ora calando, man mano che gli amministratori di sistema si rendono conto che è ora di svegliarsi, ma è il caso di restare vigili, anche perché sicuramente nei prossimi giorni bisognerà sorbirsi gli sberleffi gongolanti del mondo Windows.

Se siete linuxiani in erba preoccupati per il vostro server Web domestico, seguite i consigli descritti qui.

Per quel che ci ho capito (non sono un esperto in materia, quindi non prendete quello che dico per oro colato), un server Web Linux dovrebbe essere vulnerabile soltanto se ha openssl attivo, cosa improbabile nei siti domestici ma assai probabile nei siti commerciali, e se la versione installata di openssl è precedente alla 0.9.6e. Inoltre pare sia necessaria la presenza di un compilatore (gcc) sul server, cosa che nessun amministratore di sistema degno di questo nome si sognerebbe di fare (ho notato con piacere che Mandrake 8.2 provvede automaticamente a non installare gcc se gli si chiede di configurarsi come server Web). Infine, il worm aggredisce le proprie vittime sulla porta 443 e comunica con il suo misterioso padrone tramite la porta UDP 2002: se il vostro firewall chiude queste porte, non dovreste correre rischi, anche se è comunque meglio verificare tutta la situazione.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

|

|

|

(C) by Paolo Attivissimo - www.attivissimo.net.

Distribuzione libera, purché sia inclusa la presente dicitura.

Commenti all'articolo (0)

|

|

||

|

- Internet - generale:

DJ - Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Windows 11, 10:

Avvio Lentissimo pc - Social network:

web.whatsapp quanto è affidabile? - Pronto Soccorso Virus:

DISDOWN.COM - Browser:

Firefox non sincronizza le schede su pc desktop

perchè????? - Software - generale:

Alternative a Dropbox - Tablet e smartphone:

MEMORIA SAMSUNG GALAXY XCOVER SM-G390F - Linux:

Sondaggio prestazioni - Windows 8, 7, Vista:

Facciamo chiarezza tra le varie versioni di Vista