Cryptodefense, il malware sbadato

Cifra i dati e ricatta le vittime, ma dimentica la chiave sul loro PC.

[ZEUS News - www.zeusnews.it - 07-04-2014]

Da qualche tempo stanno facendo danni consistenti gli attacchi informatici basati sul pagamento di un riscatto (ransomware): il criminale invia alle vittime un malware, spesso annidato in un allegato alla mail, che cifra i documenti informatici presenti sul PC o sulla rete delle vittime stesse e poi chiede un riscatto per rivelare la complicatissima password di decifrazione.

Chi si fa infettare e non ha una copia di sicurezza dei propri dati rischia di perdere tutto, per esempio tutti i documenti di lavoro, con effetti potenzialmente devastanti.

Fra i numerosi esemplari circolanti di questo genere di malware spicca CryptoDefense: i suoi creatori hanno incassato oltre 30.000 dollari al mese dalle proprie attività illegali. Purtroppo questo genere di crimine paga.

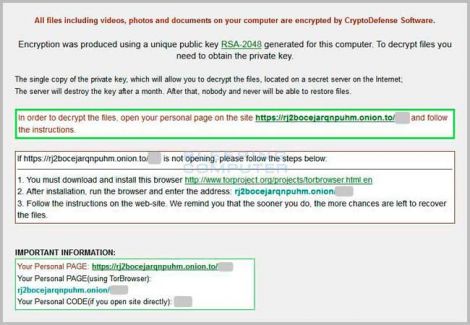

Pensavano di aver costruito una trappola letale: cifratura basata su chiave RSA a 2048 bit, raddoppio del riscatto dopo quattro giorni, uso della rete Tor per effettuare il pagamento (rigorosamente in bitcoin, difficili da tracciare). Il malware include anche dettagliate istruzioni per attivare il software Tor.

|

Ma i criminali hanno commesso un errore di proporzioni epiche, come racconta Symantec: il loro malware, infatti, lascia sul computer della vittima una copia della chiave di decifrazione.

La chiave è nascosta, secondo The Register, nella cartella Application Data - Application Data - Microsoft - Crypto - RSA folder del computer aggredito. Per cui basta usarla per decifrare i dati e l'attacco viene neutralizzato.

Meglio, comunque, non contare sugli errori di programmazione dei criminali e fare prevenzione tenendo aggiornato l'antivirus e facendo attenzione prima di aprire qualunque allegato, anche se proviene apparentemente da un mittente attendibile.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

|

|

|

(C) by Paolo Attivissimo - www.attivissimo.net.

Distribuzione libera, purché sia inclusa la presente dicitura.

Commenti all'articolo (3)

2-5-2014 08:24

1-5-2014 21:05

17-4-2014 09:47

|

|

||

|

- Al caffe' dell'Olimpo:

Se foste immortali....

Se foste immortali.... - Windows 11, 10:

Avvio Lentissimo pc - Social network:

web.whatsapp quanto è affidabile? - Pronto Soccorso Virus:

DISDOWN.COM - Browser:

Firefox non sincronizza le schede su pc desktop

perchè????? - Software - generale:

Alternative a Dropbox - Tablet e smartphone:

MEMORIA SAMSUNG GALAXY XCOVER SM-G390F - Linux:

Sondaggio prestazioni - Windows 8, 7, Vista:

Facciamo chiarezza tra le varie versioni di Vista - Dal processore al case:

Hard disk esterno impazzito.

Zeus