Mail-truffa fingono di provenire da Facebook e WhatsApp

Le regole generali di difesa.

[ZEUS News - www.zeusnews.it - 03-02-2016]

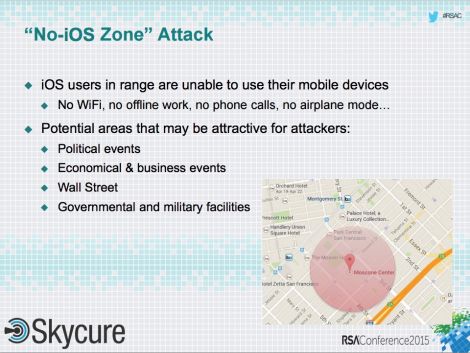

L'allerta diramato a proposito delle finte mail della Polizia Federale svizzera è una buona occasione per ripassare le regole di difesa principali contro questi attacchi molto diffusi, visto che oltretutto è stata segnalata un'ondata internazionale di spam rivolto agli utenti di Facebook e WhatsApp.

- Non sono attacchi personali e i truffatori non sanno niente di voi. Sanno soltanto il vostro indirizzo di e-mail, ma non sanno se avete o no WhatsApp o Facebook: vanno a caso. Molte vittime si fidano del messaggio-truffa perché hanno l'impressione che sia rivolto personalmente a loro e pensano che solo i legittimi gestori di questi servizi possano sapere chi è utente e chi no.

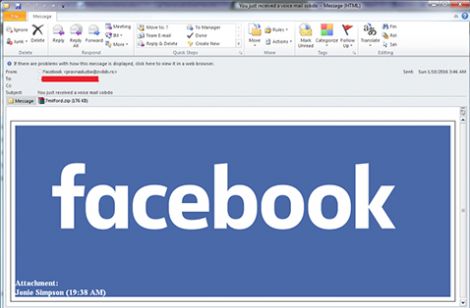

- ll mittente è quasi sempre un indirizzo che non c'entra nulla con quello legittimo del servizio citato dal messaggio. Per esempio, vedere un messaggio che dice di provenire dal servizio clienti di Whatsapp ma ha come mittente un indirizzo di Yahoo è un chiaro segno truffaldino. Tuttavia alcuni truffatori falsificano bene anche il mittente, per cui un indirizzo anomalo è sicuramente un sintomo d'inganno, mentre un indirizzo autentico non è garanzia di nulla.

- Se vedete che da qualche parte nel titolo del messaggio c'è una sequenza di caratteri senza senso, è una trappola. Si tratta solitamente di codici usati dai truffatori per gestire l'ondata di messaggi che inviano.

- Non cliccate sui link presenti nei messaggi inattesi che sembrano provenire dal servizio clienti di nessuna azienda. Spesso questi messaggi contengono link che portano a siti-trappola, dove risiede il malware o c'è una pagina che sembra quella legittima nella quale si immette la propria password per accedere a un servizio ma è in realtà una copia gestita dai truffatori. Se non siete stati voi a chiedere di ricevere una mail dal servizio clienti, per esempio perché avete richiesto un recupero password, cestinate tutto.

|

- Non aprite nessun allegato a messaggi di questo tipo. Il malware di solito si annida lì. Se cestinate il messaggio senza aprire il suo allegato o cliccare sui suoi link non dovreste correre pericoli.

- Usate applicazioni e sistemi operativi aggiornati e procuratevi un antivirus aggiornato.

- Prevenire è molto più facile che curare. L'attacco che sta bersagliando gli utenti di Facebook, per esempio, convince la vittima ad aprire un allegato. Questo allegato è malware che, spiega Microsoft, scrive nel Registro di Windows in modo da riavviarsi automaticamente ogni volta che viene riacceso il computer, blocca l'accesso ai siti dei produttori di antivirus, così il computer non può scaricare gli aggiornamenti che rivelerebbero l'infezione, e inibisce le notifiche del Centro Sicurezza di Windows. Fatto questo, si mette a rubare dati dal computer infettato.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

|

|

|

(C) by Paolo Attivissimo - www.attivissimo.net.

Distribuzione libera, purché sia inclusa la presente dicitura.

Commenti all'articolo (0)

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Windows 11, 10:

Avvio Lentissimo pc - Social network:

web.whatsapp quanto è affidabile? - Pronto Soccorso Virus:

DISDOWN.COM - Browser:

Firefox non sincronizza le schede su pc desktop

perchè????? - Software - generale:

Alternative a Dropbox - Tablet e smartphone:

MEMORIA SAMSUNG GALAXY XCOVER SM-G390F - Linux:

Sondaggio prestazioni - Windows 8, 7, Vista:

Facciamo chiarezza tra le varie versioni di Vista - Dal processore al case:

Hard disk esterno impazzito.

.jpg)