Come proteggersi dai rischi del ransomware: 4 consigli

L'epidemia dei nostri giorni.

- Articolo multipagina2 / 2

[ZEUS News - www.zeusnews.it - 13-06-2017]

Questo è un articolo su più pagine: ti invitiamo a leggere la pagina iniziale

Ransomware, l'epidemia dei nostri giorni

Come fare per proteggersi dai rischi del ransomware? Ecco alcuni suggerimenti che consentiranno alle aziende di non aggiungersi a quel 47% che ne è stato vittima.

1. Nessun obiettivo è troppo piccolo

Un comune pregiudizio vuole che le aziende piccole e medie siano meno suscettibili di attacco e, di conseguenza, più sicure. In realtà, queste organizzazioni sono più a rischio, in quanto il malvivente presume che abbiano meno persone, tecnologia e risorse per combattere i criminali.

2. Proteggere tutto

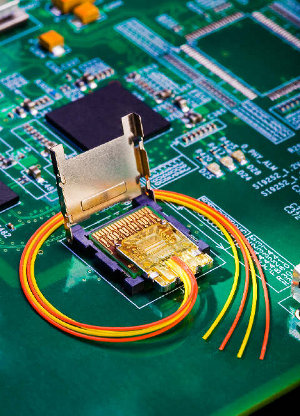

La trasformazione digitale porta con sé enormi opportunità per le aziende in termini di produttività e di risparmi. Ma comporta anche la presenza di superfici di attacco più ampie, aprendo la strada ad attacchi più sofisticati e mirati.

Gli attacchi più moderni sfruttano diversi vettori: come emerge dalla nostra ricerca, le email restano un mezzo chiave per il ransomware. La miglior difesa è l'attacco e le aziende devo adottare un approccio basato su una sicurezza omnicomprensiva per proteggersi dagli attacchi più moderni. Per farlo, le organizzazioni devono disporre di ATP (Advanced Threat Protection) per tutti i possibili vettori di minacce.

Un firewall da solo non basta, come del resto un gateway per la protezione delle email da solo non è sufficiente. Nel momento in cui le organizzazioni cercano di approfittare dei benefici del cloud e della virtualizzazione, è importante che i controlli di accesso e la sicurezza siano allo stesso livello dell'infrastruttura on premise.

3. Regolamentare, controllare, educare

I comportamenti degli utenti possono essere l'anello più debole ed è inevitabile che qualcuno prima o poi clicchi dove non dovrebbe. La formazione è comunque un aspetto critico di ogni strategia di protezione dei dati in quanto i malintenzionati cercano sempre più di sfruttare le "reti umane" per lanciare campagne di phishing mirate.

4. Riprendersi dagli attacchi minimizzando i danni

Quando tutte le precauzioni hanno fallito occorre un piano per ripristinare rapidamente i dati. Per il ransomware il miglior approccio consiste tipicamente nell'ideare e implementare un piano completo di backup e ripristino che vi permetta di recuperare tutti i file cifrati col minimo sforzo.

È importante sottolineare che anche chi non è stato ancora colpito non significa che sia immune da attacchi futuri. Alcuni criminali potrebbero infatti considerare queste organizzazioni una facile preda e creare piani per un attacco dalle conseguenze ancora più pesanti. Ciò significa che non è mai troppo tardi per rivedere la strategia di protezione.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (4)

5-8-2017 15:38

14-6-2017 07:27

10-6-2017 18:28

28-5-2017 09:18

|

|

||

|

- Windows 11, 10:

Avvio Lentissimo pc - Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Social network:

web.whatsapp quanto è affidabile? - Pronto Soccorso Virus:

DISDOWN.COM - Browser:

Firefox non sincronizza le schede su pc desktop

perchè????? - Software - generale:

Alternative a Dropbox - Tablet e smartphone:

MEMORIA SAMSUNG GALAXY XCOVER SM-G390F - Linux:

Sondaggio prestazioni - Windows 8, 7, Vista:

Facciamo chiarezza tra le varie versioni di Vista - Dal processore al case:

Hard disk esterno impazzito.

Gladiator