L'arte dell'hacking

Esce in Italia la traduzione del famoso manuale di Jon Erickson sulle idee, gli strumenti, le tecniche degli hacker, con una prefazione di Raoul Chiesa.

[ZEUS News - www.zeusnews.it - 12-05-2004]

Esce in Italia, presso Apogeo, la traduzione italiana del manuale di Jon Erickson: "Hacking-The Art of Exploitation", con il titolo "L'Arte dell'Hacking. Le idee, gli strumenti, le tecniche degli hacker".

Jon Erickson è tra i maggiori esperti di sicurezza informatica del mondo, lavora come criptologo in Northern California e partecipa regolarmente alle conferenze sulla sicurezza informatica in tutto il mondo.

Raoul Chiesa, uno degli esponenti più noti della comunità hacker italiana, ha scritto un'appassionata prefazione al manuale dove spiega perché il testo lo ha colpito e stupito subito: "Jon è riuscito a conquistarmi già dai ringraziamenti, dove leggere che i suoi genitori gli comprarono il primo Commodore VIC-20 ha generato in me ricordi e pensieri ormai spariti negli anni; allo stesso modo lo spirito dell'autore ed il suo rispetto verso la comunità hacker internazionale ("thanks to the hacker community for their innovation and creativity") non hanno fatto altro che confermare le prime ottime impressioni sul libro."

Per Chiesa il testo spiega i concetti, grazie ai quali iniziare a scrivere da soli i tool, fornisce esempi pratici, per imparare a risolvere i problemi. Proprio questa, poi, è la definizione che del termine hacking dà John Erickson: "risolvere un problema in un modo assolutamente non previsto".

Da leggere poi come un testo fondamentale per capire i valori della comunità hacker è l'introduzione del libro, scritta dallo stesso Erickson dove ripercorrendo gli esordi della storia hacker quando a un gruppo appassionati di modellini di treno, negli anni '50, regalarono delle obsolete apparecchiature telefoniche ed essi chiamarano hacking la creazione di programmi per il controllo dei trenini, attraverso le apparecchiature telefoniche, programmi che cercavano di realizzare con un sempre minor numero di schede perforate.

Una ricerca che voleva essere elegante perché un minor numero di schede non comportava necessariamente un risultato migliore e quindi era come l'arte che si propone risultati più estetici che pratici.

La scoperta della logica come forma d'arte, la promozione del flusso libero delle informazioni, al di là di ogni restrizione e confine, il gusto di comprendere sempre meglio, il rifiutare ogni forma di discriminazione basata su censo o razza perché l'unico fine è la conoscenza, sono i valori permanenti dell'etica hacker, secondo Erickson.

Viene rifiutata, ovviamente, ogni facile confusione tra hacker e craker, ad opera, soprattutto della stampa: ossia fra un volgare uso delle tecniche hacker per violare le banche dati a fini illegali e l'hackerismo come ricerca intellettuale ma anche la demonizzazione dell'hackerismo che con la sua sfida aiuta i sistemi di sicurezza informatici a migliorarsi continuamente e a diventare più affidabili.

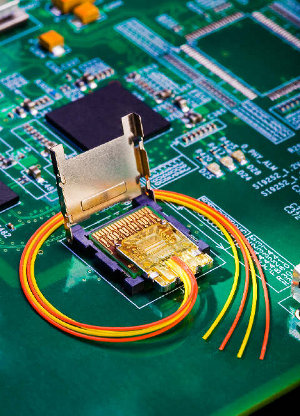

Il libro poi prosegue con alcuni grandi capitoli dedicati alla programmazione, al networking, alla criptologia. per esempio nel capitolo Networking si spiega come redirezionare il traffico di rete, nascondere le porte aperte e dirottare le connessioni TCP oppure decifrare il traffico criptato su reti wireless 802.11b mediante l'attacco FMS.

Scheda

Titolo: L'Arte dell'Hacking

Sottotitolo: Le idee, gli strumenti, le tecniche degli hacker

Autore: Jon Erickson

Editore: Apogeo

Prezzo: 24 euro

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Commenti all'articolo (0)

|

|

||

|

- Al caffe' dell'Olimpo:

Warm up email - Windows 11, 10:

Avvio Lentissimo pc - Social network:

web.whatsapp quanto è affidabile? - Pronto Soccorso Virus:

DISDOWN.COM - Browser:

Firefox non sincronizza le schede su pc desktop

perchè????? - Software - generale:

Alternative a Dropbox - Tablet e smartphone:

MEMORIA SAMSUNG GALAXY XCOVER SM-G390F - Linux:

Sondaggio prestazioni - Windows 8, 7, Vista:

Facciamo chiarezza tra le varie versioni di Vista - Dal processore al case:

Hard disk esterno impazzito.