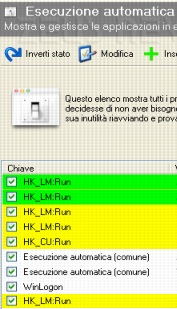

Esecuzione automatica sotto controllo

All'avvio di Windows vengono lanciate automaticamente numerose applicazioni: conoscerle e tenerle sotto controllo è importantissimo per rendere più stabile e più veloce il sistema, e volte può aiutare a individuare e a rimuovere malware, trojan e spyware.

[ZEUS News - www.zeusnews.it - 03-10-2006]

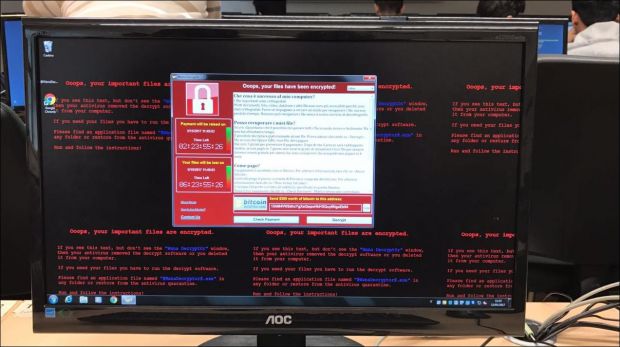

Tenere sotto controllo l'elenco delle applicazioni che vengono eseguite automaticamente all'avvio di Windows è fondamentale per ottimizzare le prestazioni del proprio Pc, sia dal punto di vista dell'efficienza sia per quel che concerne la sicurezza: mantenere la lista il più breve possibile, lasciando attivi solo i programmi strettamente necessari, contribuisce a rendere più stabile e più veloce il sistema operativo; conoscere nello specifico quali siano tali programmi a volte può aiutare a individuare e rimuovere malware, trojan e spyware che possono compromettere la sicurezza.

Generalmente le motivazioni che spingono gli utenti meno esperti a considerare complessa e scoraggiante la gestione dei programmi in esecuzione automatica sono da ricercarsi nella difficoltà di identificare esattamente quali siano tali programmi e nel timore di rimuovere dalla lista quelli necessari al corretto funzionamento del sistema operativo.

msconfig (Start > Esegui > msconfig) può sembrare poco indicato per effettuare un'attenta analisi, e programmi come Autoruns possono spaventare per la loro interfaccia non del tutto user-friendly; ma esistono numerose alternative in grado di raggiungere il giusto compromesso fra semplicità d'utilizzo ed efficienza di gestione.

La barra degli strumenti per modificare l'elenco delle applicazioni è estremamente intuitiva (da segnalare il bottone Esporta, che salva in un file di testo l'elenco dei processi in esecuzione automatica). Le voci dell'elenco sono marcate con diversi colori, per consentire di riconoscerne la tipologia a colpo d'occhio:

- in verde vengono contrassegnati i programmi regolari, su cui non si deve intervenire;

- in rosso vengono contrassegnati i programmi nocivi, che possono essere eliminati in tutta sicurezza (fatto salvo il caso in cui si abbia avuto la necessità di installare consapevolmente un programma contenente spyware);

- in giallo vengono contrassegnati i programmi dubbi;

- in nero vengono contrassegnati i programmi non presenti nel database di Spybot.

Sorvolando sul da farsi in caso di programmi evidenziati in verde o in rosso, è opportuno dedicarsi in primo luogo all'analisi di quelli contrassegnati con il giallo, ossia i casi dubbi: cliccando su di essi, nel riquadro (del medesimo colore) situato a destra dello schermo compariranno una serie di informazioni utili, fra cui la descrizione del programma in oggetto e l'indicazione di come comportarsi. Nell'esempio, Spybot suggerisce di disattivare il programma se non si desidera utilizzare un telecomando per l'unità Dvd.

Talvolta può accadere che il database fornisca diverse opzioni possibili: per scegliere la più idonea è sufficiente verificare l'esatta corrispondenza fra il nome file indicato nell'elenco e quello presente nelle spiegazioni a latere.

Infine è necessario dedicarsi all'analisi dei programmi in nero, ovvero quelli non censiti nell'elenco redatto da Paul Collins. Se non sono immediatamente riconoscibili dal nome (come ad esempio cscdll), è possibile effettuare tre operazioni:

1) Esportare la lista (con il bottone presente sulla barra degli strumenti) e postarla sui Forum di Zeus News per chiedere consiglio a un esperto.

2) Togliere il segno di spunta dal programma per evitare che venga eseguito automaticamente. Quest'operazione è reversibile: è sufficiente cliccare sulla voce da modificare e sul bottone Inverti stato presente nella barra degli strumenti per far sì che l'applicazione non venga eseguita automaticamente al successivo riavvio del Pc; poiché la voce non viene eliminata dall'elenco, ma solo disabilitata, se si dovessero presentare dei malfunzionamenti del sistema operativo è possibile ripristinare l'esecuzione automatica ripetendo la procedura.

3) Provare a identificare il programma per decidere se eliminarlo definitivamente dalla lista o no. Anche quest'ultima è un'operazione molto più semplice del previsto: per sapere con sicurezza che cosa è meglio fare è sufficiente inserire il nome del programma in un motore di ricerca dedicato (per esempio Greatis, Process Networktechs e Answers That Work).

Nell'esempio, inserendo cscdll nel motore di ricerca presente su Greatis, ci si accorge che è un file necessario al corretto funzionamento del sistema operativo: quindi non è necessario rimuoverlo.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Commenti all'articolo (5)

5-10-2006 09:02

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Multimedia:

VLC - Goooooooooogle:

rendere un sito attendibile - Telefonia fissa:

Disattivare il telefono (ma non Internet) con

Tiscali Fibra - Pronto Soccorso Virus:

DISDOWN.COM - Windows 11, 10:

Avvio Lentissimo pc - Social network:

web.whatsapp quanto è affidabile? - Browser:

Firefox non sincronizza le schede su pc desktop

perchè????? - Software - generale:

Alternative a Dropbox - Tablet e smartphone:

MEMORIA SAMSUNG GALAXY XCOVER SM-G390F

Silent Runner