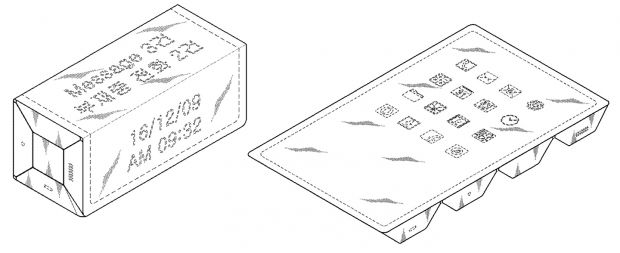

Lo knock code per bloccare lo smartphone

A confronto con lo scanner di impronte, il riconoscimento facciale, la sequenza di blocco e il PIN.

[ZEUS News - www.zeusnews.it - 01-07-2014]

Qui sotto alcuni divertenti filmati (sponsorizzati da LG) che illustrano le funzionalità dello knock code per sbloccare lo smartphone.

A confronto con lo scanner di impronte digitali:

A confronto con il PIN:

A confronto con il riconoscimento facciale:

A confronto con la sequenza di blocco:

Cosa ne pensate?

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (3)

tre pubblicita' su quattro ti invita a tradire una persona con la che hai una relazione tutte e quattro mostrano que le donne hanno reazioni estreme ed e' meglio mentire e proteggere le tue menzogne no capisco come pensado di vendere un prodotto con questa cascata di stereotipi e questa tonnellata di testosterone si vede que... Leggi tutto

5-7-2014 15:55

5-7-2014 15:55

Ma anche no. Gli altri sistemi di riconoscimento mica sono sempre attivi. Li attivi premendoun tasto. Anche il knock si attiva a richiesta suppongo

2-7-2014 15:29

2-7-2014 15:29

In pratica questo sistema di sblocco (ma ne ho visti altri di analoghi nel play store) mantiene sempre attivo il touch anche a video spento, con conseguente aumento del consumo di batteria (per essere precisi non e' che aumentano i consumi ma non calano quanto potrebbero a video spento)

1-7-2014 18:23

1-7-2014 18:23

|

|

||

Sondaggio

|

Maggio 2026

Password in chiaro nella memoria di Edge

Google Chrome scarica un modello AI da 4 GB senza avvisare gli utenti

Ubuntu spinge sull'IA e divide gli utenti

Disastro PocketOS: l'agente IA cancella database e backup in pochi secondi senza supervisione

Aprile 2026

Telemarketing, arrivano i numeri brevi: identificheranno i servizi legittimi

Windows 11 cambia rotta: Microsoft ricostruisce il sistema attorno alle richieste degli utenti

Firefox 150, scovate 271 vulnerabilità con l'IA

IPv6 supera IPv4 per un giorno

Verifica dell'età, l'app UE si buca in meno di due minuti

Alexa+ debutta in Italia: conversa, agisce e si integra nella smart home

Verbatim e I-O Data puntano sul Blu-ray: rinasce un mercato dato per morto

La Francia abbandona Windows

Router TP-Link compromessi in tutto il mondo: così gli hacker russi sottraggono le credenziali

Attività sessuali, persone svestite o alla toilette, carte di credito

Oracle licenzia 30.000 dipendenti via email

Tutti gli Arretrati

Accadde oggi - 10 maggio

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?