L'FBI potrebbe accedere all'iPhone sequestrato con laser e acidi

L'aiuto di Apple non è indispensabile: i federali potrebbero ottenere i dati con tecniche da fantascienza.

- Articolo multipagina3 / 6

- 1. Perché Apple va contro l'FBI sull'anti terrorismo?

- 2. Apple vs. FBI: il commento di Edward Snowden

- 3. L'FBI potrebbe accedere all'iPhone sequestrato con laser e acidi

- 4. Perché Apple si rifiuta di sbloccare l'iPhone di un terrorista?

- 5. Microsoft si allea con Apple sull'iPhone del terrorista

- 6. L'FBI è entrata nell'iPhone del terrorista

[ZEUS News - www.zeusnews.it - 24-02-2016]

Questo è un articolo su più pagine: ti invitiamo a leggere la pagina iniziale

Perché Apple va contro l'FBI sull'anti terrorismo?

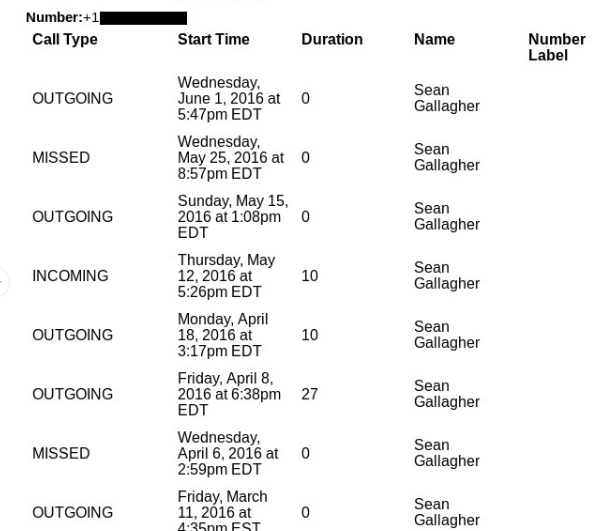

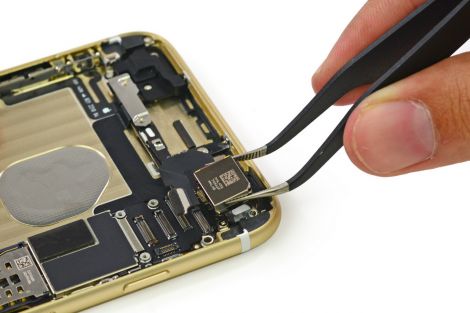

Il braccio di ferro tra l'FBI e Apple, con il primo che chiede alla seconda il software necessario per crackare l'iPhone appartenuto a uno degli assassini di San Bernardino, in teoria è chiaro.

Anche il giudice chiamato a decidere è giunto alla conclusione che Apple deve acconsentire alla richiesta perché non c'è altro modo di ottenere le informazioni racchiuse nel dispositivo.

Tuttavia, un articolo pubblicato su ABC News ci ricorda che in realtà ci sono altre tecniche che rendono possibile il recupero dei dati una volta che si è entrati in possesso del dispositivo, anche se si tratta di sistemi rischiosi per l'integrità dello smartphone.

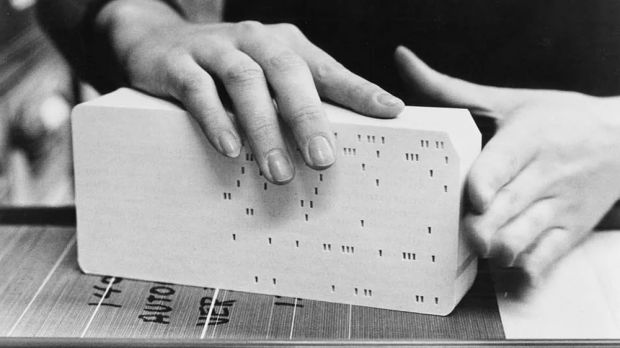

Il primo modo è noto come decapping. «L'idea» - spiega l'articolo - «è prelevare il chip dall'iPhone, usare un acido forte per rimuovere il contenitore del chip e scavare fisicamente, e con molta cautela, nel chip stesso usando un raggio concentrato di ioni».

Avendo scoperto dove fisicamente i dati richiesti, ossia lo UID dell'iPhone, si trovano sul chip - operazione che può richiedere mesi - è possibile «cercare di esporre, micron per micron, la porzione del chip che contiene proprio quei dati».

Una volta ottenuto lo UID, lo stesso sistema si può usare per scoprire l'algoritmo con il quale lo UID e la password vengono usati dall'iPhone per creare la chiave di cifratura.

Infine, con un attacco a forza bruta un supercomputer dovrebbe essere in grado di indovinare la password dell'utente.

|

Tutto ciò sembra semplice a descriverlo, ma in realtà è un'operazione molto complessa e rischiosa: basta un piccolo errore nel processo e si distrugge il chip, facendo sparire per sempre i dati.

In alternativa, i ricercatori intervistati da ABC propongono di usare un laser a infrarossi per leggere lo UID dal chip, dopo avervi prodotto un foro microscopico.

Si tratta di un sistema che è già stato adoperato tempo fa, anche se con altri fini: nel 2010 Chris Tarnovsky riuscì a violare la Xbox 360 manipolando a livello microscopico il chip del microcontroller.

Anche in questo caso i rischi sono però elevati, senza contare la spesa - si parla di decine di migliaia di dollari - che l'adozione di queste tecniche comporterebbe. Però, in teoria, un'alternativa esiste.

Ti invitiamo a leggere la pagina successiva di questo articolo:

Perché Apple si rifiuta di sbloccare l'iPhone di un terrorista?

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (ultimi 5 di 6)

24-2-2016 08:41

23-2-2016 16:28

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Al caffe' dell'Olimpo:

[GIOCO] Dammi tre parole - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Motori di ricerca:

I motori di ricerca privati - Linux:

Infloww su linux, si può? - Pc e notebook:

Caricare pc power bank - Al Caffe' Corretto:

btp valore