Android a rischio col virus dei siti hard

L'app che promette video e immagini a luci rosse nasconde una pericolosa minaccia.

[ZEUS News - www.zeusnews.it - 20-05-2016]

Se avete uno smartphone Android, diffidate delle app porno: potrebbero contenere un malware che blocca lo smartphone.

A lanciare l'allarme è il SonicWALL Threats Research Team di Dell, che l'ha identificato come unlockscreen malware, ossia un software malevolo che blocca il display dello smartphone facendo apparire una schermata con la quale non si può interagire.

Per il momento non è gli stato ancora assegnato un nome, ma la sua diffusione è già abbastanza importante: è infatti presente in oltre 100 app differenti, e i ricercatori si aspettano che si propaghi ancora.

«Sospettiamo che gli autori delle app si stiano preparando a un assalto più vasto e letale» afferma Alex Dubrovsky, direttore del SonicWALL Team.

A differenza di altri malware analoghi, quello scoperto da Dell ha tuttavia un comportamento un po' strano: per esempio, dopo aver bloccato lo schermo non chiede un riscatto, come invece fanno molti suoi colleghi.

Le app che lo diffondono non sono presenti in Google Play ma si possono scaricare da diversi siti porno. Un altro mezzo usato per diffondere il malware è l'invio di messaggi contenenti il link a quella che appare come un'app per contenuti a luci rosse.

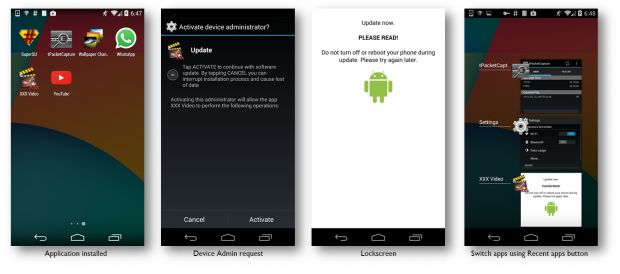

Chi fosse così incauto da installare l'app sconosciuta, attirato dalle promesse di immagini pornografiche, si vedrebbe innanzitutto richiedere i privilegi di amministratore del dispositivo. Poi, quando cercasse di avviare l'app o di aprire il menu delle Impostazioni, noterebbe con orrore che lo schermo si blocca e non risponde più al tocco. Fortunatamente, non sarebbe ancora tutto perduto.

I ricercatori di Dell hanno motivo di credere che lo sviluppo di questo malware non sia ancora completo. A testimonianza di ciò c'è non solo lo strano comportamento di cui parlavamo all'inizio, ossia la mancanza di una richieste di riscatto, ma c'è anche la relativa facilità con cui si può superare la schermata di blocco (lockscreen): basta infatti premere il tasto Home o quello che mostra l'elenco delle app recenti.

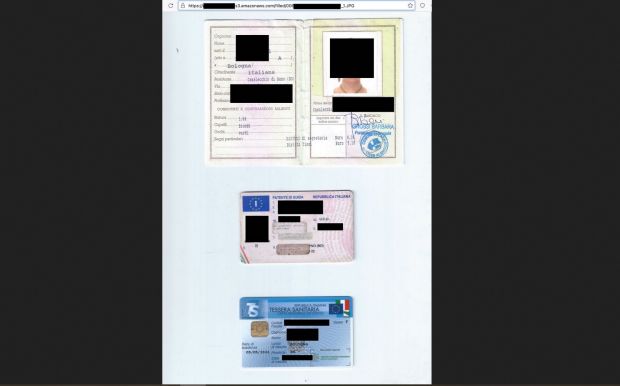

Allo stato attuale, inoltre, il malware non contiene strumenti che permettano di controllare da remoto i dispositivi infettati, né cerca di eseguire del codice arbitrario. Tutto quello che fa è inviare dati codificati a diversi domini.

|

«Si tratta chiaramente di un software in beta» - commenta Dubrovsky - «che gli hacker stanno mettendo a punto in tempo reale. Molte delle caratteristiche più ovvie che ci si aspetterebbe di trovare non sono ancora complete».

Per quanto riguarda i dati trasmessi, Dubrovsky sospetta che si possa trattare di dati personali, ma ancora non ne ha la certezza.

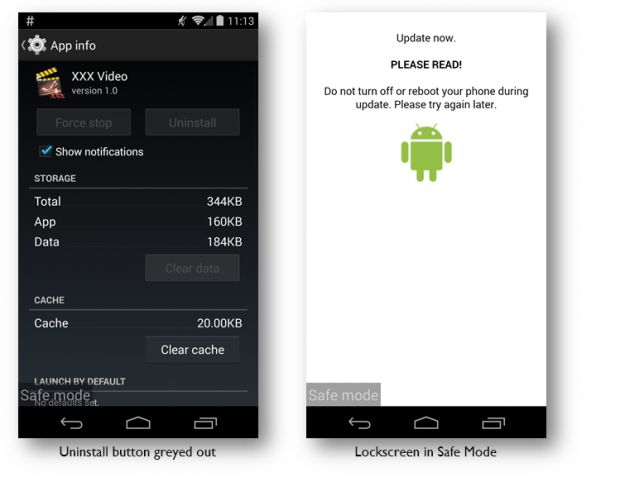

Per liberarsi del malware sarebbe sufficiente disinstallare l'app che l'ha portato con sé, ma ciò a volte non è possibile: se infatti si sono concessi i diritti di amministratore del dispositivo, il pulsante di disinstallazione non è attivo.

In questo caso anche riavviare lo smartphone in Modalità provvisoria potrebbe non aiutare, perché poco tempo dopo l'ingresso in questa modalità il malware blocca le Impostazioni di Sistema, impedendo la disinstallazione.

A questo punto, le strade sono due. La più semplice, anche se un po' drastica, è il ripristino alle impostazioni di fabbrica.

L'altra strada prevede l'utilizzo dell'Android Debug Bridge, uno strumento per sviluppatori che permette finalmente di liberarsi del software indesiderato.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (1)

22-5-2016 18:58

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] L'utente dopo di me - Periferiche esterne:

chiavetta usb----protetta che fare - Dal processore al case:

NUOVO PC - Aiuto per i forum / La Posta di Zeus / Regolamento:

post di utente non verificato - Linux:

Antix: microfono per scrivere su internet - Windows 11, 10:

Odio verso Windows o no? - Tablet e smartphone:

evitare che "hey google" sia attivo pure

a schermo spento!!! - 02 Olimpo - Milano e dintorni:

Come pubblicare un annuncio per affittare un

appartamento - Al Caffe' Corretto:

Mi sembra appropriato, in un contesto di generale

latitanza - Programmazione:

Gestione dei campi datetime e time di MySql

Gladiator