Capo della campagna elettorale di Hillary Clinton si fa fregare account iCloud e Twitter

[ZEUS News - www.zeusnews.it - 20-10-2016]

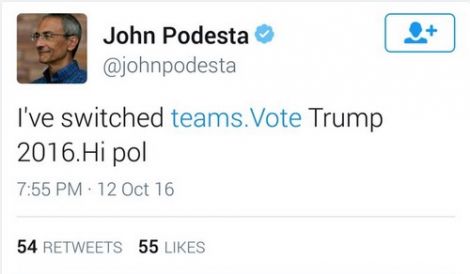

Il 12 ottobre scorso l'account Twitter di John Podesta, capo della campagna presidenziale di Hillary Clinton, ha pubblicato un annuncio clamoroso: "Ho cambiato squadra. Votate Trump 2016. Salve, pol". "Pol" è un riferimento a una sezione del sito 4chan nella quale si discute, fra l'altro, di violazioni informatiche in campo politico: l'account di Podesta era infatti stato violato e ignoti ne avevano preso il controllo.

Una figuraccia informatica epica per il team Clinton, anche perché non ha richiesto un attacco particolarmente sofisticato. Infatti, pur trovandosi in una posizione di enorme responsabilità, John Podesta non aveva preso neppure le misure minime di sicurezza.

Podesta sapeva di essere nel mirino non solo perché ha un ruolo politico cruciale ma anche perché aveva già subito una violazione informatica pesante: Wikileaks sta infatti pubblicando man mano le sue mail trafugate. Giornali e telegiornali stanno dando ampio risalto alla cosa, per cui Podesta era al corrente di questa violazione, già di per sé imbarazzante.

Una di queste mail pubblicate indicava che la password del suo account iCloud, associato al suo iPhone, era Runner4567. Già il fatto stesso di inviare una password via mail in chiaro è un errore di sicurezza madornale, ma c’è di peggio: nonostante Podesta fosse chiaramente sotto attacco, a quanto risulta non aveva attivato la verifica in due passaggi (autenticazione a due fattori) sui propri account Twitter e iCloud. E così i dati sensibili custoditi nel suo iPhone (nomi, numeri di telefono, appuntamenti e altro ancora) e nel cloud di Apple sono finiti online, visibili a tutti.

È possibile che l'account Twitter di Podesta è stato violato con facilità perché usava la stessa password usata per iCloud, come fanno incoscientemente in tanti; in tal caso va ricordato che se ci fosse stata attiva la verifica in due passaggi gli intrusi non avrebbero potuto sfruttare la password.

Le voci secondo le quali l'iPhone e l'iPad di Podesta sarebbero stati azzerati grazie ai dati trovati nelle mail di Podesta pubblicate da Wikileaks sono state smentite da Wikileaks stessa, che dice di aver "verificato che le credenziali erano già state cambiate".

La leggerezza con la quale i politici trattano la sicurezza informatica, anche quando c'è letteralmente di mezzo la sicurezza nazionale, non cessa mai di meravigliarmi. Ma è una meraviglia del secondo tipo: quello in cui fai fatica a credere che qualcuno in un ruolo così importante sia così informaticamente ingenuo e incompetente da non assumere un consulente informatico e seguirne le raccomandazioni.

Fonte: Ars Technica.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

|

|

|

(C) by Paolo Attivissimo - www.attivissimo.net.

Distribuzione libera, purché sia inclusa la presente dicitura.

Commenti all'articolo (2)

23-10-2016 10:48

20-10-2016 12:33

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Gladiator