Falla nella serratura smart: chiunque può aprire le porte a distanza

[ZEUS News - www.zeusnews.it - 26-05-2019]

C'è poco, nell'immaginario collettivo, che evochi atmosfere futuristiche più di una casa automatizzata, dove magari le banali chiavi e serrature sono sostituite da codici da digitare all'ingresso o tessere da far leggere.

Il problema è che, fantasia a parte, ogni nuovo apparecchio elettronico e informatico che entra in casa può finire col causare più problemi di quanti ne risolva: per esempio, quando vengono scoperti dei bug che vanificano le funzioni di sicurezza.

Prendiamo per esempio il lettore M3 di Anviz: si tratta di un apparecchio che offre sia un tastierino numerico che un lettore di schede con chip RFID.

Chi l'abbia installato al di fuori della propria abitazione (o del luogo di lavoro) per sbloccare la porta ed entrare non deve far altro che avvicinare l'apposita tessera, oppure inserire il codice numerico.

M3 offre una lunga serie di funzionalità, tra cui la possibilità di venire connesso a una rete TCP/IP (come una qualsiasi rete locale domestica, per esempio). Il guaio è che è stata di recente scoperta una falla che può essere sfruttata proprio quando il dispositivo è connesso alla rete e funziona in modalità standalone.

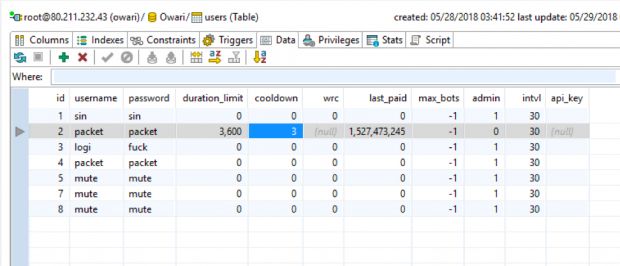

La radice del problema sta nel fatto che il protocollo di comunicazione via rete non dispone di alcun sistema di autenticazione né di crittografia: chi si connette al dispositivo può quindi inviare qualsiasi comando desideri ma anche leggere o modificare le informazioni degli utenti, dato che M3 conserva nella memoria interna quei dati.

Si può così utilizzare il comando Apri la porta ma anche accedere alla lista completa degli utenti, comprensiva di codice numerico in chiaro, e alterare sia l'elenco che la cronologia degli ingressi e delle uscite.

I dettagli sulla falla (scoperta da Marco Avidano, una vecchia conoscenza di Zeus News) indicano inoltre che è possibile agire in questo modo sia da una rete locale che da una rete pubblica, come Internet: non è insomma il caso di sottovalutare le conseguenze di un bug (che sembra più che altro essere un problema di implementazione) del genere.

Ipotizziamo per esempio il caso in cui M3 sia adoperato da un'azienda per sapere quando i dipendenti entrano ed escono. Senza bisogno di particolari conoscenze tecniche, chi di detti dipendenti abbia accesso alla stessa rete locale cui è collegato M3 può aprire la porta dal proprio Pc o smartphone, o magari cancellare le tracce di un ingresso di cui è bene non si abbia notizia.

Per ridurre le possibilità di attacco al momento non c'è molto da fare: ai possessori di M3 è consigliato innanzitutto di scollegare il dispositivo dalla rete.

Anviz, da parte sua, afferma di aver turato la falla nella versione superiore di M3, chiamata M3 Pro: una ben magra consolazione per chi non ha intenzione di cambiare la propria serratura "intelligente".

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (ultimi 5 di 7)

29-5-2019 18:51

28-5-2019 23:27

28-5-2019 23:02

28-5-2019 19:09

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Windows 11, 10:

Avvio Lentissimo pc - Social network:

web.whatsapp quanto è affidabile? - Pronto Soccorso Virus:

DISDOWN.COM - Browser:

Firefox non sincronizza le schede su pc desktop

perchè????? - Software - generale:

Alternative a Dropbox - Tablet e smartphone:

MEMORIA SAMSUNG GALAXY XCOVER SM-G390F - Linux:

Sondaggio prestazioni - Windows 8, 7, Vista:

Facciamo chiarezza tra le varie versioni di Vista - Dal processore al case:

Hard disk esterno impazzito.

Gladiator