Al via l'Hackmeeting italiano

Tre giorni di seminari, giochi, feste, dibattiti e scambi di idee.

[ZEUS News - www.zeusnews.it - 27-06-2014]

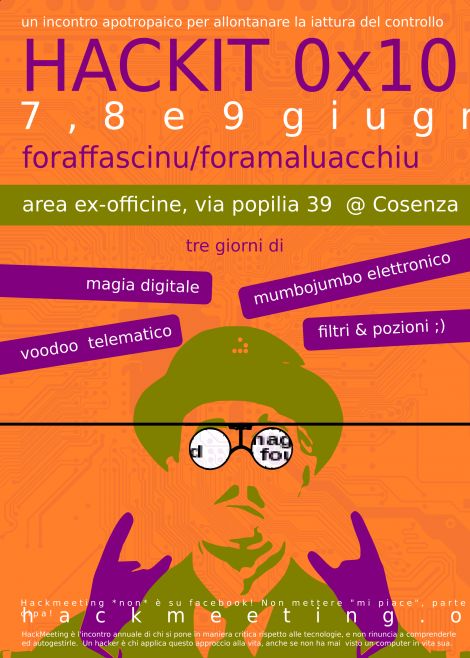

Apre i battenti oggi la diciassettesima edizione dell' Hackmeeting, l'ormai storico «incontro annuale delle controculture digitali italiane», come si autodefinisce.

Il luogo prescelto per quest'anno è XM24, spazio pubblico autogestito in quel di Bologna.

Come al solito, il programma prevede «tre giorni di seminari, giochi, feste, dibattiti, scambi di idee e apprendimento collettivo, per analizzare assieme le tecnologie che utilizziamo quotidianamente, come cambiano e che stravolgimenti inducono sulle nostre vite reali e virtuali, quale ruolo possiamo rivestire nell'indirizzare questo cambiamento per liberarlo dal controllo di chi vuole monopolizzarne lo sviluppo, sgretolando i tessuti sociali e relegandoci in spazi virtuali sempre più stretti». L'articolo continua qui sotto.

Le iniziative sono molto varie e coprono pressoché ogni campo di interesse.

Scorrendo il programma si nota per esempio un approfondimento su Openstreetmap che mostra come con la collaborazione sia possibile realizzare un prodotto in grado di fare concorrenza alle alternative commerciali, oppure un'introduzione al mondo dei Bitcoin di cui ultimamente si parla sempre più spesso.

Non mancano eventi dai titoli accattivanti e divertenti come Openfuffa, la carta igienica e Atom Editor, che si presenta come «un viaggio surreale interattivo informale tra codice, web realtime con MeteorJS, obsolescenza programmata e opendata italiani» oppure Du gust is megl che one, che si occupa di algoritmi e tecniche di programmazione.

Non poteva restare poi assente il mondo del software libero e di GNU/Linux in primis, con tanto di incontri di presentazione per neofiti e approfondimenti "filosofici" su alcune distribuzioni, come quello su Debian, presentata come esempio di «quasi-anarchia che funziona».

Vi sono, infine, gli eventi relativi alle problematiche della società attuale, come quello relativo al progetto Anopticon e quello dal titolo OpenAccess vs. Scienza Chiusa per finire con un approfondimento sul mondo dei droni e dei quadricotteri.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (0)

|

|

||

|

- Periferiche esterne:

chiavetta usb----protetta che fare - Aiuto per i forum / La Posta di Zeus / Regolamento:

post di utente non verificato - Al caffe' dell'Olimpo:

[GIOCO] L'utente dopo di me - Linux:

Antix: microfono per scrivere su internet - Windows 11, 10:

Odio verso Windows o no? - Tablet e smartphone:

evitare che "hey google" sia attivo pure

a schermo spento!!! - 02 Olimpo - Milano e dintorni:

Come pubblicare un annuncio per affittare un

appartamento - Al Caffe' Corretto:

Mi sembra appropriato, in un contesto di generale

latitanza - Programmazione:

Gestione dei campi datetime e time di MySql - *Ubuntu:

spectacle kubuntu