Lampadine smart, due falle regalano agli hacker la password del Wi-Fi

Alcuni ricercatori italiani hanno scoperto serie vulnerabilità nei prodotti Tapo di TP-Link.

[ZEUS News - www.zeusnews.it - 23-08-2023]

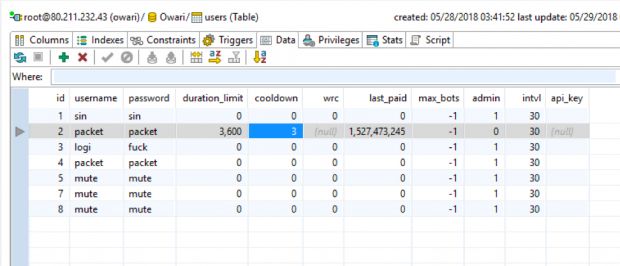

Alcuni ricercatori dell'Università di Catania e della University of London hanno condotto una ricerca per valutare le misure di sicurezza offerte dai dispositivi della Internet of Things, e hanno preso in esame i prodotti TP-Link della serie Tapo L530E.

Si tratta di lampadine smart, che si gestiscono tramite un'apposita app con la quale comunicano sfruttando il Wi-Fi di casa. Il problema è che, dal punto di vista della protezione, sono piuttosto carenti.

Lo studio ha infatti rilevato ben due gravi vulnerabilità, che hanno totalizzato rispettivamente punteggi pari a 8.8 e 7.6 sulla scala CVSS 3.1, che indica l'importanza delle falle.

Entrambe sono state classificate «ad alto rischio» e, peraltro, sono presenti in tutti i dispositivi Tapo che usano il protocollo TSKEP per l'autenticazione, non soltanto nei prodotti L530E.

La prima falla riguarda la procedura di autenticazione delle lampadine con l'app, che avviene in modo improprio: ciò significa che un estraneo potrebbe "impersonare" le lampadine durante la fase di scambio delle chiavi tra i dispositivi smart e l'applicazione, e in questo modo accedere alle credenziali Tapo (nomi utente e password), con le quali potrebbe quindi avere accesso a tutti i dispositivi collegati.

La seconda falla riguarda la presenza di un checksum inserito direttamente nel codice, che può essere ottenuto decompilando l'app Tapo o con un attacco del tipo a forza bruta.

Usando queste informazioni, un estraneo potrebbe arrivare a ottenere il nome della rete Wi-Fi e la relativa password, oppure condurre attacchi del tipo man-in-the-middle per manipolare le comunicazioni tra app e lampadine, catturando così le chiavi crittografiche utilizzate.

I ricercatori hanno poi scoperto anche un altro paio di vulnerabilità, leggermente meno serie, sempre all'interno delle lampadine smart Tapo L530E: la prima riguarda una mancanza di vera casualità durante le operazioni di crittografia simmetrica, e a causa di ciò lo schema crittografico diventa prevedibile; la seconda è legata al fatto che le chiavi di sessione vengono tenute valide per ben 24 ore, consentendo a un intruso di accedere ai messaggi per tutto quel periodo.

TP-Link ha fatto sapere di essere già al lavoro per la risoluzione dei problemi individuati dai ricercatori: un aggiornamento del firmware sarà rilasciato quando i lavori saranno completati, ma per ora non c'è alcuna indicazione circa i tempi.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Il cyberattacco attraverso la macchinetta del caffè

L'Internet delle Cose diventa un'arma: come difendersi

1250 modelli di telecamere di sicurezza vulnerabili da remoto

L'Internet delle Cose arriva in cucina

Commenti all'articolo (ultimi 5 di 6)

8-12-2023 17:15

28-8-2023 13:06

26-8-2023 15:28

25-8-2023 13:05

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Tablet e smartphone:

Blackview BV6200Pro: come prendere la root ? - Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Programmazione:

Come creare un documento .odt formattato - Al Caffe' Corretto:

SHEIN TEMU (-) La Certezza dello Sfruttamento

& INQUINAMENTO - Pc e notebook:

Il portatile fa rumore da tosaerba... - Il salotto delle Muse:

Consigli di lettura - La cucina dell'Olimpo:

Vini di qualità - Software - generale:

PDF Editor - Linux:

Linux Mint vede la stampante ma non stampa - Notizie dal mondo / Rassegna stampa:

"Il Vernacoliere" chiude

Homer S.