Tutti quelli che ci spiano (e come bloccarli)

Freedome rivela chi ci traccia in Rete.

[ZEUS News - www.zeusnews.it - 08-11-2015]

Quando visitiamo un sito, se non prendiamo precauzioni veniamo tracciati non soltanto dal sito che visitiamo, ma anche dai circuiti pubblicitari usati dal sito. Lasciamo tracce dappertutto, e questo permette un bombardamento pubblicitario mirato che è oggi uno dei principali motori economici di Internet ma è anche problematico in termini di privacy: anche senza far visite a siti sensibili, capita spesso di fare una ricerca in Google e poi notare che tutti i siti visitati in seguito sono pieni di pubblicità relative all'argomento cercato (viaggi, vestiario, libri, per esempio). Se avete fatto un acquisto per un regalo di compleanno, dovrete fare attenzione a non guastare la sorpresa alla persona che compie gli anni se il suo occhio cade sullo schermo del vostro computer mentre navigate.

Per evitare questo genere di problema c'è, come già accennato, la navigazione privata, ma ci sono anche delle barriere anti-tracciamento più sofisticate. Una di queste è Freedome, di F-Secure, app a pagamento (con periodo di prova gratuito) per Windows, Mac OS, iOS e Android, che blocca i tentativi di tracciamento e anonimizza la navigazione, cifrandola in modo che anche il vostro fornitore di accesso a Internet non sappia che siti visitate.

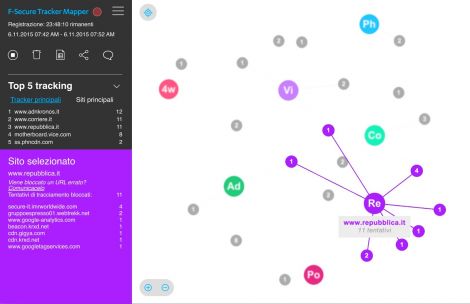

Freedome ha introdotto di recente una funzione, chiamata Tracker Mapper, che è molto utile per mostrare concretamente quanto è fitta la ragnatela del tracciamento pubblicitario e come i vari siti che visitiamo condividono informazioni su di noi. Per esempio, ho visitato Motherboard (un sito del circuito di Vice.com) e poi Corriere.it e Repubblica.it, e grazie a Tracker Mapper ho scoperto che questi tre siti condividono informazioni su di me tramite Chartbeat.com e Imrworldwide.com. ADNKronos e Repubblica.it condividono Googletagservices.com, e così via. Se poi si va nei siti a luci rosse o in quelli che offrono lo scaricamento di musica e film, il tracciamento diventa intensissimo.

Con Tracker Mapper il tracciamento viene mostrato graficamente e in modo interattivo e soprattutto lo blocca. Per proteggere la privacy, anche le registrazioni di questi tentativi di tracciamento vengono cancellate dopo tre giorni.

Se vi accontentate della semplice visualizzazione del tracciamento (senza blocco), ci sono anche alternative gratuite a Freedome, come Collusion o Lightbeam per Firefox.

|

Attenzione: tenere aperta durante la navigazione quotidiana la finestra di Tracker Mapper o delle altre soluzioni che visualizzano il tracciamento è ipnotico e può creare dipendenza, perché ci si rende conto di quanto siamo usati anziché utenti.

Avviso per trasparenza: Nel 2014 sono stato ospite di F-Secure a Helsinki a spese dall'azienda per intervistarne i responsabili. La mia licenza di Freedome è pagata da me come normale utente.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

|

|

|

(C) by Paolo Attivissimo - www.attivissimo.net.

Distribuzione libera, purché sia inclusa la presente dicitura.

Commenti all'articolo (4)

8-11-2021 12:43

8-11-2015 15:45

8-11-2015 11:46

8-11-2015 10:39

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Politica e dintorni:

Fantachigi - Windows 11, 10:

campi non compilabili - Al Caffe' Corretto:

Ma il tipo che fa lo skipper ora cosa sta facendo? - 02 Olimpo - Milano e dintorni:

GiannaNo - Pronto Soccorso Virus:

DISDOWN.COM - Vecchi articoli di Zeus News:

Errori negli articoli - Aiuto per i forum / La Posta di Zeus / Regolamento:

Segnalo pubblicita' a servizio truffa - Olimpo.TV:

Star Trek - Office e LibreOffice:

Problema con outlook 2019