Sfondare le reti Wi-Fi al primo tentativo

Scoperta una nuova falla: molti router vulnerabili.

[ZEUS News - www.zeusnews.it - 01-09-2014]

Il protocollo WPS non ha mai goduto di grande stima tra quanti tengono alla sicurezza della propria rete Wi-Fi.

Certo è comodo poter collegare un qualsiasi dispositivo semplicemente premendo un tasto o inserendo un codice numerico ma alcune vulnerabilità emerse nel tempo hanno ispirato un po' di sfiducia.

Ora la svizzera 0xcite ha scoperto e illustrato un sistema per violare un router Wi-Fi quasi istantaneamente.

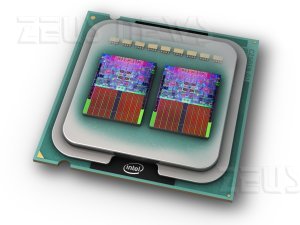

Per farlo si sfrutta una vulnerabilità che non è presente in tutti i router ma soltanto in alcuni nelle implementazioni di Broadcom e di un'altra azienda di cui non è stato reso noto il nome (e che sta lavorando a una correzione); il problema è che si tratta di implementazioni che vengono poi adoperate dai produttori di router per i loro software.

Cuore del problema è la mancanza di vera casualità nella generazione di numeri che dovrebbero essere casuali e proteggere, in tal modo, l'accesso; dato che i numeri anziché casuali sono prevedibili, ecco che l'attacco funziona.

«Ci pare che il problema stia in alcune implementazioni specifiche piuttosto che nella tecnologia in sé» spiega Carol Carrubba, della Wi-Fi Alliance. «Se un produttore adotta un'implementazione che genera numeri casuali in maniera errata, allora il prodotto è più prono agli attacchi; questo sembra essere lo scenario per almeno due dispositivi. Dato che la ricerca non indica prodotti specifici, non sappiamo se ci siano dispositivi certificati Wi-Fi che sono colpiti, né possiamo confermare i risultati».

Il grosso dell'attacco si svolge offline: anziché tentare di indovinare il PIN che permetterà la connessione, il sistema di 0xcite esegue tutta una serie di calcoli che lo portano a indovinare il codice a causa della mancata casualità nella sua generazione da parte del router; quindi, in un attimo, si procede a violare il bersaglio.

Per fare un confronto, le tecniche precedenti richiedevano fino a 11.000 tentativi - spiega Ars Technica - per riuscire, e un tempo di circa quattro ore per accedere alle funzionalità WPS del router.

La ricerca di 0xcite si basa peraltro sul lavoro svolto nel 2011 da Stefan Viehböck, grazie al quale il numero di tentativi è sceso da oltre 100.000 agli 11.000 citati più sopra.

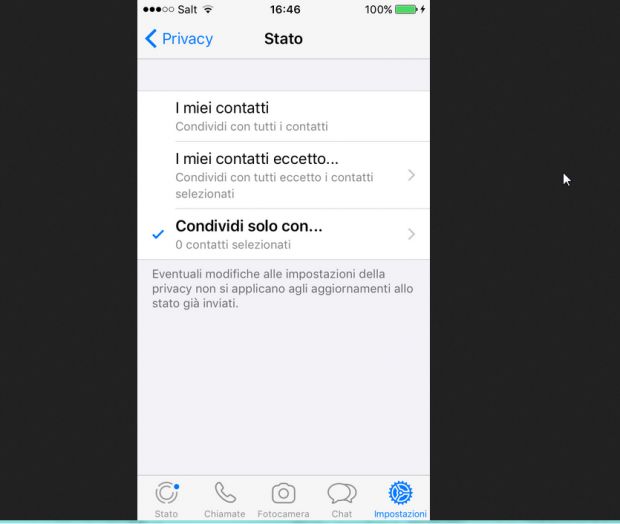

In attesa di una correzione da parte delle aziende coinvolte, la soluzione per proteggersi è una sola: disabilitare il WPS sul router.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (ultimi 5 di 7)

7-9-2014 16:45

7-9-2014 16:43

2-9-2014 12:33

2-9-2014 11:22

2-9-2014 09:10

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Telefonia fissa:

Disattivare il telefono (ma non Internet) con

Tiscali Fibra - Multimedia:

Convertire i video in immagini - Pronto Soccorso Virus:

DISDOWN.COM - Windows 11, 10:

Avvio Lentissimo pc - Social network:

web.whatsapp quanto è affidabile? - Browser:

Firefox non sincronizza le schede su pc desktop

perchè????? - Software - generale:

Alternative a Dropbox - Tablet e smartphone:

MEMORIA SAMSUNG GALAXY XCOVER SM-G390F - Linux:

Sondaggio prestazioni

ioSOLOio