Il kit per fare phishing è autoinstallante

Bastano due secondi per mettere insieme un sistema di frode online, con il pratico kit che crea automaticamente le directory e i file necessari.

[ZEUS News - www.zeusnews.it - 11-07-2007]

Le frodi online stanno evolvendo. Phishing e pharming rappresentano uno dei più sofisticati e organizzati crimini tecnologici che le organizzazioni che hanno attività online si trovano a dover affrontare. I criminali informatici hanno nuovi strumenti a loro disposizione per perpetrare gli attacchi e sono in grado di adattarsi più rapidamente che mai.

Secondo quanto riferiscono gli esperti di RSA, all'inizio di giugno è stata scoperta l'esistenza di un nuovo tipo di phishing kit. Si tratta di un kit costituito da un unico file che permette di mettere in piedi un sito di phishing completo su un server compromesso con un semplice "doppio click", in modo simile a un file con estensione Exe.

I tradizionali siti di phishing solitamente sono costituiti da diversi file installati su un server compromesso dove viene ospitato l'attacco. I tipici file sono codici Php, pagine Html, immagini come il logo di una banca. I file devono essere installati uno per uno nelle rispettive directory sul server controllato dal phisher. La procedura è abbastanza semplice, ma bisogna accedere al server compromesso diverse volte e installare i file manualmente.

In pochi secondi viene creato un sito di phishing completo e funzionante: in un test effettuato, ci sono voluti appena due secondi per crearne uno.

Nello specifico, il kit conteneva un certo numero di file Php e Html utilizzati in diversi attacchi di phishing, tutti indirizzati alla stessa istituzione finanziaria.

In un'ottica di automatizzare completamente il processo di installazione di un sito di phishing, il phishing kit pronto all'uso costituisce un'ulteriore evoluzione nell'ambito delle frodi online.

Usando kit come questo, i truffatori saranno in grado di automatizzare ulteriormente il processo di compromissione dei server e di creare molti più siti di phishing. Inoltre, i truffatori che usano il kit hanno bisogno di accedere solo una volta al server compromesso, cosa che riduce di molto il rischio di essere identificati dai sistemi di sicurezza.

In aggiunta, ci sono al momento diversi metodi che consentono di ricercare automaticamente server vulnerabili ed eseguire l'upload dei file senza attaccare il server stesso. La potenziale combinazione di questi metodi - individuazione e compromissione dei server vulnerabili con kit di phishing pronti all'uso - farà drasticamente diminuire il lavoro necessario ai phisher per creare e lanciare nuovi attacchi.

I laboratori Rsa hanno poi fornito una serie di utili dati sull'andamento delle frodi online nel mese di giugno. L'Anti-Fraud Command Center di Rsa è una struttura attiva 24 ore su 24 e 7 giorni su 7 per individuare, monitorare e rendere inoffensivi attacchi phishing, pharming e Trojan tentati ai danni di oltre 200 istituzioni di tutto il mondo. Rsa dichiara di aver sventato a oggi oltre 32.000 attacchi di phishing.

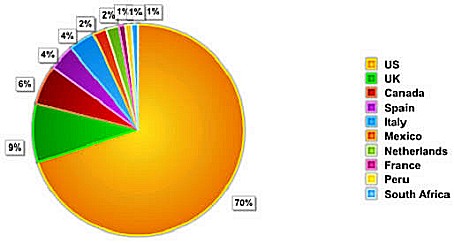

I paesi più colpiti da attacchi di phishing alle istituzioni finanziarie

Il numero di banche USA colpite continua ad essere il più elevato (70% del totale). E' poi il quinto mese consecutivo che la Gran Bretagna è in seconda posizione, con un 9% del totale. In generale, i primi sei posti della classifica restano invariati. Perù, Olanda e Sud Africa, che sono entrate nella classifica a maggio, continuano a essere in coda alla lista.

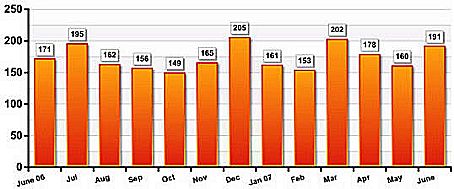

Trend degli attacchi mensili alle istituzioni finanziarie

Contrariamente al trend rilevato in aprile e maggio, il numero di istituzioni finanziarie oggetto di attacco è tornato ad aumentare e giugno si è così posizionato come il quarto mese con più attacchi nell'ultimo anno.

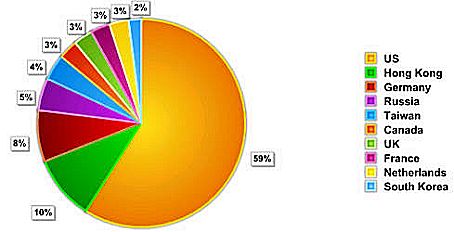

Principali paesi ospitanti siti usati per gli attacchi

Dopo la diminuzione riscontrata in marzo e aprile, la percentuale di attacchi ospitati negli Stati Uniti è aumentata nel mese di maggio e leggermente anche in giugno, con una percentuale pari al 59%. La Cina, che a maggio era al secondo posto (con il 13% del totale), è uscita dalla classifica dei primi 10. Hong Kong è passato dalla quinta posizione del mese scorso alla seconda, che già aveva occupato in aprile.

Paesi "tristemente noti" come Germania, Gran Bretagna e Russia sono sempre in classifica, mentre Taiwan e Canada sono le new entry del mese. L'Italia non è nella classifica dei primi 10.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Commenti all'articolo (0)

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Multimedia:

Convertire i video in immagini - Telefonia fissa:

Disattivare il telefono (ma non Internet) con

Tiscali Fibra - Pronto Soccorso Virus:

DISDOWN.COM - Windows 11, 10:

Avvio Lentissimo pc - Social network:

web.whatsapp quanto è affidabile? - Browser:

Firefox non sincronizza le schede su pc desktop

perchè????? - Software - generale:

Alternative a Dropbox - Tablet e smartphone:

MEMORIA SAMSUNG GALAXY XCOVER SM-G390F - Linux:

Sondaggio prestazioni