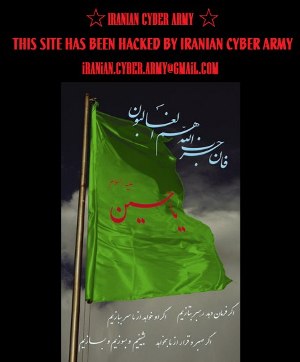

Il cyberesercito iraniano fa le prime vittime

L'Iranian Cyber Army attacca TechCrunch e infetta migliaia di computer all'ora.

[ZEUS News - www.zeusnews.it - 03-11-2010]

Dopo essersi fatti le ossa attaccando un migliaio di siti web - compresi Twitter e Baidu - tra la fine dello scorso anno e l'estate del 2010, i commandos del sedicente Esercito Digitale Iraniano (Iranian Cyber Army) hanno realizzato il colpaccio attaccando con successo il frequentatissimo blog TechCrunch Europe, specializzato in notizie tecnologiche con particolare riferimento ad alcuni aspetti avanzati dell'informatica.

Seculert ne dà notizia con un certo allarmismo, forse giustificato perché si stima che stavolta lo scopo non fosse tanto far parlare di sé quanto colpire effettivamente i visitatori del sito mediante un kit che profitta degli eventuali difetti di sicurezza.

A detta degli esperti l'exploit sarebbe unico, perfino abbastanza rudimentale e forse autoprodotto; ben lontano quindi dagli standard facilmente reperibili a pagamento come Eleonore o il più noto Phoenix.

Il ritmo del contagio sarebbe stato, secondo Seculert, di circa 14 mila nuove infezioni all'ora, il che dal punto di vista statistico porterebbe ad oltre 20 milioni di computer compromessi in 60 giorni, ossia da quando il kit è stato visto in circolazione.

Gli esperti fanno però notare che il numero in realtà sarebbe assai inferiore in quanto i medesimi utenti già compromessi avrebbero raggiunto più volte il sito sotto attacco e in questi casi il malware si sarebbe reinstallato.

Pare anche che l'infezione non sia stata sfruttata direttamente dai suoi creatori, sebbene di per sé rendesse possibile un attacco Denial of Service (DDoS), ma che avesse invece la funzione di permettere l'installazione di altro malware (come Gozi, Bredolab e via di seguito) sfruttabile da organizzazioni criminali.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Commenti all'articolo (0)

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Multimedia:

Convertire i video in immagini - Telefonia fissa:

Disattivare il telefono (ma non Internet) con

Tiscali Fibra - Pronto Soccorso Virus:

DISDOWN.COM - Windows 11, 10:

Avvio Lentissimo pc - Social network:

web.whatsapp quanto è affidabile? - Browser:

Firefox non sincronizza le schede su pc desktop

perchè????? - Software - generale:

Alternative a Dropbox - Tablet e smartphone:

MEMORIA SAMSUNG GALAXY XCOVER SM-G390F - Linux:

Sondaggio prestazioni