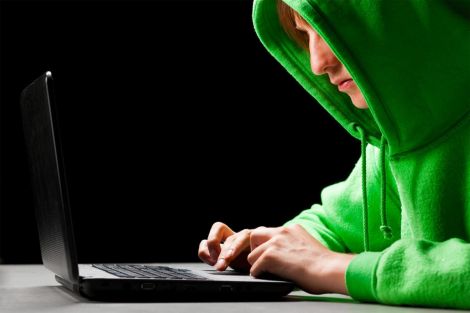

106 giorni prima che un attacco sia rilevato

Gli attaccanti sono presenti nei network delle organizzazioni una media di tre mesi e mezzo prima di essere rilevati.

[ZEUS News - www.zeusnews.it - 13-05-2017]

Il tempo di permanenza medio (dwell time, ovvero la durata in cui un attaccante sta in un ambiente prima di essere rilevato) è pari a 106 giorni.

Questo è almeno 103 giorni di troppo, dal momento che gli esperti sono generalmente in grado di ottenere un accesso alle credenziali del dominio dell'amministratore entro tre giorni dall'accesso in un ambiente.

Il tempo medio di permanenza è globalmente di 99 giorni, quindi le organizzazioni EMEA sono una settimana più lente nel rispondere rispetto alla media globale. Tuttavia, il tempo medio di permanenza in EMEA è diminuito significativamente rispetto agli anni precedenti, diventando un quarto del tempo rispetto ai 469 giorni registrati nel 2015.

Gli attaccanti con motivazioni finanziarie hanno raggiunto nuovi livelli di sofisticazione. Hanno competenze avanzate come gli hacker sponsorizzati dagli Stati (tradizionalmente molto più sofisticati).

Nel 2016, gli attaccanti con motivazioni finanziarie si sono spostati verso backdoor personalizzate con una configurazione unica per ogni sistema compromesso, resilienza della propria infrastruttura ulteriormente incrementata e un miglioramento delle tecniche forensi impiegate.

Uno dei trend inaspettati rilevati nel 2016, è stato quello che vede gli attaccanti chiamare telefonicamente le vittime per aiutarli ad abilitare le macro in un documento di phishing o per ottenere l'indirizzo email personale.

Gruppi di cyber criminali russi hanno avuto come obiettivo le elezioni

Nel 2016 gruppi russi hanno cercato di influenzare le elezioni presidenziali statunitensi e ci sono segnali che questi gruppi rivolgeranno le loro prossime attenzioni anche alle elezioni europee.

Incidenti come quello dello scorso anno quando molti politici tedeschi sono stati presi di mira da gruppi Russi continueranno in quanto i cyber attacchi sono visti sempre di più come un modo per influenzare la politica europea.

Il settore energetico EMEA affronta un rischio elevato

Gli attaccanti stanno causando disagi con l'obiettivo di acquisire informazioni riservate in modo da far progredire le capacità delle proprie aziende nazionali.

Inoltre, i gruppi di cyber criminali potrebbero colpire i sistemi di controllo industriali per operazioni potenzialmente pericolose e distruttive.

Capacità di "hunting" più accessibili per analisti meno esperti

La caccia alle minacce era una volta una capacità di nicchia, ma come spesso accade, queste capacità sono diventate meglio codificate e accessibili ad analisti meno esperti in quanto sono diventate disponibili più formazione e strumenti per supportare le competenze.

La caccia alle minacce è, infatti, ora tra le competenze più comunemente ricercate nella sicurezza difensiva, e mercati di formazione e educazione si stanno evolvendo per soddisfare questa domanda.

I dati sono ricavati dal report M-Trends di FireEye, basato su informazioni raccolte durante le indagini condotte nel 2016.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (0)

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?