SyncCrypt, il malware che si diffonde con lo spam

Sembra un'email perfettamente legittima, ma contiene un malware che rende i dati inaccessibili.

[ZEUS News - www.zeusnews.it - 26-08-2017]

Era già da qualche settimana che tutto era calmo sul fronte dei ransomware, ma la tregua ora è stata rotta.

Una nuova minaccia è apparsa all'orizzonte: si chiama SyncCrypt, ed è stato progettato per criptare sia i file presenti nelle cartelle che tipicamente contengono i documenti degli utenti sia alcuni file presenti nelle cartelle di sistema. Restano esclusi i file indispensabili al funzionamento di Windows.

C'è di più: per garantirne la massima diffusione, i suoi creatori stanno usando tecniche di social engineering, spingendo gli utenti a infettarsi.

SyncCrypt si diffonde infatti per lo più attraverso delle email di spam ben confezionate, tali da convincere chi le riceve ad aprire l'allegato e rimanere vittima del malware.

I messaggi fingono di provenire da mittenti istituzionali: al momento, i più gettonati sembrano essere i tribunali.

Anche il contenuto è realizzato con perizia: non si tratta di semplice testo, magari sgrammaticato, ma il corpo dell'email è strutturato in maniera tale da apparire ufficiale.

Poi, naturalmente, c'è il malware, che si annida nell'allegato, un file in formato WSF.

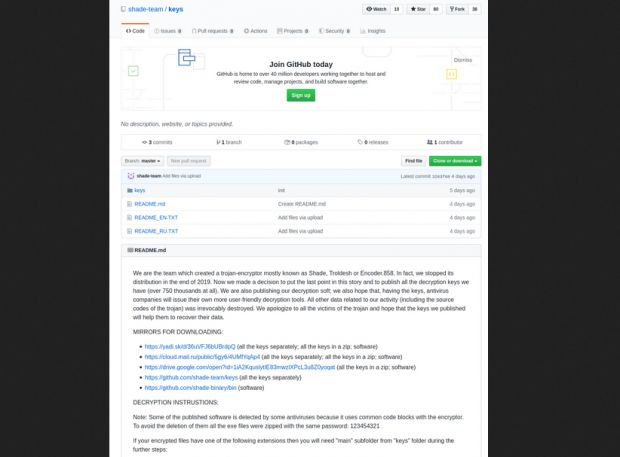

Si tratta di file usati dal Windows Scripting Host. Nel caso di SyncCrypt, generalmente all'interno c'è del codice JScript che scarica da Internet un'immagine Jpeg, all'interno della quale sono nascosti degli archivi Zip. È in questi che si annida il malware vero e proprio.

I file del malware vengono decompressi nella directory dei file temporanei di Windows e l'eseguibile da cui parte l'infezione, sync.exe, viene eseguito automaticamente dopo un minuto dalla decompressione.

A quel punto inizia la cifratura dei file in base all'algoritmo AES. A ogni file criptato viene aggiunta l'estensione .kk e, a operazione conclusa, sul desktop appare una cartella il cui nome è README, tutto in maiuscolo.

Come ci si può aspettare, qui dentro c'è la richiesta di riscatto, pari a 0,1001270 Bitcoin, ossia circa 350 euro.

Al momento non sono noti strumenti in gradi di decifrare i file criptati. La buona notizia è che SyncCrypt è rilevato dalla maggior parte degli antivirus e degli antimalware.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (1)

2-9-2017 16:09

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Gladiator