Perché Apple va contro l'FBI sull'anti terrorismo?

- Articolo multipagina1 / 6

- 1. Perché Apple va contro l'FBI sull'anti terrorismo?

- 2. Apple vs. FBI: il commento di Edward Snowden

- 3. L'FBI potrebbe accedere all'iPhone sequestrato con laser e acidi

- 4. Perché Apple si rifiuta di sbloccare l'iPhone di un terrorista?

- 5. Microsoft si allea con Apple sull'iPhone del terrorista

- 6. L'FBI è entrata nell'iPhone del terrorista

[ZEUS News - www.zeusnews.it - 21-02-2016]

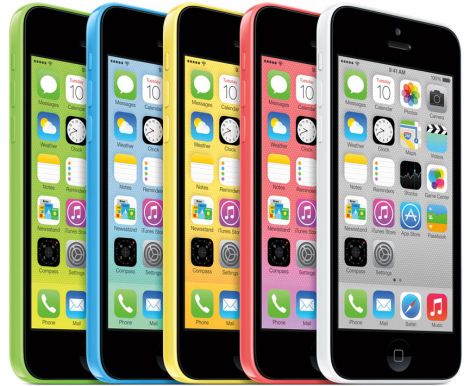

Non capita spesso che una multinazionale difenda i diritti dei cittadini dalle ingerenze del loro governo; di solito è il contrario. Eppure è questo il senso della lettera aperta che Tim Cook, boss di Apple, ha pubblicato in risposta alla richiesta dell'FBI, appoggiata dall'ordine del giudice, di sbloccare un iPhone 5c appartenuto a Syed Farook, che insieme alla moglie Tashfeen Malik ha ucciso 14 persone a dicembre 2015 a San Bernardino, in California. I due sono periti poco dopo in un conflitto a fuoco con la polizia e ora l'FBI vuole accedere all'iPhone di Farook nell'ambito delle proprie indagini, ma non ha la password del dispositivo. Non ce l'ha neanche Apple: l'unico ad averla era Farook.

L'FBI non può tentare tutte le password possibili: ci vorrebbe troppo tempo, perché l'iPhone 5c impone una pausa lunghissima fra i tentativi e c'è il rischio che lo smartphone sia stato impostato in modo da cancellare i dati dopo dieci tentativi sbagliati. Inoltre i dati sul telefonino, in particolare foto e messaggi, sono cifrati e serve un codice di decifrazione.

Gli inquirenti vogliono che Apple scriva una versione su misura di iOS che tolga a quello specifico telefonino le pause obbligate e la cancellazione dei dati, in modo che possano tentare rapidamente tutte le password possibili e alla fine trovare quella giusta.

Come spiega bene The Register, Apple si rifiuta di collaborare per non stabilire un precedente legale pericoloso e preoccupante (lo hanno sottolineato anche Sundar Pichal, CEO di Google, in una serie di tweet; e il consiglio di redazione del New York Times in un editoriale), ma anche perché la protezione della privacy e della sicurezza dei propri clienti è uno dei punti fondamentali della propria immagine commerciale per distinguersi dai concorrenti: in sostanza, acconsentire alla richiesta dell'FBI dimostrerebbe che i suoi telefonini non sono così sicuri come sembrano.

Va detto, a questo proposito, che l'iPhone in questione è un 5c, che non ha le ulteriori protezioni (per esempio la Secure Enclave) introdotte nei modelli successivi. Le autorità federali statunitensi stanno chiedendo ad Apple di dimostrare che è in grado di creare versioni insicure del proprio sistema operativo, minando così alla base la fiducia dei suoi clienti, che si chiederebbero se gli aggiornamenti di iOS contengono falle intenzionali di sicurezza su richiesta governativa.

|

C'è poi la questione che se Apple accetta la richiesta del governo statunitense rischia di trovarsi di fronte a richieste analoghe di altri governi, che magari hanno una visione molto particolare del concetto di terrorismo e potrebbero citare questo precedente per forzare la mano ad Apple.

Fra l'altro, l'FBI sta chiedendo ad Apple di sabotare la sicurezza generale dei clienti iPhone in cambio di una manciata di dati di utilità discutibile per le indagini: gli inquirenti hanno già ricevuto da Apple i backup del telefonino in questione fino al 19 ottobre, per cui mancano soltanto i dati delle ultime settimane prima dell'attentato, e il telefonino è quello dato a Farook dal Dipartimento per la Salute di San Bernardino per lavoro; i suoi due telefonini privati li ha distrutti preventivamente. Sembra poco plausibile che Farook usasse il telefonino di lavoro per contattare dei terroristi invece di usare i suoi telefonini privati. Questo fa pensare che i dati realmente importanti fossero sui cellulari distrutti e che quello sopravvissuto contenga informazioni poco significative.

Ti invitiamo a leggere la pagina successiva di questo articolo:

Apple vs. FBI: il commento di Edward Snowden

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

|

|

|

(C) by Paolo Attivissimo - www.attivissimo.net.

Distribuzione libera, purché sia inclusa la presente dicitura.

Commenti all'articolo (ultimi 5 di 10)

27-2-2016 10:52

23-2-2016 07:42

23-2-2016 01:00

22-2-2016 13:56

22-2-2016 12:04

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] L'utente dopo di me - Windows 11, 10:

Riavvii imprevisti pc win10 - Al Caffe' Corretto:

Lo sciopero è stato proclamato... - Programmazione:

Gestione dei campi datetime e time di MySql - Periferiche esterne:

Errore con disco Trascend USB 3.0 - *Ubuntu:

spectacle kubuntu - Vecchi articoli di Zeus News:

Errori negli articoli - Notizie dal mondo / Rassegna stampa:

Ritrovato l'utente Shannara - Enigmi e giochi matematici:

La lavagna del Galeone fantasma - Browser:

Firefox: problemi con i reel di Facebook e con la

mail