Detective informatici con Linux

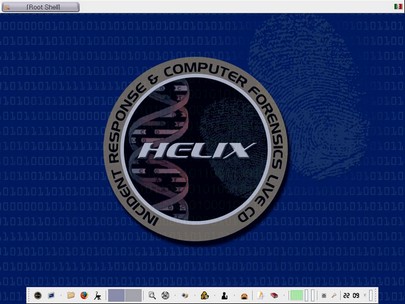

Helix è una distribuzione LiveCd dotata di tutti gli strumenti necessari per individuare e analizzare attività illegali su un sistema.

[ZEUS News - www.zeusnews.it - 09-03-2005]

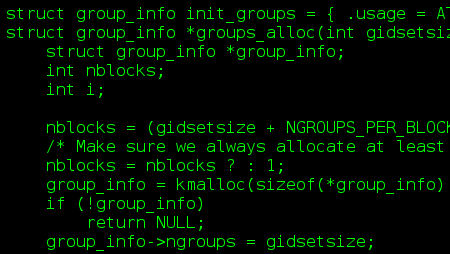

Analizzare un sistema operativo compromesso da intrusioni informatiche può essere molto complicato se non si hanno a disposizione gli strumenti giusti. Realizzata dalla software house E-Fense, Helix è una distribuzione basata su Knoppix che rappresenta lo stato dell'arte per tutti i detective informatici e gli amministratori di sistema. Grazie all'aggiunta di numerosi tool appositamente selezionati dagli sviluppatori, Helix è in grado di agevolare il lavoro di chi deve portare a termine un'analisi approfondita di un sistema operativo cercando di capire se ci sia stata un'intrusione, un furto o una cancellazione di dati o delle attività illegali.

Utilizzare Helix è molto semplice. E' necessario innanzitutto scaricare l'immagine .Iso, masterizzarla su un Cd e riavviare il Pc selezionando come prima unità di boot il lettore Cd-Rom. Si viene accolti da una schermata da cui è possibile scegliere quale kernel avviare e con quali opzioni. Naturalmente se si preme Invio si avvia Helix con le opzioni di default. Qualche secondo e si viene accolti dall'ambiente grafico Xfce, predefinito dalla versione 1.6 di Helix.

Cliccando sull'icona Helix in basso a sinistra della "barra delle applicazioni" si accede al menu contenente i programmi installati. Sebbene siano presenti moltissimi software che rendono Helix una distribuzione desktop oriented di tutto rispetto, i software che contraddistinguono questo sistema Linux come un vero strumento di lavoro per detective informatici sono raggruppati sotto due etichette: Analysis Tools e Forensics.

Andando invece su Forensics si accede ai software necessari a una completa analisi del sistema in esame: Grab, una interfaccia grafica per dd (data duplicator o data dump) in grado di salvare immagini 1/1 del sistema analizzato; Retriever in grado di ritrovare documenti, immagini, e-mail e salvarle su una chiavetta Usb; Regviewer, un utile visualizzatore del registro di sistema nel caso si stia esaminando un sistema Windows; KHexedit, un editor esadecimale per visualizzare a basso livello settori del disco fisso o file; ClamAv e F-Prot, potenti antivirus dotati di frontend grafici.

Molti altri software sono disponibili richiamandoli da un terminale e sarebbe davvero troppo lungo elencarli tutti. Se comunque non ci si accontentasse dei software disponibili e si volessero installare altri programmi lo si potrà fare grazie all'implementazione in Helix di UnionFs, un particolare file system che consente l'installazione di software aggiuntivo sul Cd-Rom anche se si sta utilizzando un LiveCd in teoria non scrivibile.

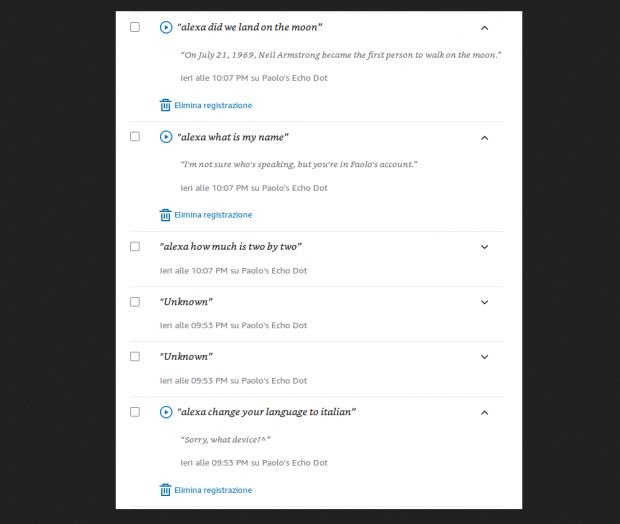

Come detto, Helix è una distribuzione Gnu/Linux che si avvia da Cd-Rom ma è in grado di funzionare anche su Windows. Inserendo il disco su cui si è provveduto a masterizzare l'immagine di Helix in un sistema Microsoft già avviato si accede a una versione funzionante in ambiente Windows.

Nella "modalità" di Helix per sistemi Microsoft è possibile acquisire una immagine del sistema da analizzare cliccando su Acquire a live image of a Windows system using dd o iniziare a utilizzare gli strumenti del mestiere cliccando su Tools for conductin an Incident Response on Windows System. Si va da programmi per il recupero di file cancellati come Pc Inspector File Recovery a cacciatori di rootkit (sorta di trojan horse in grado di rendersi invisibili nel sistema vittima) come il nenonato Rootkit Revealer di Sysinternals a veri e propri strumenti di indagine informatica come F.R.E.D. (First Responders Evidence Disk) in grado di "scattare" un'istantanea del sistema analizzato e salvare il log su un floppy. In evidenza inoltre la possibilità di calcolare l'hash MD5 di un file presente sul sistema in esame.

Ottimo come strumento di analisi per l'individuazione di crimini informatici, Helix è una versione di Knoppix security oriented ma anche un ottimo strumento di recupero dati che non dovrebbe mancare nella cassetta degli attrezzi di un buon amministratore di sistema o esperto di sicurezza informatica.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Commenti all'articolo (ultimi 5 di 8)

1-5-2005 12:26

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Telefonia fissa:

Disattivare il telefono (ma non Internet) con

Tiscali Fibra - Pronto Soccorso Virus:

DISDOWN.COM - Windows 11, 10:

Avvio Lentissimo pc - Social network:

web.whatsapp quanto è affidabile? - Browser:

Firefox non sincronizza le schede su pc desktop

perchè????? - Software - generale:

Alternative a Dropbox - Tablet e smartphone:

MEMORIA SAMSUNG GALAXY XCOVER SM-G390F - Linux:

Sondaggio prestazioni - Windows 8, 7, Vista:

Facciamo chiarezza tra le varie versioni di Vista