Il braccio e la mente

Un microscopico neurochip impiantato nella corteccia cerebrale potrà ridare vista e persino movimento agli incidentati gravi.

[ZEUS News - www.zeusnews.it - 26-10-2007]

Si è chiusa alcuni giorni fa la quinta edizione di Bergamo Scienza, una lunga kermesse di divulgazione scientifica che ha visto impegnati per tre settimane scienziati di ogni parte del mondo e tecnici specialisti nelle più diverse discipline.

Dai resoconti di un'ottantina tra incontri e tavole rotonde, aperti anche alla partecizione della scuola, fa spicco la realizzazione di John Donoghue, professore di neuroscienze all'Università di Rhode Island, nell'ambito delle protesi neurali, cioè quei microcomputer che immessi in un corpo vivente tentano di sostituire le connessioni nervose interrotte da traumi, incidenti e via dicendo.

BrainGate, così si chiama il microchip, è realizzato della Cyberkineticsinc, divisione della Neurotechnology Systems con sede in Massachusetts. Dopo una sperimentazione su scimmie durata diversi anni, è stato finora impiantato con successo complessivamente su quattro volontari sotto il controllo del comitato etico degli ospedali che hanno accettato di partecipare al progetto.

La novità presentata è di non poco conto, perché una cosa è trasmettere gli impulsi attraverso una terminazione nervosa danneggiata, altra cosa è rendere interprete una macchina del pensiero umano e trasferire coerentemente il movimento agli arti mediante una serie di impulsi tradotti dal software.

Secondo quanto riportato dal New York Times, la protesi neuronale ulteriormente miniaturizzata potrebbe essere commercializzata già dalla fine di quest'anno; ma probabilmente andrà prima in mano ai militari ai quali non parrà vero di avere a disposizione un organismo bionico, magari anche capace di comunicare in via telepatica.

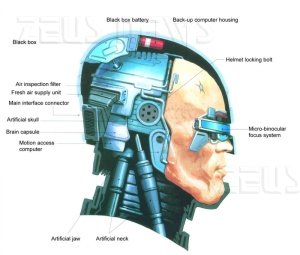

Non siamo ancora negli scenari fantascentifici immaginati una quarantina d'anni fa da Dean Koontz con il suo Jumbo-10, ma sicuramente siamo entrati - senza accorgercene - nell'era dei Robocop.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Commenti all'articolo (0)

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Dammi tre parole - Internet - generale:

Girls In Your Town - No Selfie - Anonymous Casual

Dating - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?