eChirp, il network segreto dell'intelligence americana

I servizi USA di intelligence dispongono di un'Internet segreta e sicura per scambiarsi informazioni.

[ZEUS News - www.zeusnews.it - 05-11-2013]

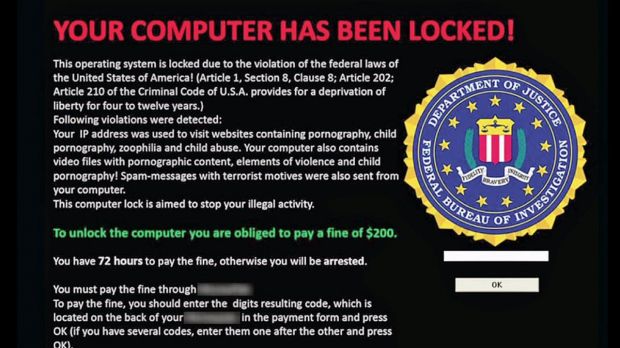

Pubblicare qualcosa in Internet - si sa - significa rinunciare per sempre alla sua segretezza: tutto ciò che approda in un computer connesso in Rete, non importa quanto protetto, prima o poi diventerà pubblico.

I servizi americani di intelligence lo sanno bene e così sin dal 1994, e dunque dagli albori del World Wide Web, dispongono di una rete alternativa a Internet e, finora, segreta. L'articolo continua qui sotto.

|

Per esempio, tra i servizi offerti da Intelink (un insieme di servizi creato dalla USIC) c'è eChirp, il Twitter dei servizi segreti americani.

Proprio come il fratello pubblico permette di pubblicare brevi messaggi; nel 2010 - stando a quanto rivelato dal Washington Post, che ha portato alla luce l'intera vicenda - vantava 11.569 utenti e 99.723 chirps (l'equivalente dei tweet).

eChirp non è nato per permettere ai funzionari delle 17 agenzie che formano l'USIC di spettegolare in tranquillità; la sua creazione, piuttosto recente, risale alle sommosse in Libia, quando gli USA si resero conto che Twitter era più informato di quanto lo fosse l'amministrazione americana.

Nacque così eChirp, grazie al quale ora i membri delle agenzie possono vedere i tweet di Twitter senza apparire sul social network e scambiarsi i commenti sulle notizie più importanti.

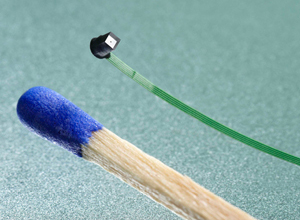

La rete segreta dell'USIC è però molto più ampia: comprende anche app cloni di quelle più diffuse destinate agli smartphone degli agenti, che avranno così un aspetto assolutamente normali ma utilizzeranno software sicuri.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (2)

14-11-2013 20:20

7-11-2013 07:50

|

|

||

|

- Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Motori di ricerca:

I motori di ricerca & la privacy - Linux:

Infloww su linux, si può?

Zievatron