Explorer, la pezza non copre

Microsoft annuncia il rilascio di una patch per una vulnerabilità definita critica. Ma sottolinea che l'efficacia non è del tutto garantita.

[ZEUS News - www.zeusnews.it - 21-11-2002]

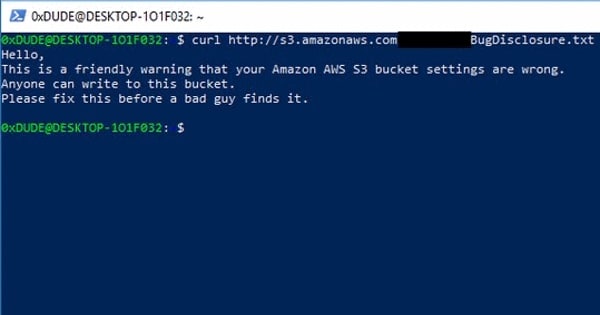

L'annuncio è di ieri: i componenti MDAC (Microsoft Data Access Components), che implementano funzioni per la connettività ai database in ambiente Windows, a causa di un buffer overflow localizzato nel componente RDS (Remote Data Services), utilizzato nell'ambito delle applicazioni web, mettono in pericolo la sicurezza del web server IIS e del browser Internet explorer. Risulta immune la piattaforma Windows XP, che utilizza per default la recente versione 2.7 dei Components.

Come comunemente avviene con i buffer overflow, chi sferri un attacco con successo può eseguire codice a piacere con i privilegi associati al programma vulnerabile: ciò è grave soprattutto nel caso di IIS, che viene eseguito con privilegi di sistema. Ma l'avviso parla chiaro: dal momento che Internet Explorer utilizza il componente RDS anche se l'intero pacchetto MDAC non è installato sulla macchina, la patch deve essere installata non solo sui server, ma anche su tutti i client sui quali il browser sia presente. Il che, tradotto alla luce della pervicace onnipresenza di Explorer, significa su tutte le macchine Windows ad eccezione, come accennato, di quelle equipaggiate con Windows XP. La patch è reperibile presso il sito Microsoft.

Ma attenzione: non è detto che installarla significhi mettersi definitivamente al sicuro. Se viene installato un service pack per i componenti MDAC successivamente alla patch, questa potrebbe essere posta "fuori gioco", lasciando l'utilizzatore nella beata illusione di essere al riparo da eventuali attacchi. Inoltre, dal momento che la patch in sé non verrebbe rimossa, un tentativo di reinstallazione della stessa mediante il servizio Windows Update sarebbe destinato al fallimento. Unica via d'uscita: la reinstallazione manuale.

Quali siano quelle certe condizioni non è dato sapere: nell'intento di non indicare ai cattivi la porta lasciata aperta, Microsoft non spiega ai suoi clienti quali siano le situazioni da tenere attentamente sotto controllo per evitare intrusioni. A quanto pare, ciascuno ha un proprio metodo di fare sicurezza: quello di Microsoft è noto da tempo.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Commenti all'articolo (0)

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Telefonia fissa:

Disattivare il telefono (ma non Internet) con

Tiscali Fibra - Pronto Soccorso Virus:

DISDOWN.COM - Windows 11, 10:

Avvio Lentissimo pc - Social network:

web.whatsapp quanto è affidabile? - Browser:

Firefox non sincronizza le schede su pc desktop

perchè????? - Software - generale:

Alternative a Dropbox - Tablet e smartphone:

MEMORIA SAMSUNG GALAXY XCOVER SM-G390F - Linux:

Sondaggio prestazioni - Windows 8, 7, Vista:

Facciamo chiarezza tra le varie versioni di Vista