Le reti wireless non sono al sicuro con i wardriver

In Italia la situazione non è ancora preoccupante come negli Stati Uniti e in Gran Bretagna perché nel nostro paese le reti senza fili sono ancora scarsamente sviluppate.

[ZEUS News - www.zeusnews.it - 14-12-2002]

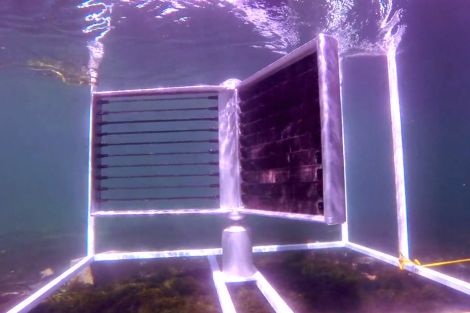

Ultimamente si parla sempre più spesso di reti wireless, in genere sentiamo dire che il Wi-Fi è una tecnologia estremamente versatile, economica e facile da installare, ma non si discute mai delle pecche. Quello che sentiamo dire è che basta avere almeno una linea Internet per poter installare nella propria abitazione un "access point Wi-Fi" (naturalmente meglio se una linea veloce visto che la connessione verrà suddivisa fra diversi terminali).

Il costo di un sistema di questo tipo è tutto sommato abbordabile per utenze quali piccoli uffici, e non troppo difficile da installare se consideriamo che generalmente basta inserire un'apposita scheda di rete nel proprio Pc per avere la garanzia di restare in rete in un raggio di 150 metri circa. Sicuramente una gran bella cosa. Inoltre la possibilità di eliminare gli scomodi fili che collegano le macchine è un grosso vantaggio per chi ha problemi di spazio o semplicemente tiene all'ordine. Però si è scoperto che la tecnologia radio utilizzata è resa facilmente vulnerabile da attacchi e intrusioni esterne.

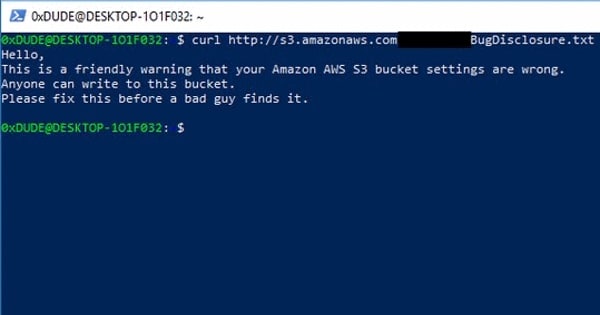

Cosa estremamente spiacevole, soprattutto per chi utilizza questo strumento in un'azienda. Come per la rete Internet, per molti la sfida consiste nel bucare sistemi ritenuti sicuri, per poi magari raccontare al mondo la propria impresa dopo esserne usciti vittoriosi. Considerando che qui da noi le reti wireless sono tutto sommato ancora poche, possiamo dire di non essere fra i precursori di questo nuovo tipo di intromissioni, anche se alcuni degli attuali margini di sicurezza sono già stati infranti.

A conferma di quanto detto, abbiamo visto che sui siti dedicati ai wardriver è possibile scaricare programmi denominati Wep-crack, che consentono a chiunque di intromettersi in una connessione Wi-Fi, gratuitamente e con la possibilità eventuale di filtrare le informazioni e modificarle prima che queste giungano ai veri destinatari. Il tutto, naturalmente, indipendentemente dal Sistema Operativo utilizzato: esistono versioni dei programmi che queste persone utilizzano per tutti i gusti. Ora dobbiamo solo aspettare la risposta dei progettisti dei protocolli sfruttati da queste reti, che sicuramente non staranno a guardare il loro lavoro crollare, ma che presto usciranno con sistemi di sicurezza più evoluti e difficili da eludere.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Commenti all'articolo (3)

16-12-2002 11:45

|

|

||

|

- Telefonia fissa:

Disattivare il telefono (ma non Internet) con

Tiscali Fibra - Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Pronto Soccorso Virus:

DISDOWN.COM - Windows 11, 10:

Avvio Lentissimo pc - Social network:

web.whatsapp quanto è affidabile? - Browser:

Firefox non sincronizza le schede su pc desktop

perchè????? - Software - generale:

Alternative a Dropbox - Tablet e smartphone:

MEMORIA SAMSUNG GALAXY XCOVER SM-G390F - Linux:

Sondaggio prestazioni - Windows 8, 7, Vista:

Facciamo chiarezza tra le varie versioni di Vista