Utenti uniti contro le intrusioni

Un sito mette a disposizione un valido aiuto per scovare e perseguire chi tenta di accedere ai nostri PC.

[ZEUS News - www.zeusnews.it - 12-09-2003]

Il tema della sicurezza informatica è sempre più pressante, ogni giorno veniamo spaventati da nuove notizie su quello che un malintenzionato può fare per avere libero accesso al nostro PC. Siamo stati costretti (tanto gli utenti Windows, quanto ormai quelli Linux) a difendere i nostri dati con un antivirus, molto spesso integrato con l'utilizzo di un programma per rimuovere spyware e di un buon firewall.

Buoni strumenti, non c'è che dire, ma a limitare il nostro campo difensivo resta il fatto che un intruso riconosciuto, ma non denunciato, ha comunque mano libera per continuare i suoi tentativi illeciti.

Una singola denuncia avrà poi meno forza rispetto alle svariate centinaia che possono arrivare alle autorità tramite un ente che si occupa specificatamente della raccolta di dati riguardanti tentativi di intrusioni.

Bene: in molti casi sappiamo chi è l'autore dell'illecito, ma troppo spesso non sappiamo come leggere i suoi dati o a chi comunicare quello che ci ha fatto. Abbiamo in mano un ottimo strumento di parola, ma siamo come muti.

Fortunatamente è nata negli USA un'organizzazione di persone che si occupano di raccogliere i log dei firewall inviati volontariamente dagli utenti della Rete, di elaborarli e quindi trasmettere i risultati solo a chi di dovere, garantendo l'anonimato di chi ha fatto la denuncia, ma riportando in ogni caso quanti PC siano stati vittime di intrusioni dalla stessa origine.

Questa organizzazione si chiama DShield ed ha come scopo quello di tutelare i sempre più bersagliati utenti internet. In America è riconosciuta e stimata, qui da noi ancora poco affermata, anche se ci auguriamo che presto sarà seguita da sempre più persone desiderose di tutelare la loro privacy. Oppure di vedere presto una sua home tutta italiana, come chiaro segno che anche qui da noi ha preso piede.

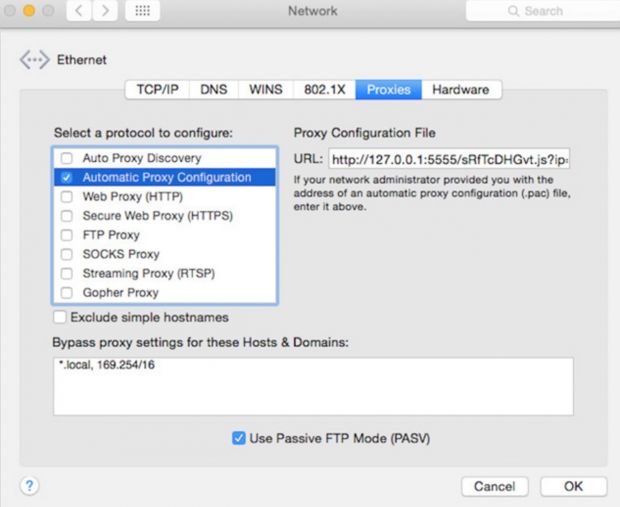

Nel dettaglio, vediamo cosa succede quando entriamo sul sito: abbiamo una prima panoramica, anche se molto stringata e non proprio di facile lettura dell'operato di DShield, ed alla sinistra una barra con diversi link, fra i quali quello chiamato "How to submit your logs/reports". Cliccandoci sopra si accede alla pagina di informazioni tramite la quale si può apprendere come inviare anche noi i nostri log per l'elaborazione, indipendentemente dal Sistema Operativo o dal tipo di firewall che utilizziamo.

Conosciuto lo strumento, vediamo cosa potrebbe succedere: pensate alla Polizia Postale o al Garante per la Protezione dei Dati Personali che si appoggiano a questo sistema per la raccolta di dati riguardanti aggressori: sarebbe un buon strumento per migliorare il servizio di tutela del cittadino, ricevendo da questa organizzazione solo i dati riguardanti gli aggressori opportunamente filtrati e non quelli personali di chi ha inviato il suo log.

Oppure, ma qui andiamo nel campo del possibile, si potrebbe creare un eseguibile simile, ma in grado di registrare dai programmi di posta gli headers delle e-mail indesiderate, il cosiddetto "spam", per creare un archivio accessibile ed una black-list internazionale.

Certo, perché oggi che lo spam in Italia è diventato perseguibile, e che sempre più spesso si parla di intrusioni e di danni causati ai sistemi informatici da malintenzionati, avere le denunce di più cittadini e non di un singolo sarebbe un'arma molto valida per tutelare sempre più e sempre al meglio chi oggi si sente bersaglio libero nel mirino dei "malintenzionati della Rete".

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Commenti all'articolo (3)

17-9-2003 19:51

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Telefonia fissa:

Disattivare il telefono (ma non Internet) con

Tiscali Fibra - Multimedia:

Convertire i video in immagini - Pronto Soccorso Virus:

DISDOWN.COM - Windows 11, 10:

Avvio Lentissimo pc - Social network:

web.whatsapp quanto è affidabile? - Browser:

Firefox non sincronizza le schede su pc desktop

perchè????? - Software - generale:

Alternative a Dropbox - Tablet e smartphone:

MEMORIA SAMSUNG GALAXY XCOVER SM-G390F - Linux:

Sondaggio prestazioni