Buoni 4, Cattivi 0?

Xz, Solarwinds e l'Armageddon prossimo venturo (2)

- Articolo multipagina2 / 2

[ZEUS News - www.zeusnews.it - 08-04-2024]

Questo è un articolo su più pagine: ti invitiamo a leggere la pagina iniziale

Xz, Solarwinds e l'Armageddon prossimo venturo

Arriviamo rapidamente al 2020; un gruppo di criminali informatici al soldo di uno Stato-nazione attacca la rete di un produttore di software per la sicurezza informatica, probabilmente già nel 2018. Dopo aver violato la rete, altera i server che compilavano il software destinato a essere spedito ai clienti in modo che includesse una backdoor.

Non stiamo parlando di un software qualsiasi: Solarwinds è un sofisticato software per la sicurezza informatica, installato dalle più grandi organizzazioni con stringenti necessità di sicurezza, tra cui per esempio una ventina di agenzie governative americane, fornitori di armamenti, grandi aziende informatiche e compagnia cantando. Sì, anche in Italia.

L'aggiornamento automatico di Solarwind aveva quindi installato automaticamente una backdoor che rendeva semplicissimo violare le reti che lo utilizzavano; in questo modo migliaia di reti iperprotette si sono improvvisamente aperte ai criminali informatici che ne hanno potuto abusare a piacimento per anni.

Quando l'attacco fu scoperto (perché di attacco si tratta), il principale problema per le organizzazioni colpite fu di capire se erano o no state violate, perché gli attaccanti erano del tipo più pericoloso, quelli bravi, che non si fanno scoprire e che è difficilissimo trovare e scacciare.

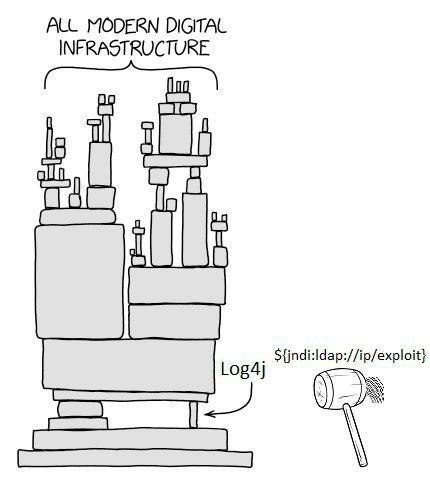

E finalmente arriviamo al 2024, a oggi, anzi a due settimane fa, e all'attacco alla libreria Xz. Un dipendente Microsoft che utilizzava OpenSSL (sì, di nuovo lei) si accorge che la nuova versione ci mette 500 millisecondi in più a compiere certe operazioni rispetto alla versione precedente. Siccome evidentemente nella sua vita non aveva di meglio da fare e giudicava importante questo problema, si mette a controllare i codici sorgenti per cercarne il motivo.

Con suo stupore il dipendente Microsoft si accorge che la nuova versione della libreria OpenSSL contiene un file binario proveniente da un'altra libreria, per l'esattezza Xz, che è la libreria che si occupa di comprimere e decomprimere i file; sì, proprio quella con cui zippate i vostri PDF, che lo sappiate o meno.

Il dipendente Microsoft si accorge con orrore che questa modifica permette a chi possiede certe chiavi crittografiche di iniettare e eseguire qualunque programma direttamente nel kernel del sistema operativo e di far succedere qualsiasi cosa: dal prendere il controllo completo del sistema a distruggere rapidamente e completamente tutti i server compromessi.

L'analisi retrospettiva degli avvenimenti ha rivelato che, due anni prima, uno sviluppatore anonimo aveva iniziato a proporre modifiche alla libreria Xz, che erano ragionevoli e quindi erano state accettate del suo amministratore, e poi a farsi accettare come co-amministratore della libreria stessa.

Aveva poi lentamente sovvertito il sistema di compilazione della libreria stessa, inserendovi il codice malevolo destinato a finire nella libreria OpenSSL, e contemporaneamente svolgendo una sofisticata azione di ingegneria sociale nei confronti di chi avrebbe potuto controllare le sue modifiche in modo tale che queste verifiche non fossero fatte. Poi, quando la libreria infettata ha cominciato a propagarsi sui primi server, uno di essi è stato quello del benedetto dipendente Microsoft con tanto tempo libero, che non ringrazieremo mai abbastanza e che meriterebbe un monumento.

Se questo scarno riassunto non vi paresse abbastanza, potete divertirvi ascoltando questo podcast in cui due titani della scena hacker italiana degli anni '90 discutono approfonditamente e scherzosamente della faccenda, condividendo anche un giudizio ottimistico per il futuro.

Quindi Buoni 3, Cattivi 0 e palla al centro? Bene, questa valutazione è quello che ha accompagnato questi terrificanti eventi, venuti alla luce sempre per fortuna e prima che potessero causare danni catastrofici. In effetti Solarwind ha davvero causato danni economici rilevantissimi e danni derivanti da furti di dati e da attività spionistiche non precisabili, ma dovrebbe aver spinto la comunità informatica mondiale ad attivarsi contro questo nuovo tipo di attacchi informatici.

Quindi Buoni 4, Cattivi 0? Arriviamo alle conclusioni, probabilmente ormai chiarissime ai 24 informatissimi lettori di Cassandra. Per tutte le divinità mai adorate dagli umani, da Astarte a Zaratustra, inclusi Manitù, Cthulhu e Yog-Sototh, è possibile che nessuno pensi a tutti gli attacchi di questa portata che non sono mai stati rilevati? Quelli in cui nessun dipendente insonne è inciampato e che nessun amministratore di sistema curioso ha mai rilevato? Ma davvero ci sono addetti ai lavori che credono che i buoni continuino a segnare e che i cattivi siano costretti nella loro metà campo?

Davvero qualcuno può pensare che gli Stati-nazione, i produttori di armi, i gradi e piccoli gruppi criminali e le mafie non stiano accumulando, in grandi e piccoli arsenali, queste modifiche al software che fa funzionare il mondo, queste armi informatiche che talvolta sono state anche testate o utilizzate su scala ridotta o con conseguenze circoscritte? I nomi SQL Slammer e Stuxnet non vi dicono niente?

Cassandra è sempre stata andreottiana nell'animo e mai come in questo caso sente il dovere di invitare gli ottimisti a riconsiderare le proprie posizioni, non per un principio di precauzione, ma per puro e semplice realismo. L'Armageddon della prima guerra informatica mondiale è certamente, e ripeto certamente in fase di avanzata realizzazione. Poi non dite che non vi avevo avvertito.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Scrivere a Cassandra - Twitter - Mastodon

Videorubrica "Quattro chiacchiere con Cassandra"

Lo Slog (Static Blog) di Cassandra

L'archivio di Cassandra: scuola, formazione e pensiero

Industroyer, il malware che mette in ginocchio le reti elettriche

Cory Doctorow: perché bandire la crittografia è una misura antiterrorismo inutile

Se la spia del computer fa la spia

80 tipi di telecamere IP Sony hanno come password ''admin''

L'NSA si lascia sfuggire armi informatiche segrete

Microsoft si fa sfuggire le chiavi del Secure Boot

Il malware che attacca le reti elettriche

L'NSA può penetrare anche nei PC non connessi a Internet

BadBIOS, il virus informatico che si propaga nell'aria

I quindici malware più pericolosi della storia

Tecniche di guerra digitale: Stuxnet

Symantec: Stuxnet cova nell'ombra

Microsoft propone la quarantena per i PC infetti

Commenti all'articolo (ultimi 5 di 8)

13-4-2024 14:24

10-4-2024 16:10

10-4-2024 10:15

9-4-2024 09:15

8-4-2024 16:16

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Telefonia fissa:

Disattivare il telefono (ma non Internet) con

Tiscali Fibra - Al caffe' dell'Olimpo:

[GIOCO] L'utente dopo di me - Pronto Soccorso Virus:

DISDOWN.COM - Windows 11, 10:

Avvio Lentissimo pc - Social network:

web.whatsapp quanto è affidabile? - Browser:

Firefox non sincronizza le schede su pc desktop

perchè????? - Software - generale:

Alternative a Dropbox - Tablet e smartphone:

MEMORIA SAMSUNG GALAXY XCOVER SM-G390F - Linux:

Sondaggio prestazioni - Windows 8, 7, Vista:

Facciamo chiarezza tra le varie versioni di Vista

Gladiator