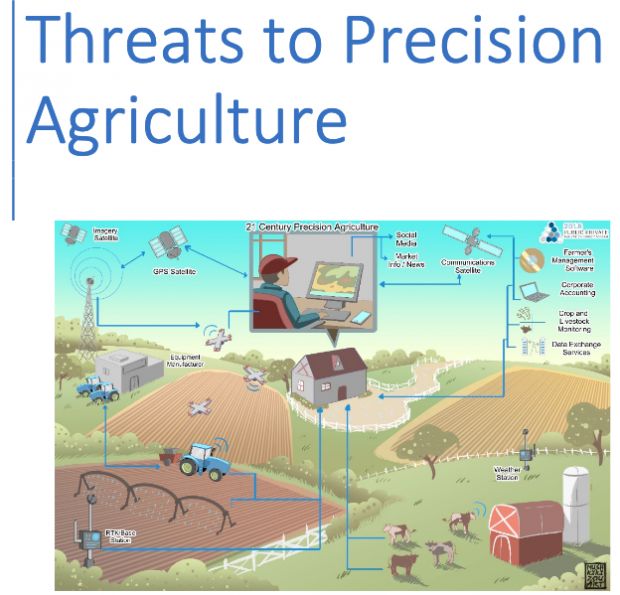

Dns a rischio, attacco di pharming in corso

A essere colpiti sono i server Dns Bind, che traducono i nomi di dominio dei server web in indirizzi Ip: l'utente ignaro digita le Url correttamente nel browser ma finisce su siti fittizi, predisposti dagli attaccanti.

[ZEUS News - www.zeusnews.it - 20-09-2007]

E' in corso un potente attacco di pharming sui server Berkeley Internet Name Domain (Bind), il server Dns più utilizzato su Internet. Questa minaccia supera alcune misure di sicurezza e dirige il traffico verso siti Web fittizi per defraudare utenti e aziende.

L'attacco che manipola il Dns sfrutta una vulnerabilità critica presente nelle versioni 8 e 9 dei server Dns e permette agli hacker di dirigere tutte le richieste verso siti Web illegittimi. Ne risulta che informazioni personali quali nomi utente, password e numeri di carte di credito rischiano di finire in mano a malintenzionati.

Al momento in cui scriviamo, inoltre, sono numerose le segnalazioni giunte in redazione di "siti che non funzionano".

La stessa Check Point fa notare che i propri firewall hardware sono immuni da questo attacco grazie alla tecnologia Application Intelligence presente all'interno del servizio SmartDefense, offerto in abbonamento insieme ai firewall.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Commenti all'articolo (5)

24-9-2007 13:50

23-9-2007 18:35

21-9-2007 09:49

20-9-2007 23:51

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

al_pacino