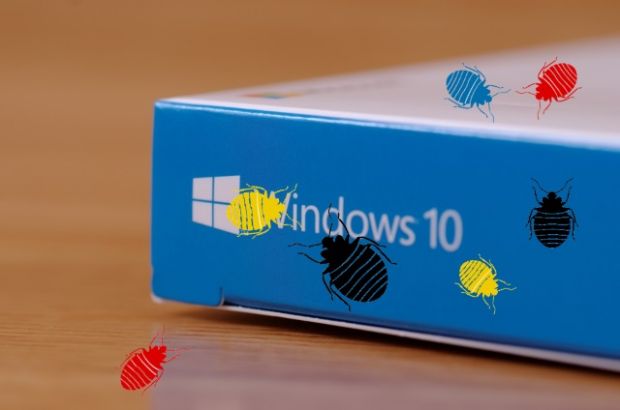

Microsoft: installate la patch... forse

Una recente patch di sicurezza per Windows è accusata di rallentare drammaticamente le macchine sulle quali viene installata. Microsoft prende atto del problema ma non è in grado di fornire ai suoi utenti una indicazione definitiva.

[ZEUS News - www.zeusnews.it - 30-04-2003]

Il 16 aprile scorso Microsoft ha rilasciato una patch volta a eliminare il rischio di un buffer overflow nel codice del kernel dedicato alla comunicazione dei messaggi di errore ai debugger. Le versioni di Windows a rischio sono NT 4.0, 2000 e XP: tuttavia, sulle macchine Windows XP con Service Pack 1, l'installazione della patch ha provocato, in molti casi, evidentissimi rallentamenti del sistema, peraltro scomparsi a seguito della disinstallazione. Sembra inoltre che anche macchine Windows 2000 siano incappate nel problema.

L'attaccante che riesca a sfruttare il buffer overflow può elevare i propri privilegi sul computer vittima ed eseguirvi codice arbitrario. Si tratta perciò, a tutti gli effetti, di una vulnerabilità "critica", alla quale Microsoft ha però preferito attribuire l'inferiore rango "importante", giustificandosi con la difficoltà intrinseca nell'attaccare macchine correttamente configurate e amministrate. Infatti, per portare a segno l'exploit, l'attaccante deve effettuare un login interattivo al computer: opzione che, soprattutto sui server, dovrebbe essere soggetta a limitazioni.

Al momento non è disponibile una versione della patch esente dal problema descritto; Microsoft, nel bollettino relativo alla vulnerabilità, dichiara che la patch attuale è sottoposta a revisione e verrà nuovamente rilasciata non appena "completamente e pienamente testata": una implicita ammissione di colpa.

Infine, per complicare la situazione, sia l'installazione che la disinstallazione richiedono che venga effettuato il bootstrap della macchina, perciò, soprattutto in ambienti critici di produzione, potrebbe non essere così agevole sperimentare con performance e antivirus per poi prendere la decisione definitiva.

Che fare? Dal momento che Windows NT sembra essere fuori della bufera, i suoi utilizzatori possono verosimilmente installare la patch specifica senza eccessive remore. Chi invece amministra macchine Windows 2000 e, soprattutto, Windows XP deve effettuare qualche attenta valutazione, confrontando l'effettivo rischio di subire attacchi con quello di abbattere il "livello di servizio" desiderato.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Commenti all'articolo (ultimi 5 di 9)

30-5-2003 09:14

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

Chi siamo noi per dire... - Multimedia:

Convertire i video in immagini - Telefonia fissa:

Disattivare il telefono (ma non Internet) con

Tiscali Fibra - Pronto Soccorso Virus:

DISDOWN.COM - Windows 11, 10:

Avvio Lentissimo pc - Social network:

web.whatsapp quanto è affidabile? - Browser:

Firefox non sincronizza le schede su pc desktop

perchè????? - Software - generale:

Alternative a Dropbox - Tablet e smartphone:

MEMORIA SAMSUNG GALAXY XCOVER SM-G390F - Linux:

Sondaggio prestazioni