NSA ''hackerata'', l'opinione di Edward Snowden

[ZEUS News - www.zeusnews.it - 22-08-2016]

Edward Snowden ha pubblicato una serie di tweet che autenticano e spiegano la dinamica della recente pubblicazione, da parte di un gruppo che si fa chiamare Shadow Brokers, di software segreto dell'NSA capace di scavalcare i firewall più diffusi.

In sintesi, secondo Snowden non è una novità che un server esterno di appoggio nel quale si è infiltrata l'NSA venga violato da altri, mentre lo sono la pubblicazione del software sottratto grazie a questa intrusione e la rivelazione di questa violazione. L'NSA abitualmente traccia e prende di mira i server di comando e controllo del malware (una prassi chiamata CCNE) e lo stesso fanno i suoi rivali. L'NSA spesso resta in silenzio, invisibile, su questi server di comando e controllo gestiti dalle agenzie informatiche di stati rivali e ne sorveglia le attività. In questo modo l'ente statunitense ruba e analizza gli strumenti della concorrenza per identificarne le tracce in futuro.

Ma l'NSA non è infallibile e magica: anche i concorrenti fanno la stessa cosa all'NSA e a volte ci riescono. Per questo gli informatici dell'NSA (noti come TAO) hanno l'ordine di non lasciare il proprio software sui server altrui al termine di un'operazione. A volte vengono dimenticati per pigrizia o sbadataggine.

Il movente dell'annuncio pubblico, secondo Snowden, sarebbe più di natura diplomatica che legato all'intelligence e sarebbe collegato all'intrusione informatica nei dati del congresso nazionale del partito democratico statunitense che ha nominato Hillary Clinton come candidata alla presidenza USA. Probabilmente, secondo Snowden, sono stati i russi, e lo scopo sarebbe avvisare che qualcuno è in grado di dimostrare la responsabilità statunitense di qualunque attacco proveniente dal server violato. Se l'attacco riguardasse un paese alleato degli USA (non sarebbe la prima volta), le conseguenze di politica estera sarebbero pesanti, specialmente se fossero coinvolte delle elezioni.

La pubblicazione, insomma, sarebbe un monito a non esasperare troppo la polemica sulle attribuzioni degli attacchi informatici. Snowden, infine, nota che il software trafugato all'NSA risale al 2013, segno che dopo il 2013 gli intrusi hanno perso l'accesso al server che ospitava il software. Guarda caso si tratta dello stesso periodo nel quale Snowden ha lasciato l'NSA e ne ha denunciato gli abusi, obbligando l'NSA a migrare tutti i propri server d'attacco.

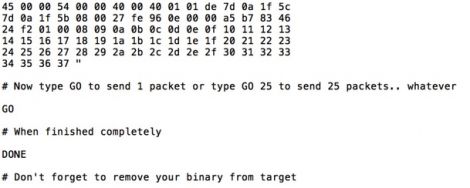

Ecco i tweet originali:

The hack of an NSA malware staging server is not unprecedented, but the publication of the take is. Here's what you need to know: (1/x)1) NSA traces and targets malware C2 servers in a practice called Counter Computer Network Exploitation, or CCNE. So do our rivals.

2) NSA is often lurking undetected for years on the C2 and ORBs (proxy hops) of state hackers. This is how we follow their operations.

3) This is how we steal their rivals' hacking tools and reverse-engineer them to create "fingerprints" to help us detect them in the future.

Sondaggio

Per quale servizio collegato a un prodotto per la smart home saresti più disposto a pagare fino a 15 euro al mese? Leggi i commenti (8) 4) Here's where it gets interesting: the NSA is not made of magic. Our rivals do the same thing to us -- and occasio-

nally succeed.5) Knowing this, NSA's hackers (TAO) are told not to leave their hack tools ("binaries") on the server after an op. But people get lazy.

6) What's new? NSA malware staging servers getting hacked by a rival is not new. A rival publicly demonstrating they have done so is.

7) Why did they do it? No one knows, but I suspect this is more diplomacy than intelligence, related to the escalation around the DNC hack.

8) Circumstantial evidence and conventional wisdom indicates Russian responsibility. Here's why that is significant:

9) This leak is likely a warning that someone can prove US responsibility for any attacks that originated from this malware server.

10) That could have significant foreign policy consequences. Particularly if any of those operations targeted US allies.

11) Particularly if any of those operations targeted elections.

12) Accordingly, this may be an effort to influence the calculus of decision-makers wondering how sharply to respond to the DNC hacks.

13) TL;DR: This leak looks like a somebody sending a message that an escalation in the attribution game could get messy fast.

Bonus: When I came forward, NSA would have migrated offensive operations to new servers as a precaution - it's cheap and easy. So? So...

The undetected hacker squatting on this NSA server lost access in June 2013. Rare public data point on the positive results of the leak.

You're welcome, @NSAGov. Lots of love.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

|

|

|

(C) by Paolo Attivissimo - www.attivissimo.net.

Distribuzione libera, purché sia inclusa la presente dicitura.

Commenti all'articolo (1)

23-8-2016 08:17

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?