Google Chrome e le estensioni silenti

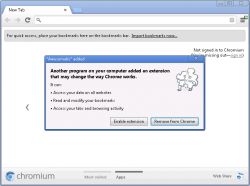

L'utente deve essere avvisato ogni volta che una estensione si installa: troppi in passato hanno approfittato dell'installazione silenziosa.

[ZEUS News - www.zeusnews.it - 08-01-2013]

Google ha deciso di dare un giro di vite alla politica di installazione delle estensioni per il proprio browser Chrome, a cominciare dalla versione 25 dello stesso.

La questione riguarda in particolare Chrome per Windows: nel momento di aggiornare a Chrome 25, tutte le estensioni di terze parti verranno disabilitate, e all'utente sarà fornità la possibilità di riattivarle facilmente. L'articolo continua qui sotto.

Così, oltre a disattivare le estensioni installate con questo sistema, Chrome 25 avviserà l'utente ogni volta che qualcuno cercherà di utilizzare il sistema di installazione silente.

In caso si decida di cambiare idea in seguito sarà sempre possibile modificare la propria decisione tramite le gestione delle estensioni nel menu Impostazioni.

Modifiche di questo tipo alla politica di installazione delle estensioni sono già state decise da Mozilla per Firefox: in cambio di un click in più richiesto all'utente la sicurezza migliorerà.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (2)

20-1-2013 12:14

13-1-2013 20:15

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

ioSOLOio