Disattivare il proprio nome negli spot con un click

Come non far comparire il vostro nome nelle inserzioni di Google.

- Articolo multipagina3 / 3

[ZEUS News - www.zeusnews.it - 02-11-2013]

Questo è un articolo su più pagine: ti invitiamo a leggere la pagina iniziale

Come impedire che Google usi la tua foto negli spot

Se siete allarmati all'idea che prossimamente (dall'11 novembre) Google potrà usare il vostro nome e la vostra foto del profilo Google nelle proprie inserzioni, niente panico.

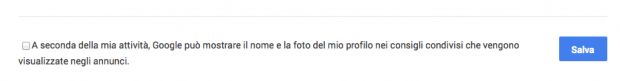

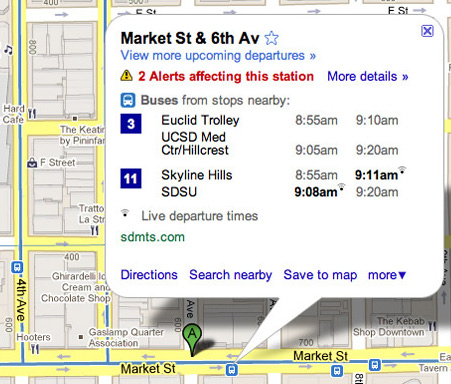

Basta andare a questa sezione delle impostazioni dell'account, disattivare la casella di spunta A seconda della mia attività, Google può mostrare il nome e la foto del mio profilo nei consigli condivisi che vengono visualizzate [sic] negli annunci e poi cliccare su Salva. Così:

L'articolo continua qui sotto.

|

Inoltre foto e nome verrebbero mostrati soltanto ai vostri amici e contatti in Google+.

Anche disattivando quest'impostazione, il nome e la foto possono essere usati altrove da Google, per esempio in Google Play, secondo l'annuncio di Google.

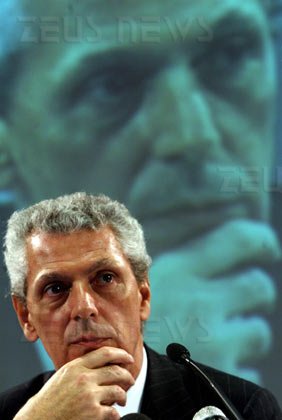

C'è chi sta protestando contro la novità usando un metodo originale: sostituire la propria foto con quella di Eric Schmidt (executive chairman di Google).

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

|

|

|

(C) by Paolo Attivissimo - www.attivissimo.net.

Distribuzione libera, purché sia inclusa la presente dicitura.

Commenti all'articolo (2)

18-10-2013 19:14

|

|

||

|

- Internet - generale:

Girls In Your Town - No Selfie - Anonymous Casual

Dating - Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Gladiator