Mettiamoci una pezza

Hacking Team, il giorno dopo (4)

- Articolo multipagina5 / 9

- 1. Lo spione spiato: Hacking Team si fa fregare 400 giga di dati

- 2. Hacking Team, il giorno dopo

- 3. Conseguenze per Hacking Team e per i governi clienti

- 4. Conseguenze per noi utenti: nuove falle rivelate, sfruttate e da turare

- 5. Mettiamoci una pezza

- 6. Hacking Team, vulnerabilità Flash molto pericolosa

- 7. WikiLeaks pubblica un milione di mail di Hacking Team

- 8. Finta app per infiltrarsi nei sistemi Android

- 9. Aggiornamento d'emergenza per tutte le versioni di Windows

[ZEUS News - www.zeusnews.it - 08-07-2015]

Questo è un articolo su più pagine: ti invitiamo a leggere la pagina iniziale

Lo spione spiato: Hacking Team si fa fregare 400 giga di dati

Lexsi.com, uno dei clienti di HT, ha inviato una richiesta di rimozione a Musalbas.com, uno dei siti che ospita una copia d'archivio dei dati trafugati, dicendo che si tratta di materiale sensibile e riservato.

Su questo non c'è dubbio, ma è totalmente inutile chiudere un pezzetto del recinto quando i buoi sono scappati da un pezzo e si stanno moltiplicando allegramente ovunque.

Analisi dei file

Premessa importante: il materiale pubblicato in Rete contiene moltissime immagini della sfera privata di persone legate a Hacking Team, di persone esterne a HT e anche di bambini.

Nelle foto e nei video non c'è nulla di imbarazzante, provocante o pertinente per eventuali indagini giornalistiche, per cui credo che sia doveroso rispettare la privacy di queste persone estranee ai fatti e di questi minori che non hanno alcuna colpa. Lascio quindi in pace chi non c'entra.

Gli screenshot pubblicati dall'intrusione includono immagini anche recentissime (primi di luglio) dei desktop dei PC Windows dei due amministratori di sistema e contengono di tutto: dati di richiesta del passaporto per un familiare, sessioni di Solitario e altri giochi (Command and Conquer, mi pare), conversazioni WhatsApp e Facebook, sessioni di scaricamento film su eMule, taglie di reggiseno usate come risposte alle domande d'emergenza per recupero password.

Al di là del contenuto relativamente frivolo, l'esistenza di questi screenshot dimostra che i due amministratori di sistema (gente che in teoria dovrebbe essere competentissima in sicurezza) non sapevano di avere dentro i propri computer di lavoro del malware capace di vedere e registrare quello che avevano sui loro schermi.

Questo indica che la sottrazione dei dati non è stata commessa semplicemente copiando i file dai computer e dai server, ma anche infettando direttamente i computer degli admin. Che figuraccia.

|

Almeno una delle password elencate nei file trafugati è obsoleta (ne ho avuto conferma dall'azienda interessata); potrebbero anche esserlo le altre e comunque sarebbe saggio, da parte dei membri di HT, cambiare tutte le proprie password su qualunque servizio (e magari attivare l'autenticazione a due fattori, che non sembra ci fosse), oltre che cambiare tutti i dettagli delle proprie carte di credito, i cui numeri e altri dati sono recuperabili dai file in circolazione.

I file audio finora esaminati sono semplici test e non contengono nulla di significativo dal punto di vista tecnico.

Il presunto software per iniettare materiale pedopornografico sembra sempre più un falso allarme: probabilmente “semplicemente una demo di cattivo gusto”.

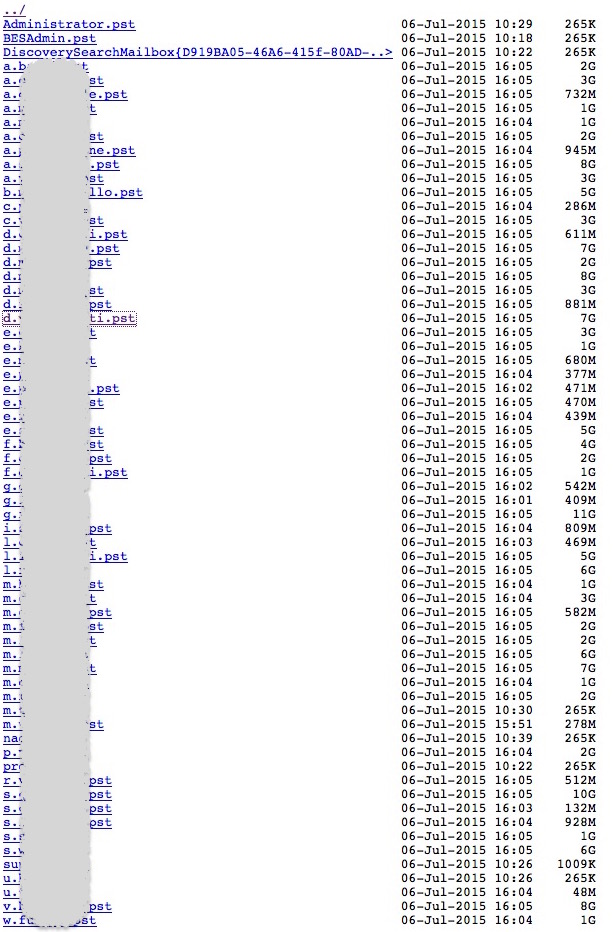

Le mail catturate (interi file PST da vari gigabyte ciascuno) appartengono a molte persone legate a Hacking Team e includono, fra le altre cose, un messaggio nel quale si dice che il sistema RCS di Hacking Team in Colombia è dentro l'ambasciata degli Stati Uniti, dove c'è anche "un altro strumento di intercettazione... che riceverà tutto il traffico degli ISP colombiani", a conferma del fatto che l'intercettazione di massa preventiva è una prassi del governo degli Stati Uniti.

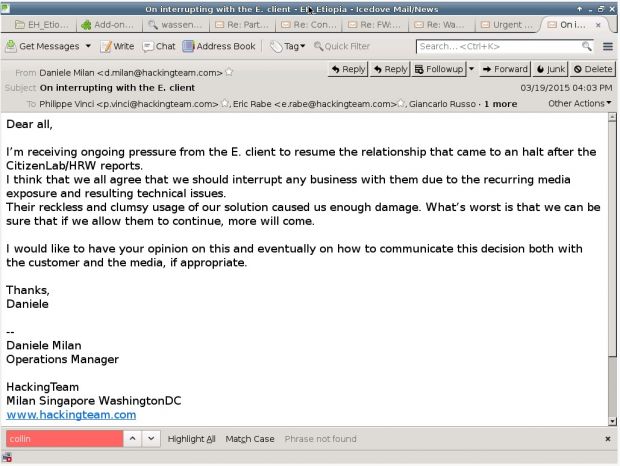

Al tempo stesso, notate con quanta circospezione HT parla, in una mail interna, del "cliente E." che è stato mollato (va detto) da HT dopo che Citizen Lab e Human Rights Watch hanno segnalato gli abusi commessi dal cliente. Notare che la cartella di mail è denominata "EH_Etiopia", per cui non è difficile per chi analizza questi dati capire quale paese sia il "cliente E." in questione. I “rapporti di CitizenLab” di cui parla sono probabilmente questi, che denunciano l'uso del malware di Hacking Team contro giornalisti etiopi a Washington.

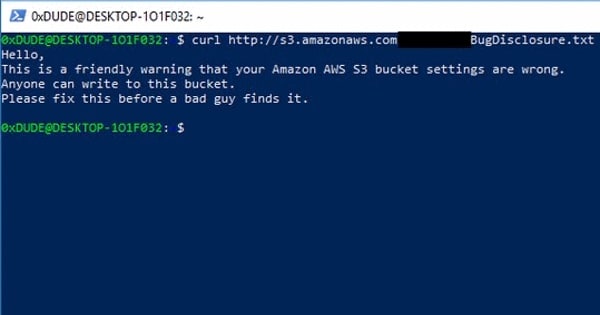

I nomi degli utenti sono stati mascherati da me; la pecetta non è nell'originale.

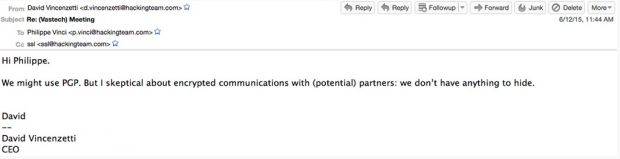

Non mancano perle come questa: il CEO di Hacking Team, David Vicenzetti, che dice che non serve ricorrere alla crittografia perché tanto non hanno nulla da nascondere.

Niente da nascondere. No, assolutamente.

Ma cosa si aspettavano quelli di Hacking Team quando hanno venduto il proprio software di sorveglianza a un governo come quello dell'Etiopia? Che, con tutti i problemi drammatici che ha quel paese, l'avrebbero usato per sorvegliare pedofili e spacciatori? Siamo seri.

Vendere malware a governi di questo genere è esattamente come fare i trafficanti d'armi.

Altri sviluppi

Finalmente i media italofoni cominciano a parlare della vicenda: dopo gli articoli preliminari di ieri di Repubblica, Messaggero, Punto Informatico, per citarne alcuni, oggi ANSA descrive gli eventi; Motherboard in italiano traccia il profilo di Hacking Team; su Webnews si propone un'inchiesta parlamentare; Il Secolo XIX osserva quanto siamo vulnerabili; e ci sono le riflessioni di Stefano Quintarelli. Io, nel mio piccolo, sono stato intervistato dalla Rai per i radiogiornali. La Procura di Milano, intanto, dichiara che aprirà un'inchiesta sull'intrusione.

Ti invitiamo a leggere la pagina successiva di questo articolo:

Hacking Team, vulnerabilità Flash molto pericolosa

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

|

|

|

(C) by Paolo Attivissimo - www.attivissimo.net.

Distribuzione libera, purché sia inclusa la presente dicitura.

Commenti all'articolo (ultimi 5 di 24)

11-7-2015 15:49

11-7-2015 15:40

10-7-2015 16:55

10-7-2015 14:53

10-7-2015 07:07

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] L'utente dopo di me - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Gladiator