Che cosa sono il Deep Web e la Darknet

Gli inferi di Internet.

[ZEUS News - www.zeusnews.it - 21-07-2015]

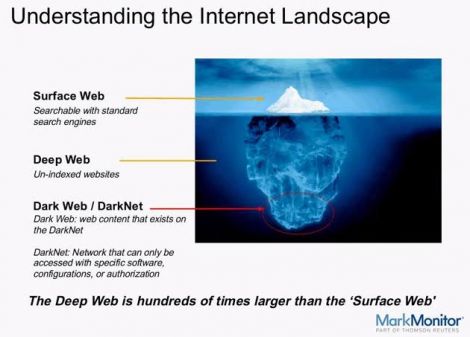

Il Deep Web, a differenza del Surface Web (la rete che tutti conoscono e usano) è composto da pagine web non indicizzate, pagine con contenuti dinamici, e informazioni localizzate altrimenti inaccessibili tramite i normali browser o i motori di ricerca.

Il Surface Web è ciò che potremmo considerare pagine web "normali" che possono essere indicizzate per i motori di ricerca. Ciò di cui molte persone non si rendono conto è che la maggior parte di Internet è in realtà nel Deep Web, e i principali browser consentono l'accesso solo a una piccola parte di Internet (si stima che sia il 4%).

Si possono trovare una vasta gamma di informazioni nel Deep Web, comprese risorse accademiche, informazioni su abbonamenti e verbali di convegni.

Sfortunatamente, il Deep Web è anche un luogo dove i siti non indicizzati vendono merci contraffatte o del mercato grigio, raccolgono le credenziali dell'utente, disseminano malware, coinvolgono in false associazioni e truffano il consumatore.

Gli utenti di Internet vengono diretti nel Deep Web attraverso vari metodi tra cui spam (di tutti i tipi), pubblicità e cybersquatter nei nomi di dominio.

Cos'è esattamente la Darknet? Jerome Sicard di MarkMonitor prova a darci una descrizione più approfondita.

Tecnicamente un piccolo sottoinsieme del Deep Web, la Darknet è una rete a cui si può accedere unicamente tramite il browser Tor (The Onion Router).

Il Tor era stato originariamente sviluppato nella metà degli anni Novanta dagli Uffici per le ricerche navali degli Stati Uniti (United States Naval Research Laboratory) per proteggere le comunicazioni dell'intelligence, e oggi, conta approssimativamente 2,5 milioni di accessi quotidianamente.

Lo scopo principale dell'utilizzo del Tor è quello di consentire la comunicazione anonima ed è usato prevalentemente da dissidenti politici o da hacktivist.

|

Ma è anche appetibile per i grandi sostenitori della privacy che non vogliono che le loro azioni online possano essere tracciate da inserzionisti e funzionari, per i giornalisti durante la ricerca di informazioni pericolose e sensibili, così come per i criminali che vogliono trarre profitto mantenendo il loro anonimato.

Dal momento che scaricare Tor è molto semplice, non sorprende che la gente abbia accesso alla Darknet per visitare marketplace clandestini dove sono vendutibeni contraffatti, piratati e illeciti.

Come proprietari di marchi, è importante conoscere come il marchio è rappresentato sia nel Deep Web che nella Darknet. Mentre il monitoraggio e le strategie di enforcement contro gli abusi nel Surface Web sono requisiti fondamentali per la maggior parte delle aziende di questi tempi, la politica del Deep Web è altrettanto importante, se non di più, poiché i trasgressori sono attivamente alla ricerca di eludere il rilevamento.

La buona notizia è che per la maggior parte degli abusi che si verificano nella maggior parte del Deep Web (esclusa la Darknet), possono essere utilizzate strategie di enforcement standard. Tuttavia, a causa dell'anonimato della Darknet, è imperativo azzerare le aspettative riguardo agli enforcement, e l'enfasi verrà posta sul monitoraggio e sulla comprensione della portata del problema.

A questo indirizzo il video di un recente webinar su questo argomento, con un'analisi del Deep Web e alcuni suggerimenti sulle strategie di enforcement attuabili.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (4)

25-7-2015 12:27

24-7-2015 14:53

22-7-2015 17:50

22-7-2015 15:48

|

|

||

|

- Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Al caffe' dell'Olimpo:

[GIOCO] L'utente dopo di me - Motori di ricerca:

I motori di ricerca privati - Linux:

Infloww su linux, si può? - Pc e notebook:

Caricare pc power bank - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Al Caffe' Corretto:

btp valore