In Prova: G DATA Total Protection 2015

IL TEST DI ZEUS – Massima sicurezza per i file, dall'antivirus al firewall al backup alla crittografia del disco.

[ZEUS News - www.zeusnews.it - 16-03-2015]

L'intera gamma di G DATA è rappresentata dai tre prodotti a scalare: l'Antivirus, la Internet Security e questa Total Protection che rappresenta il prodotto di punta.

Le tre versioni si differenziano tra di loro per le caratteristiche e le funzionalità crescenti; in considerazione della modesta differenza che c'è fra i tre prezzi di listino, l'ultima è probabilmente la migliore scelta.

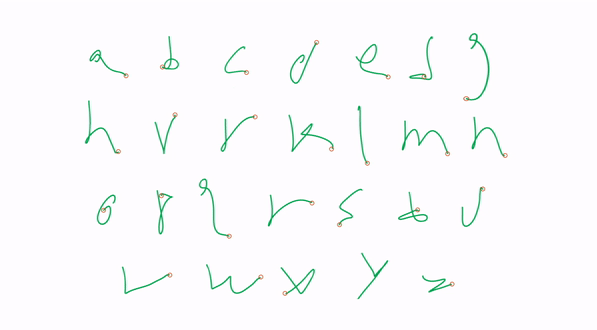

G DATA Total Protection 2015 rappresenta un notevole sforzo per realizzare il prodotto finale, quello che assicura ogni forma di protezione dei nostri preziosi dati. Inizialmente la schermata, ricca di funzioni raccolte tutte in un menu grafico, crea qualche timore (a braccio, contando alla buona, tra funzioni principali e di menu arriviamo intorno alle 400 possibilità diverse) ma è un timore che dura poco, in quanto la maggior parte, se non tutte, le funzioni stesse diventano, a una rapida analisi, immediatamente intuitive.

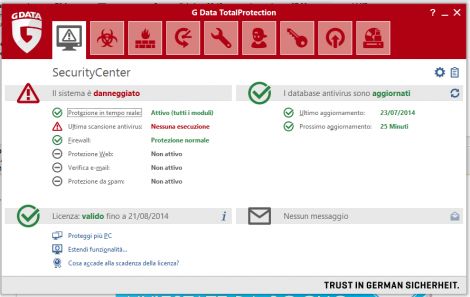

Nella schermata principale, il Security Center, vengono elencate tutte le funzioni di protezione correnti, la maggior parte delle quali sono customizzabili. Ovviamente viene visualizzato il limite di licenza, la possibilità di acquistare più licenze a prezzo vantaggioso, i dati di aggiornamento che riguardano non solo l'antivirus ma anche tutte le altre librerie presenti (firewall, antispam, antiphishing, protezione Web e così via).

È da notare che è possibile modificare la frequenza di aggiornamento delle librerie, in default stabilita ogni ora; altrettanto da notare il fatto che i motori di protezione si sono ridotti da tre, come avveniva nelle versioni precedenti, a due.

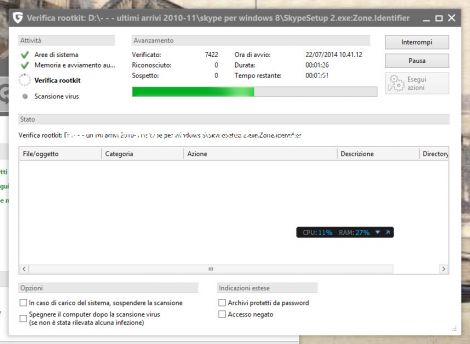

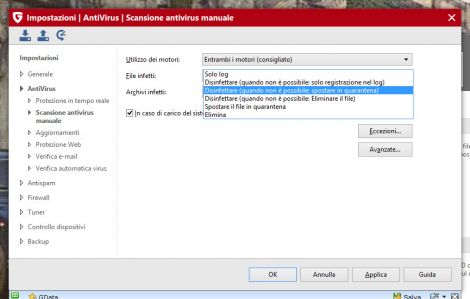

L'area antivirus può essere personalizzata in maniera abbastanza avanzata; oltre alla frequenza automatica di verifica è possibile scegliere tra diverse opzioni di controllo tra cui la sola verifica di memorie, l'analisi dei file di sistema operativo, la scansione profonda.

Anche qui la possibilità di scelta è articolata, con verifica di singoli file e directory e di supporti esterni. Inoltre uno spèecifico sottomodulo permette di analizzare possibili infezioni da rootkit. Nella stessa area è consentito creare un supporto di boot (CD o chiavetta USB) nel quale è possibile anche inserire un sistema di recupero di backup del disco, operazione questa eseguita con un modulo appositamente realizzato.

Del tutto trasparente e invisibile è il firewall che grazie a una nuova funzione (pilota automatico) analizza autonomamente ogni attività intervenendo solo quando ci sia necessità di intervento da parte dell'operatore.

Nello stesso ambiente è consentito stabilire quali aree vanno protette dal firewall, e questo permette, ad esempio, di escludere la rete locale o i collegamenti via Ethernet, evitando così di appesantire tempi e prestazioni con analisi inutili.

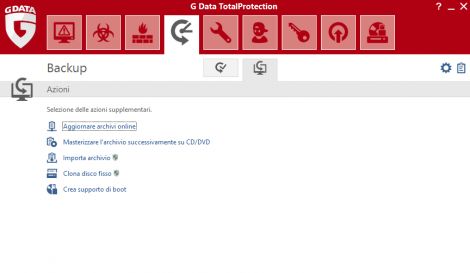

A proposito del sistema di backup; sebbene non si tratti di un pacchetto paragonabile a quelli più quotati (come Paragon o Acronis) rappresenta comunque un'ancora di salvezza considerando che si può stabilire, ad esempio, di eseguire riversaggi di specifiche cartelle o file, per i quali creare parallelamente un log.

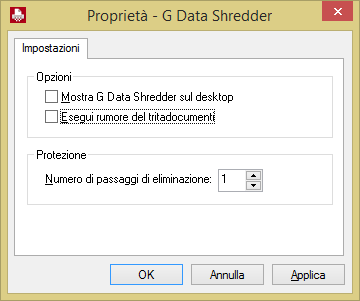

Come ormai quasi del tutto diffuso nei prodotti cosiddetti Total, è stato incluso un tuner perfezionato che verifica la qualità e lo stato di consistenza e "sporcizia" del sistema operativo/disco. Nonostante faccia parte di una suite (altri produttori lo fanno pagare a parte), il modulo è molto ben realizzato, intervenendo con sicurezza anche solamente su specifiche aree (sottomenu Configurazioni).

L'intero ambiente è diviso nelle due funzioni principali di backup e di ripristino e anche qui, in quest'ultimo caso, è consentito intervenire su specifiche funzioni (cancellazione sicura del contenuto del cestino, eliminazione delle cartelle temporanee, cancellazione dei cookie, attivazione/disattivazione di dati esterni dall'ambiente Outlook/Windows Mail e così via).

La protezione dei minori è la solita, con gestione di liste bianche e nere, contenuti autorizzati, monitoraggio dei tempi di utilizzo di Internet e verifica dei tempi di uso del computer. Il sistema consente di creare ambienti diversi di controllo, personalizzati a seconda dell'utente.

Funzione originale di questa versione è l'elemento Crittografia, che consente di tenere riservati file e cartelle attraverso il solito sistema della combinazione utente/password. Ancora, e qui il lavoro svolto appare davvero encomiabile, troviamo un ambiente di gestione dell'Autostart, che permette lo spostamento di avvio, nel tempo, di applicazioni per ognuna delle quali, se lo si desidera, può essere stabilito un ritardo diverso. Grazie a questo sistema, l'avvio di un pc di buone prestazioni, magari dotato di SDD come hard disk C:, diventa pressoché istantaneo.

Come si vede, si tratta di un sistema davvero completo che possiede, dalla sua, due grandi vantaggi; la nuova versione 2015, infatti, regala al sistema un accettabile ingombro, in termini di occupazione di memoria di massa e di RAM.

Inoltre è notevolmente più veloce rispetto alla versione dell'anno scorso (un disco occupato per 18 GB, con un totale di oltre 20.000 file è stato scansionato, su una macchina dotata di un AMD 8150/8 Core, dotato di una RAM di 8 GB, SO Windows 8.1 64 bit, in maniera approfondita in meno di 6 minuti) e una libreria di 20.000 file contenenti falsi positivi non ha prodotto alcun messaggio di allarme.

Se questo non bastasse occorre infine non dimenticare che, tra i produttori di alto livello, G DATA è quello che offre i prezzi più interessanti. Una cinquantina di euro per due PC per un anno parla da sola...

| G DATA TOTAL PROTECTION 2015 | |

| Prezzo | 54,95 (2 PC) IVA compresa |

| Sistema Operativo | Da Windows XP in su. |

| Licenza | Due Pc per un anno. |

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Commenti all'articolo (0)

|

|

||

|

- Al Caffe' Corretto:

Lo sciopero è stato proclamato... - Al caffe' dell'Olimpo:

[GIOCO] L'utente dopo di me - Programmazione:

Gestione dei campi datetime e time di MySql - Periferiche esterne:

Errore con disco Trascend USB 3.0 - *Ubuntu:

spectacle kubuntu - Vecchi articoli di Zeus News:

Errori negli articoli - Notizie dal mondo / Rassegna stampa:

Ritrovato l'utente Shannara - Enigmi e giochi matematici:

La lavagna del Galeone fantasma - Windows 11, 10:

Riavvii imprevisti pc win10 - Browser:

Firefox: problemi con i reel di Facebook e con la

mail