TOR sotto attacco, anonimato in pericolo

Per mesi alcuni hacker hanno violato la rete.

[ZEUS News - www.zeusnews.it - 01-08-2014]

«Gli utenti che hanno gestito o utilizzato dei servizi nascosti dall'inizio di febbraio al 4 luglio devono presumere di essere stati colpiti».

È con queste parole che il progetto TOR rivela l'attacco di cui è stato vittima negli scorsi mesi, presumibilmente a partire dal 30 gennaio.

In quella data, infatti, alla rete TOR si sono aggiunti dei relay realizzati con lo scopo di privare gli utenti dell'anonimato: l'obiettivo era individuare i gestori degli hidden services (i "servizi nascosti, per l'appunto), scoprendone gli indirizzi IP reali.

Per riuscire nel loro intento, gli hacker che hanno attaccato la rete TOR hanno adoperato una vulnerabilità che è stata corretta nelle versioni più recenti, che è dunque importante iniziare subito a utilizzare se ancora si sta usando una vecchia versione.

TOR viene utilizzato da tutti quegli utenti che preferiscono conservare il proprio anonimato in Rete: oltre a chi semplicemente dà valore alla propria privacy, vi sono infatti persone che devono affidarsi a un servizio di anonimizzazione per evitare che le loro attività li mettano in pericolo.

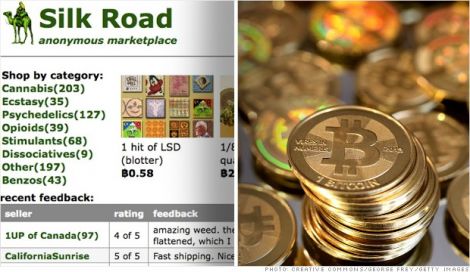

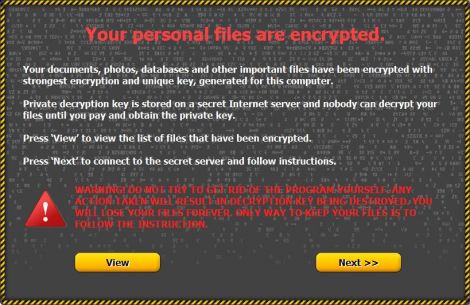

Per questo motivo TOR è ampiamente utilizzato dai dissidenti politici di quei regimi in cui la libertà di parola non è garantita. Inoltre, le caratteristiche di TOR attirano anche l'attenzione di criminali che sfruttano le possibilità di questo sistema per portare avanti i propri traffici illegali (basti pensare al famoso caso di Silk Road).

Quanto alle conseguenze dell'attacco, gli sviluppatori di TOR ritengono che «chi ha eseguito l'attacco non sia stato in grado di vedere il traffico a livello di applicazione (ossia quali pagine sono state caricate o se gli utenti abbiano visitato un servizio nascosto)».

L'obiettivo, in ogni caso, non era costituito dai singoli utenti che adoperano TOR per nascondere la propria identità, ma dai servizi che operano sulla rete.

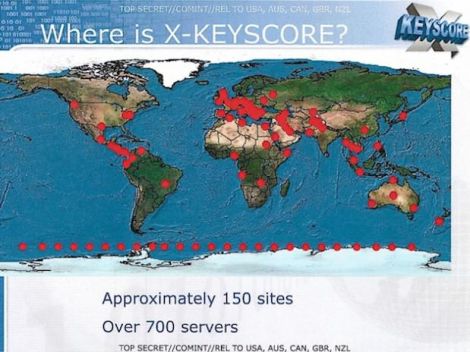

Per quanto riguarda gli autori dell'attacco, invece, le ipotesi sono diverse; la prima coinvolge la Russia, che meno di un mese fa ha messo una "taglia" da circa 80.000 euro su TOR: l'obiettivo è «deanonimizzare» gli utenti di TOR per «assicurare la difesa e la sicurezza della nazione».

In questo panorama rientrano anche le autorità USA: il governo americano, infatti, da un lato è tra i finanziatori del progetto, mentre dall'altro - tramite la NSA - cerca di trovare il modo di decrittare le comunicazioni.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (2)

4-8-2014 16:51

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Maary79