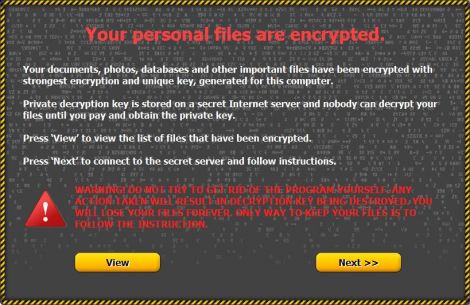

Il malware che usa Tor per ricattare l'utente

Il successore di Cryptolocker è il malware crittografico più sofisticato. L'utente ha solo 72 ore prima che i file siano cancellati per sempre.

- Articolo multipagina1 / 2

[ZEUS News - www.zeusnews.it - 27-07-2014]

La segnalazione arriva da Kaspersky: durante un'indagine svolta recentemente, l'azienda di sicurezza informatica ha individuato un nuovo modo di implementare il malware di tipo crittografico ransomware, ovvero un malware che cripta i dati dell'utente per poi chiedere una sorta di riscatto per la decrittazione.

Questo malware è stato definito "Onion" ransomware perché utilizza la rete anonima Tor (il router "Cipolla") per nascondere la sua natura dannosa e per rendere più arduo il riconoscimento dei criminali che si nascondono dietro a questa campagna di malware ancora in corso.

I miglioramenti tecnologici che sono state apportate al malware hanno fatto diventare questa minaccia ancora più pericolosa rendendola una delle minacce crittografiche più sofisticate.

Il malware Onion è stato definito il successore di alcuni dei malware crittografici già noti: CryptoLocker, CryptoDefence/CryptoWall, ACCDFISA e GpCode.

Si tratta di un nuovo ransomware crittografico che, per spaventare le vittime, utilizza un meccanismo di conto alla rovescia che esorta i malcapitati a pagare in Bitcoin per la decrittazione.

I criminali informatici concedono solo 72 ore per effettuare il pagamento superate le quali tutti i file saranno eliminati per sempre.

Per trasferire i dati segreti e le informazioni sul pagamento, Onion comunica attraverso dei server di comando e controllo situati da qualche parte all'interno della rete anonima.

Non è la prima volta che ci si trova di fronte a questo tipo di architettura di comunicazione: era utilizzata comunque da poche "famiglie" di malware di tipo bancario, come dal 64-bit ZeuS potenziato da Tor.

|

Non sorprende il fatto che Tor sia diventato un mezzo di comunicazione ormai collaudato, tanto da essere utilizzato da diversi tipi di malware. Fedor Sinitsyn di Kaspersky sottolinea: "Il malware Onion ha apportato notevoli miglioramenti tecnici rispetto a quanto visto in precedenza nelle campagne nocive che utilizzavano Tor".

"Nascondere i server di comando e controllo all'interno di una rete anonima Tor complica ulteriormente l'identificazione dei criminali informatici cosi come l'uso di un sistema di crittografia non ortodosso rende impossibile la decrittazione dei file anche quando il traffico viene intercettato tra il Trojan e il server. Tutto ciò fa di questo malware una minaccia molto pericolosa oltre che il malware crittatore tecnologicamente più avanzato mai esistito".

Ti invitiamo a leggere la pagina successiva di questo articolo:

Infezione con approccio triplo strato

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (ultimi 5 di 9)

13-8-2014 16:03

30-7-2014 18:41

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

Forza! Andiamo tutti OT! - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Motori di ricerca:

I motori di ricerca & la privacy - Linux:

Infloww su linux, si può?

R16