Mac colpiti da malware

L'antivirus serve anche a loro.

[ZEUS News - www.zeusnews.it - 08-10-2014]

Gli anni passano ma il mito dei Mac immuni ai virus persiste.

Eppure i fatti sono molto chiari: il malware per Mac esiste e va contrastato.

L'esperto di sicurezza Graham Cluley segnala che la società di sicurezza informatica Dr Web he scoperto l'esistenza di una botnet (rete di computer infetti) che include alcune migliaia di computer della Apple.

Il malware in questione (denominato Mac.BackDoor.iWorm) è risultato presente su oltre 17.000 computer sui quali girava OS X, il sistema operativo di Apple.

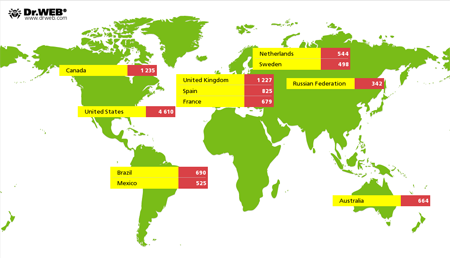

A fine settembre, 4.610 di questi Mac infetti erano negli Stati Uniti (26.1% del totale). Altri 1.235 erano in Canada (7%) e 1.227 erano nel Regno Unito (6.9%). Sembra, insomma, che ci sia una certa predilezione per i paesi anglofoni. Non è ancora chiaro quale sia il meccanismo di propagazione.

Cosa può succedere a un Mac infettato? Tutto quello che può succedere a qualunque altro computer: furto d'informazioni, installazione di altro malware, uso del computer infetto come disseminatore di altro malware o di spam, e altro ancora.

Un aspetto particolare di questo malware, oltre al suo effetto sui Mac, è che usa il sito Reddit come canale di controllo: istruzioni in codice postate su Reddit vengono lette dai computer infetti.

Difendersi da questo malware richiede, esattamente come per i computer di altro tipo, l'uso di un buon antivirus e l'installazione pronta degli aggiornamenti.

Se avete un Mac, quindi, non cullatevi nell'illusione di essere invulnerabili e procuratevi un antivirus: ce ne sono sia gratuiti, sia a pagamento, sui siti dei principali produttori di software per la sicurezza informatica.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

|

|

|

(C) by Paolo Attivissimo - www.attivissimo.net.

Distribuzione libera, purché sia inclusa la presente dicitura.

Commenti all'articolo (ultimi 5 di 6)

15-10-2014 18:48

15-10-2014 12:26

9-10-2014 21:17

9-10-2014 19:03

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Motori di ricerca:

I motori di ricerca privati - Al caffe' dell'Olimpo:

Topic personale - Linux:

Infloww su linux, si può? - Pc e notebook:

Caricare pc power bank - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Sicurezza:

Account cloni Whats App - attenzione! - Al Caffe' Corretto:

btp valore - Pronto Soccorso Virus:

Sito insicuro e notifiche firefox - Dal processore al case:

info per scheda grafica che supporta OpenGL 4.5 - Tablet e smartphone:

Microsoft Surface e memoria sempre insufficiente

Gladiator