Smartphone a prezzi stracciati, armi, droghe e hacker in affitto

Un giro sul dark web.

- Articolo multipagina2 / 3

[ZEUS News - www.zeusnews.it - 17-01-2016]

Questo è un articolo su più pagine: ti invitiamo a leggere la pagina iniziale

Un giro sul dark web

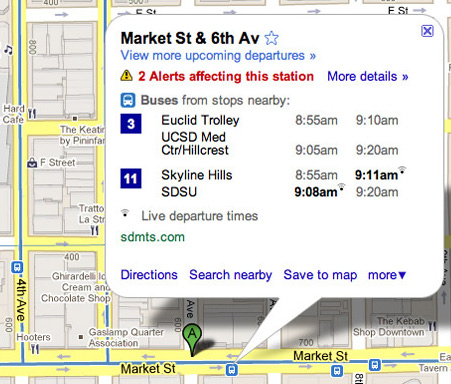

Per navigare nel dark web è quindi necessario conoscere gli indirizzi dei siti esistenti. Per risolverlo ci si può affidare a una delle liste di link che si possono facilmente trovare in Rete: esse sono raggiungibili e visibili tranquillamente anche da un normale browser, poiché presenti nel "web di superficie", ma i siti che indicano si possono raggiungere soltanto attraverso Tor. L'articolo continua qui sotto.

|

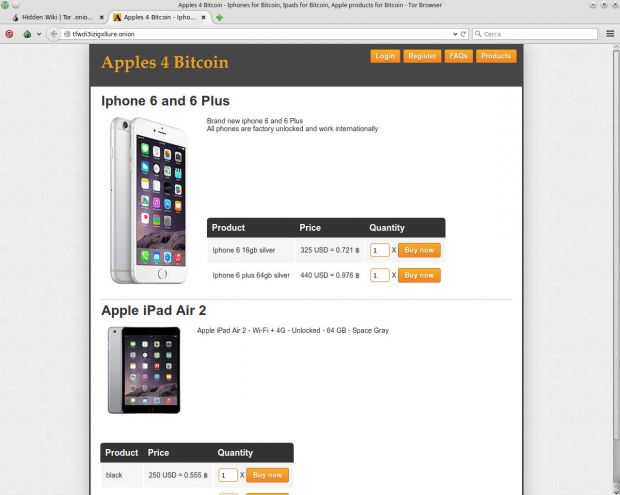

Si possono per esempio trovare siti in cui acquistare un iPhone 6 o un Samsung S5 a prezzi stracciati (quantomeno rispetto ai prezzi praticati alla luce del sole), a patto di non farsi troppe domande sulla loro provenienza.

Oppure ci si può rivolgere a un sito che offre identità false, o droghe illegali, o armi, o dati sensibili sottratti con qualche raggiro.

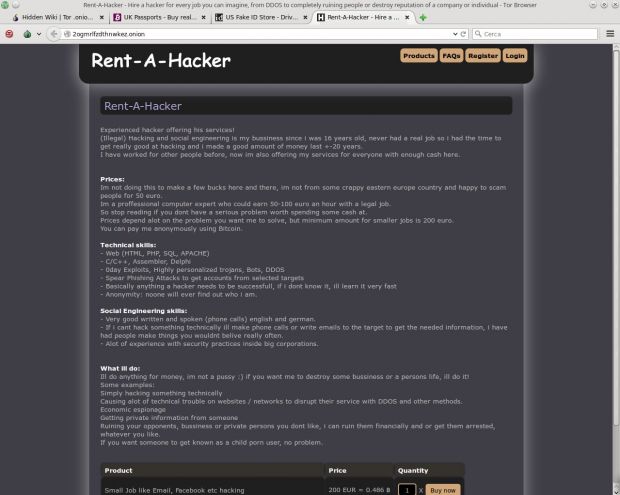

Ancora, vi sono siti presso i quali è possibili affittare i servizi di un hacker che dietro compenso si premurerà di violare un account oppure di «rovinare i vostri avversari finanziariamente o farli arrestare, come preferite».

Ovviamente i clienti non si presenteranno con il loro indirizzo email ufficiale e non pagheranno con lo stesso account PayPal che adoperano per fare acquisti su eBay: i servizi che offrono email anonime o temporanee non mancano di certo, e le transazioni avvengono per lo più in Bitcoin.

Davanti a tante offerte palesemente contrarie alla legge qualcuno - chiudendo un occhio sull'origine o sulla natura della merce che sta per acquistare - potrebbe chiedersi come fare a essere certi di entrare davvero in possesso degli oggetti per i quali sta pagando.

La risposta è ovvia: non si può. Per essere più precisi: l'esistenza continuata nel tempo di certi siti testimonia in un certo modo la loro "serietà", ma per chi voglia andare sul sicuro esistono anche dei marketplace che funzionano press'a poco come Amazon, e nei quali i venditori fanno di tutto per mantenere la propria reputazione, proprio come sul negozio online di Jeff Bezos.

Ti invitiamo a leggere la pagina successiva di questo articolo:

L'Amazon della merce illegale

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (2)

23-12-2015 10:18

23-12-2015 06:15

|

|

||

|

- Internet - generale:

Girls In Your Town - No Selfie - Anonymous Casual

Dating - Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?