35 anni di Wargames

[ZEUS News - www.zeusnews.it - 09-06-2018]

Ai primi di giugno del 1983 uscì sugli schermi dei cinema statunitensi uno dei film più importanti della storia della sicurezza informatica. Ebbene sì, Wargames compie in questi giorni ben 35 anni. Racconta con leggerezza e garbo le avventure di un giovane appassionato d'informatica, David Lightman (interpretato da Matthew Broderick), che nel tentativo di penetrare telematicamente nei computer di una famosa società che produce videogiochi trova invece per sbaglio una connessione a un supercomputer della difesa nazionale americana. Lì si imbatte in quella che lui crede sia una lista di nuovi videogiochi, dalla quale sceglie un titolo accattivante: "Guerra Termonucleare Globale".

Ma in realtà non si tratta di giochi: sono le simulazioni usate dalla difesa statunitense per prepararsi a un eventuale attacco atomico sovietico. David inizia a giocare, senza rendersi conto che sta scatenando il panico nucleare fra i militari, convinti che i sovietici stiano attaccando sul serio, e la situazione precipita.

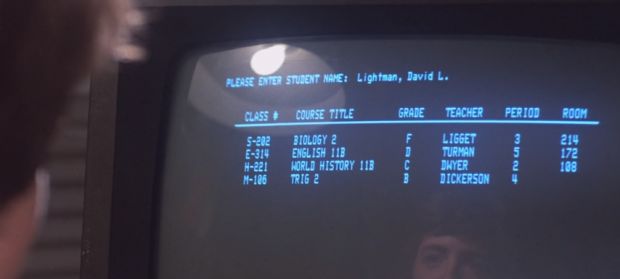

Il film, diretto da John Badham, quello della Febbre del Sabato Sera, fu un successo di pubblico inaspettato, ma soprattutto rappresentò l'introduzione all'informatica e all'hacking per un'intera generazione. La scena in cui David, per far colpo su una ragazza, Jennifer (interpretata da Ally Sheedy), le cambia i voti scolastici collegandosi al computer della scuola tramite il suo personal computer e una connessione telefonica via modem fu una rivelazione: i computer si potevano collegare fra loro! Si potevano usare per mandare messaggi o per scaricare dati e programmi invece di trasferirli faticosamente di persona! Internet non c'era ancora, perlomeno per gli utenti comuni, per cui la connessione era diretta e lentissima, ma c'era.

Wargames, visto dall'Italia del 1983 (con gli occhi di un allora giovane informatico di vostra conoscenza), pareva a molti fantascienza, ma in realtà era estremamente realistico nelle sue premesse: i sistemi informatici, anche quelli militari, erano davvero vulnerabili. Il film parlava già correttamente di backdoor e di firewall come forme di attacco e di difesa informatica. La tecnica usata da David per trovare computer da penetrare, ossia chiamare automaticamente uno dopo l'altro tutti i numeri telefonici di una regione e sentire se rispondeva il pigolìo stridulo di un modem, era anch'essa reale. Gli informatici la ribattezzarono wardialing proprio per rendere omaggio a Wargames.

Il film colpì anche l'allora presidente degli Stati Uniti Ronald Reagan, che chiese ai suoi esperti se davvero i sistemi informatici del governo fossero così attaccabili come si vedeva nel film. La risposta affermativa portò alle prime leggi e direttive sulla sicurezza informatica. Gli esperti avevano già avvisato di questi rischi sin dal 1967 nei loro rapporti tecnici, ma erano rimasti inascoltati. Per far capire finalmente la serietà del problema ci voleva Hollywood.

|

Trentacinque anni dopo, Wargames è un'operazione nostalgia per gli informatici di vecchia data, ed è citatissimo nel libro Ready Player One di Ernest Cline (quasi per nulla nell'omonimo film di Spielberg), ma le sue lezioni sono ancora attualissime: le password troppo ovvie che permettono al protagonista di farsi strada nei computer altrui si usano purtroppo anche oggi, e gli attacchi informatici fra nazioni sono diventati una realtà quotidiana. Ma la lezione più importante di Wargames è di un altro genere: il supercomputer del film riflette sulla guerra termonucleare globale e fa la battuta più memorabile e profonda di tutto il film.

"Strano gioco. L'unica mossa vincente è non giocare."

Fonti aggiuntive: L'antro atomico del Dr. Manhattan, Movieplayer.it, Stackexchange, It World, Il Post, Webcitation.org.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

|

|

|

(C) by Paolo Attivissimo - www.attivissimo.net.

Distribuzione libera, purché sia inclusa la presente dicitura.

Commenti all'articolo (5)

10-10-2022 10:32

9-6-2018 15:23

8-6-2018 23:01

8-6-2018 09:45

8-6-2018 02:58

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Homer S.