WhatsApp sotto attacco, occhio alle richieste di codici

[ZEUS News - www.zeusnews.it - 01-12-2020]

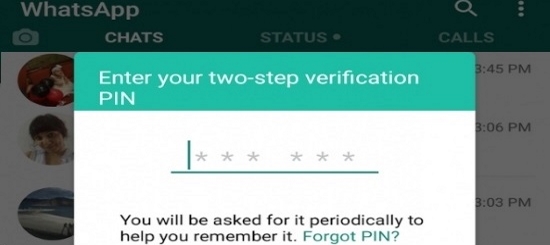

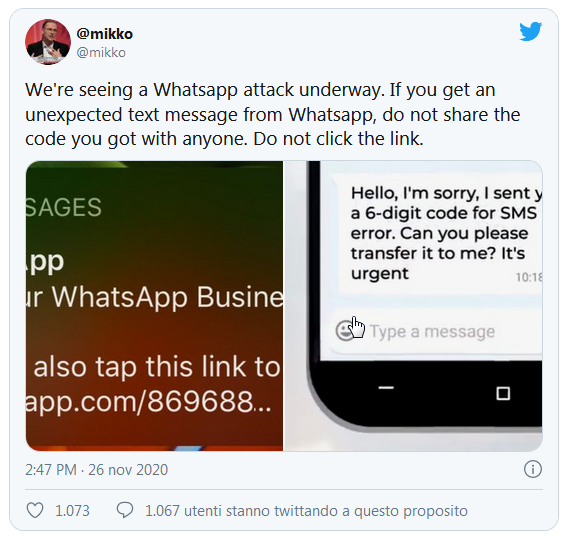

Mikko Hypponen di F-Secure segnala che è in corso un attacco diffuso contro gli utenti WhatsApp. Se ricevete un messaggio inatteso da WhatsApp contenente un codice e un link, non condividete quel codice con nessuno e non cliccate sul link.

L'esperto informatico spiega la tecnica usata dagli aggressori per rubare gli account: per prima cosa i criminali prendono il controllo di un account WhatsApp. Poi passano in rassegna tutti i contatti di quell'account e avviano la procedura per convertire gli account di quei contatti in account WhatsApp Business.

Questo fa partire da WhatsApp un messaggio di testo (SMS) che arriva sul telefonino del contatto e contiene un codice.

L'aggressore usa poi l'account WhatsApp rubato inizialmente per mandare un messaggio WhatsApp al contatto che sarà la sua prossima vittima. In questo modo, la vittima riceve il messaggio da una persona che conosce, e quindi si fida. L'aggressore dice alla vittima di averle mandato per errore un codice di sei cifre e chiede per favore di rimandarglielo.

Se la vittima cade nella trappola e manda il codice in risposta, anche il suo account viene rubato dall'aggressore, e il processo ricomincia.

Ripeto: non date a nessuno, neppure a persone che conoscete, i codici che vi arrivano da WhatsApp.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

|

|

|

(C) by Paolo Attivissimo - www.attivissimo.net.

Distribuzione libera, purché sia inclusa la presente dicitura.

Commenti all'articolo (1)

9-12-2020 14:10

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?