Craccare VoIP è stato uno scherzo

Lo afferma un ventitreenne che è entrato nei sistemi dei provider VoIP facendo un mucchio di soldi. Condannato a due anni di galera, non è per niente pentito.

[ZEUS News - www.zeusnews.it - 10-10-2007]

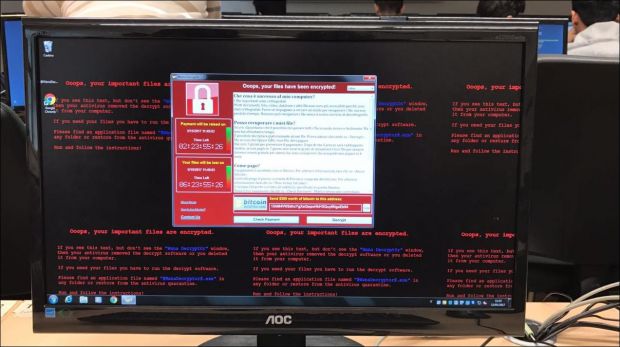

Si accavallano le notizie non solo sull'azione di virus e spyware, ma anche sulla diffusione dei dati personali a scopo commerciale. All'idea che ne siano in qualche modo responsabili i giganti tra i motori di ricerca ne siamo consapevoli e tutto sommato ne accettiamo le conseguenze; restiamo sempre stupiti e amareggiati quando scopriamo che la negligenza degli operatori di sistema può ancora giocare un ruolo determinante.

In un'intervista rilasciata a un periodico di informatica, il cracker ventitreenne Robert Moore spiega come ha fatto i soldi entrando nel sistema dei service provider di Voice over Ip.

La condanna a due anni di reclusione per frode informatica non sembra pesare più di tanto a questo giovanissimo appassionato; e tutto sommato la sua soddisfazione appare comprensibile, se non scusabile, se si pensa che a farne le spese sono stati giganti del calibro di Cisco o AT&T che tutti immaginiamo supercorazzati contro le intrusioni.

Al danno si aggiunge lo sberleffo irriverente: "Persino un cavernicolo avrebbe potuto farlo" ha spiegato il cracker; "sarebbe una sorpresa verificare quanti sistemi e quanti computer sono totalmente privi di un'adeguata protezione".

L'avvocato Erez Libermann, assistente della pubblica accusa, spiega che vennero vendute oltre 170 mila ore di conversazione a prezzi scontati da parte una impresa fasulla gestita dal Pena, mentre le chiamate venivano instradate e i relativi costi addebitati alle imprese legittime proprietarie dei numeri telefonici impegnati.

Violando la tradizionale trasperenza processuale di matrice anglosassone, i nomi delle compagnie vittime della truffa compaiono negli atti processuali soltanto con degli pseudonimi, e se ne capisce bene il perché; secondo Moore circa una metà dei server VoIP non era sicura, mentre la percentuale di insicurezze delle utenze professionali raggiungeva punte del 70%.

In particolare, i sistemi dei grossi calibri pare fossero i meno sicuri, in quanto per l'accesso erano state mantenute le password di default, del tipo adminin o Cisc0, cose ben note a tutti gli addetti ai lavori; inoltre oltre l'85% dei router appariva configurati malamente.

"Altro grosso nome craccato è stato Mera, un web server addetto allo smistamento delle chiamate telefoniche; una volta scoperta la password, il data base di tutti gli utenti era a nostra disposizione" ha confidato Moore.

Per quel che riguarda la nostra realtà quotidiana in cui allignano migliaia di intercettatori più o meno abusivi, possiamo solo fare gli scongiuri e continuare a controllare bollette telefoniche ed estratti bancari.

Quanto ai contenuti delle comunicazioni personali, meglio recarsi in un bosco a mezzanotte e parlare a bassa voce; di questi tempi, anche i passeri hanno occhi e orecchie.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Commenti all'articolo (0)

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?