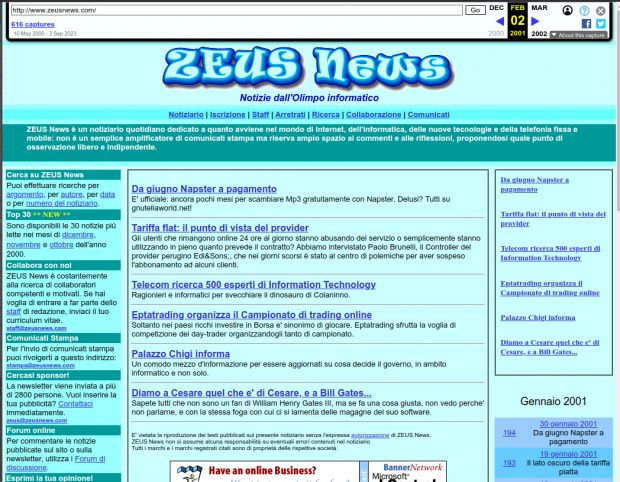

Internet Archive memorizza anche i telegiornali web

Tre anni di telegiornali, oltre 350.000 edizioni, sono consultabili grazie al vastissimo archivio online.

[ZEUS News - www.zeusnews.it - 20-09-2012]

Che Brewster Kahle avesse grandi ambizioni per il suo Internet Archive è risaputo: l'obiettivo è raccogliere tutta la conoscenza prodotta dall'umanità e riversata in Rete.

Ora lo sterminato archivio si è fatto ancora più vasto includendo, oltre ai testi e ai siti, anche i telegiornali.

È stata infatti inaugurata una nuova sezione del sito, denominata TV News Search & Borrow, tramite la quale è possibile effettuare ricerche tra i sottotitoli dei più importanti programmi televisivi di notizie e visualizzare clip di 30 secondi.

L'idea è nata come aiuto per i cittadini americani nel trovare informazioni che li aiutino a scegliere in vista delle prossime elezioni presidenziali e ha già portato sui server dell'Internet Archive oltre 350.000 telegiornali: si tratta di puntate andate in onda negli ultimi tre anni e provenienti dalle stazioni televisivi americane di San Francisco e Washington.

Come per il resto del sito, anche la sezione TV è continuamente aggiornata: 24 ore dopo la messa in onda di una edizione questa entra a far parte dell'archivio, ma Kahle conta di poter aggiungere anche contenuti più vecchi, risalendo sino all'inizio della televisione.

Si tratta di un progetto che richiederà nuove tecnologie (Kahle accenna al riconoscimento vocale): il sistema attuale si basa sui sottotitoli, che sono entrati nell'uso comune da parte delle reti americane soltanto nel 2002.

«Vogliamo riuscire a mettere a disposizione persino, per esempio, le convention politiche del 1956» ha spiegato Kahle.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (1)

21-9-2012 10:13

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Dammi tre parole - Internet - generale:

Girls In Your Town - No Selfie - Anonymous Casual

Dating - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?