Sicurezza informatica, sette previsioni per il 2013

Tra le altre minacce: app mobile malevole, attacchi voluti dai Governi e l'elusione delle sandbox.

[ZEUS News - www.zeusnews.it - 17-11-2012]

Dagli attacchi di massa per compromettere Wordpress a quelli di spear-phishing contro la Casa Bianca, non c'è dubbio che nel corso del 2012 i cyber criminali sono diventati sempre più sicuri ed esperti. I Websense Security Labs annunciano sette previsioni sul panorama delle minacce per il 2013.

1. I dispositivi mobile saranno il nuovo obiettivo delle minacce multi-piattaforma.

Le tre principali piattaforme mobile che verranno prese di mira dai cyber criminali sono Windows 8, Android e iOS. Gli exploit multi-piattaforma basati su Web lo renderanno ancora più semplice. Nel 2013 assisteremo, infatti, alla più alta crescita delle minacce contro i dispositivi mobile Microsoft.

I criminali informatici sono simili agli sviluppatori di applicazioni legittime, dal momento che si concentrano principalmente sulle piattaforme più redditizie. Poiché le barriere allo sviluppo vengono rimosse, le minacce mobile saranno in grado di sfruttare l'enorme libreria di codici condivisi.

Inoltre, gli attacchi continuano sempre più a utilizzare esche di social engineering per rubare le credenziali degli utenti su dispositivi mobile.

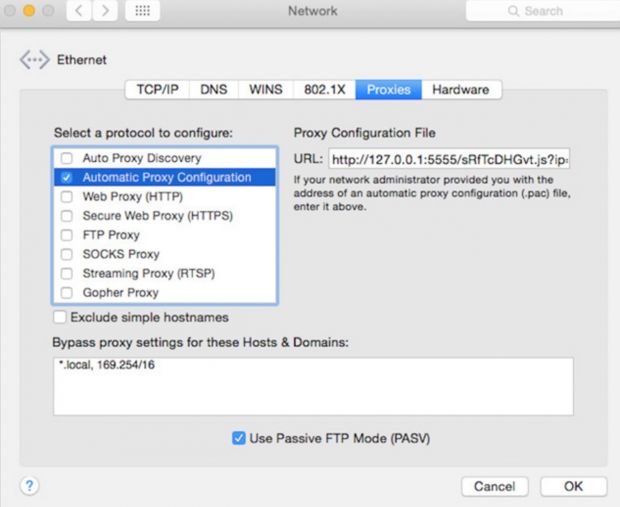

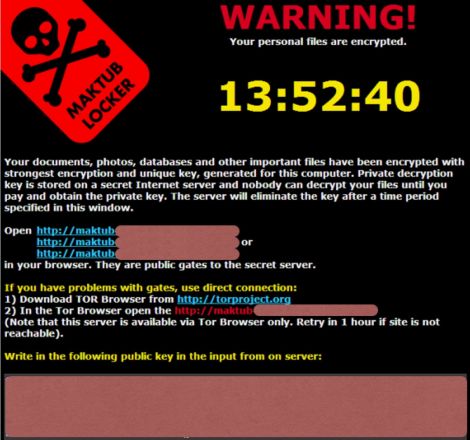

2. I criminali informatici utilizzano metodi di "aggiramento" per evitare il tradizionale rilevamento sandbox.

Sempre più aziende stanno utilizzando le difese virtual machine per esaminare malware e minacce. Di conseguenza, i criminali stanno seguendo una nuova strada per evitare di essere individuati, riconoscendo gli ambienti virtual machine.

Alcuni potenziali metodi cercheranno di identificare una sandbox di sicurezza, così come i precedenti attacchi contro specifici motori AV in grado di spegnerli. Questi attacchi avanzati rimarranno nascosti fino a quando non saranno certi di non essere all'interno di un ambiente virtual machine.

3. Gli store ufficiali di app mobile ospiteranno sempre più malware nel 2013.

Le app malevole riusciranno sempre più a superare i processi di verifica. Continueranno a mettere in pericolo le aziende che hanno policy di bring your own device (BYOD). Inoltre, i dispositivi jail-broken/rooted e gli app store non autorizzati metteranno in grande pericolo le aziende che consentiranno il BYOD.

4. I Governi che sostengono gli attacchi sono in aumento e stanno diventando i nuovi player.

Ci si aspetta che sempre più Governi entrino nell'arena della cyber-guerra. Sulla scia di numerosi casi di questo tipo, ci sono molti fattori che contribuiscono a portare sempre più Paesi verso queste strategie e tattiche. Mentre l'impegno per diventare un'altra super potenza nucleare può essere insormontabile, quasi ogni Paese può trovare talenti e risorse per preparare le proprie cyber-armi. I Paesi e i singoli criminali informatici hanno accesso ai programmi degli attacchi precedenti voluti dagli Stati, come Stuxnet, Flame e Shamoon.

5. Apettarsi che gli hacktivist passino ad un livello superiore come semplicistica diminuzione delle opportunità.

Spinte dai casi di attivisti di cui si è parlato molto in questi anni, le aziende hanno implementato policy sempre migliori di rilevazione e prevenzione, soluzioni e strategie. Gli attivisti si sposteranno a un livello superiore, aumentando la propria complessità e sofisticazione.

6. Le e-mail malevole stanno ritornando.

Gli attacchi temporizzati e mirati con e-mail di spear-phishing insieme ad un aumento degli allegati malevoli stanno offrendo nuove opportunità al cyber crimine. Le e-mail malevole stanno ritornando. Gli algoritmi che generano i domini saranno anche in grado di superare gli attuali livelli di sicurezza per aumentare l'efficacia degli attacchi mirati.

7. I criminali informatici seguiranno la folla verso sistemi di gestione dei contenuti e piattaforme Web legittime.

Le vulnerabilità in Wordpress sono state spesso sfruttate per attacchi di massa. Dal momento che i sistemi di gestione dei contenuti (CMS) e le piattaforme di servizio sono sempre più diffuse, i "bad guy" proveranno costantemente l'integrità di questi sistemi.

Gli attacchi continueranno a sfruttare piattaforme Web legittime, richiedendo agli amministratori CMS di prestare maggiore attenzione a aggiornamenti, patch e altre misure di sicurezza. I criminali informatici compromettono queste piattaforme per ospitare i propri malware, infettare gli utenti e invadere le aziende per rubare i dati.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (5)

22-11-2012 15:40

20-11-2012 17:52

20-11-2012 14:30

19-11-2012 19:47

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

ioSOLOio