Il tracker BitTorrent che svela gli IP degli utenti

Tutti i download diventano pubblici e gli utenti tracciabili.

[ZEUS News - www.zeusnews.it - 17-08-2014]

BitTorrent è facile da usare, permette di raggiungere velocità notevoli in download e ci sono client per ogni esigenza; però non garantisce l'anonimato.

Si tratta di un dettaglio che gli utenti spesso non considerano ma è abbastanza cruciale: quando si adopera un client BitTorrent senza prendere contromisure (VPN, proxy e via di seguito) si rende pubblica la propria "posizione".

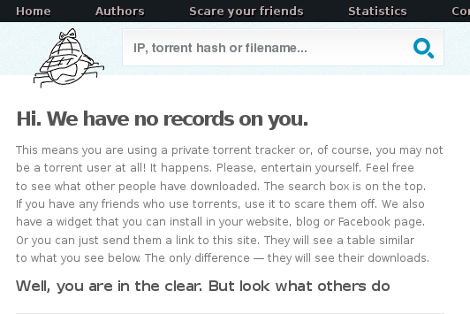

Ciò significa che qualcuno sufficientemente motivato può monitorare tutte le attività di condivisione e magari anche renderle pubbliche, ossia esattamente ciò che fa il motore di ricerca BTindex, da poco lanciato.

BTindex riempie il proprio database con ciò che trova sondando la rete DHT di BitTorrent, ottenendo in questo modo anche gli indirizzi IP degli utenti, e condividendoli.

Basta fare un giro sul sito e aprire l'elenco dei peer di qualsiasi risultato per vedere la lista degli indirizzi dei condivisori.

Di più: BTindex è in grado anche di mostrare un elenco - non completo ma sufficientemente preoccupante - di tutto ciò che è stato scaricato da un determinato indirizzo IP.

Disabilitare DHT nel proprio client BitTorrent evita di venire indicizzati da BTindex, ma non permette di sparire nell'anonimato.

Qualcuno infatti forse ricorderà il sito YouHaveDownloaded, lanciato nel 2011 e che svolgeva un servizio analogo a quello di BTindex, pur senza fare affidamento sulle DHT; ora il sito è chiuso, ma il principio è sempre lo stesso: senza adottare misure specifiche, BitTorrent non garantisce l'anonimato.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (2)

20-8-2014 23:56

18-8-2014 15:56

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Zievatron