NSA vuole accedere ai computer dall'ingresso principale

''È indispensabile poter penetrare in qualsiasi terminale, accedendo a ogni tipo di dati''.

[ZEUS News - www.zeusnews.it - 14-04-2015]

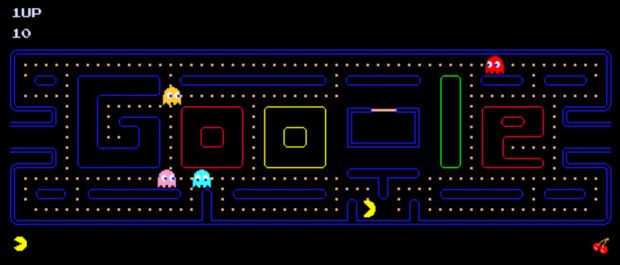

Mentre i massimi esponenti del cloud computing (tra cui ovviamente Microsoft, Apple e Google) fanno muro contro il Patriot Act e la prevista possibilità di accedere alle informazioni lato client con apposite backdoor, la NSA rompe gli indugi e il suo capo Michael S. Rogers in conferenza stampa propone una soluzione innovativa.

Per consentire alle autorità americane l'accesso ai dati degli utenti, la National Security Agency ipotizzarebbe il ricorso sistematico a più chiavi di cifratura condivisa: pur assicurando un buon livello di sicurezza, potrebbero impedire l'accesso ai dati stessi da parte di un singolo ovvero di un gruppo o di un'agenzia statale.

Secondo il direttore e principale responsabile dei risultati dell'agenzia USA per la sicurezza, sarebbe indispensabile poter penetrare in qualsiasi terminale accedendo ad ogni tipo di dati.

"Non voglio più entrare dall'uscio di servizio, ma solo accedere dal portone principale" ha chiarito Michael S. Rogers nel corso di un'intervista rilasciata nella sede dell'università di Princeton, chiarendo che il sistema si baserebbe su tecnologia distribuita dagli stessi venditori di servizi sul web.

In sostanza, l'accesso dovrebbe avvenire senza sotterfugi, in quanto l'NSA avrebbe per legge il possesso di chiavi crittografiche in grado di consentire l'accesso ai dati, anche riservati e personali, degli utenti.

In cambio, per evitare l'hackeraggio le chiavi dovrebbero essere scomposte in parti che verrebbero custodite in archivi diversificati anche sotto il profilo geografico ed essere quindi distrutte dopo un solo impiego.

Critiche a parte, per altro prevedibili da parte di tutte la parti coinvolte passivamente nel progetto, si è fatto sentire il National Institute of Standards and Technology che ha espresso parere contrario in quanto non sarebbe possibile evitare vulnerabilità in un insieme tanto arzigogolato.

Ancor più tranchant il giudizio dello staff tecnico di Yahoo!, secondo il quale qualsiasi tentativo di smantellare un sistema crittografico è già di per sé una debolezza aggredibile dagli hacker.

Ma tutto sembra al momento rimesso nelle mani del presidente USA Barack Obama, che pare non voglia sentir ragioni mettendo al primo posto la sicurezza nazionale. Anche in barba alla Costituzione americana per quanto attiene la privacy e il diritto individuale alla ricerca della felicità.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Commenti all'articolo (5)

1-5-2015 16:32

17-4-2015 00:54

15-4-2015 17:37

14-4-2015 21:05

14-4-2015 13:44

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Gladiator