Gli AirPod di Apple? Ottimi per copiare in classe

[ZEUS News - www.zeusnews.it - 27-01-2020]

Gli studenti, si sa, sono i primi ad approfittare della tecnologia e dare un tocco di modernità alle varie tecniche per comunicare in classe alle spalle dei professori.

In un'epoca in cui tutti vanno a scuola con lo smartphone, il tempo dei bigliettini è ormai tramontato, ma anche quello dei messaggi di testo sembra essere agli sgoccioli: l'ultima frontiera è infatti costituita dalla comunicazione via AirPod.

Gli auricolari senza fili di Apple sono a quanto pare comodissimi per "parlare" a distanza, come mostra un vide pubblicato su Twitter e che riportiamo più sotto.

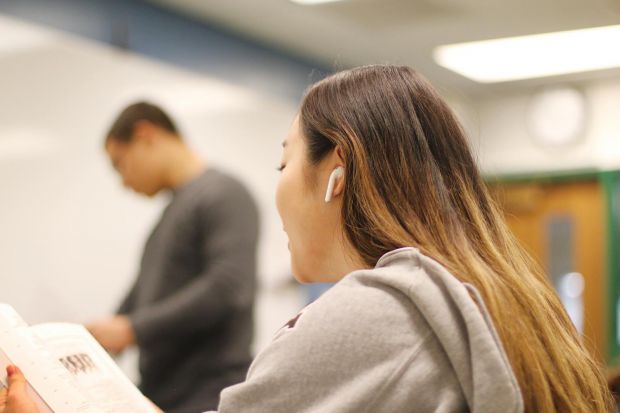

Il sistema funziona se entrambi gli interlocutori fanno uso di AirPod, ma si scambiano a vicenda uno degli auricolari, ed è perfetto se hanno i capelli lunghi; in questo modo possono nascondere gli AirPod stessi.

Poi aprono un'applicazione che supporti la funzionalità text-to-speech (ossia sia in grado di pronunciare il testo che viene scritto) e il gioco è fatto: attivandola, quanto scritto da uno dei due verrà pronunciato e sentito da entrambi.

Certamente il sistema ha dei limiti: bisogna comunque avere tra le mani il telefono per scrivere i messaggi, anche se poi questi non vengono inviati ma semplicemente "letti".

Il vantaggio sta nel fatto che, se la scrittura del messaggio può portare a farsi scoprire perché richiede di guardare lo schermo, la ricezione è invece del tutto invisibile agli occhi dell'insegnante: si ascolta il contenuto direttamente dall'auricolare.

Kids are swapping AirPods in class then using text to speech to ‘talk' without talking 🤩🤩🤩 pic.twitter.com/moLxK1rzbv

— Louis Anslow ✪ (@LouisAnslow) 21 gennaio 2020

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (2)

22-3-2020 17:12

27-1-2020 15:31

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Dammi tre parole - Internet - generale:

Girls In Your Town - No Selfie - Anonymous Casual

Dating - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Gladiator