La Regione Piemonte scelga l'Open Source

Una proposta di legge regionale, realizzata con la consulenza del Glug Torino, per promuovere il software libero in Piemonte.

[ZEUS News - www.zeusnews.it - 09-08-2005]

La nuova legislatura regionale è iniziata da poco in Piemonte con la vittoria del CentroSinistra e l'elezione di Mercedes Bresso che già si apre il dibattito sull'opportunità che la pubblica amministrazione regionale piemontese adotti il software libero e lo promuova sul territorio.

Infatti il Gruppo Consiliare regionale del Pdci (Comunisti italiani) ha presentato una proposta di legge, realizzata con la consulenza di due esperti del Glug Torino, che obbliga la Regione a utilizzare "programmi per elaboratori a sorgente aperto per la diffusione in formato elettronico di documenti soggetti all'obbligo di pubblicità e per garantire il diritto di accesso mediante scambio di dati in forma elettronica". La stessa proposta obbliga all'uso del free software anche per il trattamento dei dati personali.

La proposta di legge parte dal riconoscimento che chiunque ha il diritto di sviluppare, pubblicare e utilizzare in software originale compatibile con gli standard di comunicazione e formati di salvataggio di un altro software, anche proprietario" e dal principio del pluralismo informatico. Con la scelta del software libero, inoltre, si vogliono realizzare risparmi sul costo delle licenze e sostenere le piccole e medie software house locali.

Ora spetta alle altre forze politiche, a partire da quelle della maggioranza, esprimersi sulla proposta per trasformarla in legge o meno.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Commenti all'articolo (4)

19-8-2005 10:30

|

|

||

|

- Al caffe' dell'Olimpo:

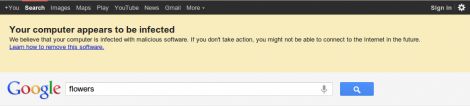

[GIOCO] Il Bersaglio - Motori di ricerca:

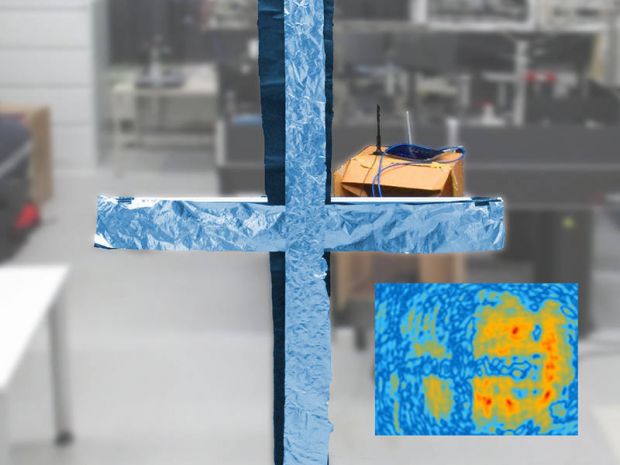

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

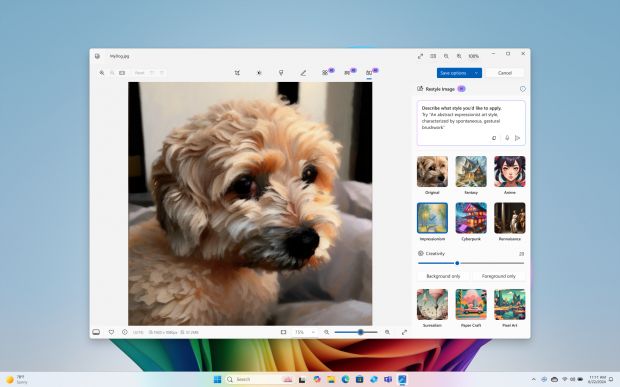

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?