Dopo-Napster: Imesh

Otto milioni di orfani di Napster vagano per la Rete alla ricerca di un nuovo modo per scaricare musica da Internet, secondo i dati dell'autorevole Jupiter Media Metrix. Una delle destinazioni più gettonate di quest'orda di vagabondi è Imesh: un servizio che consente di condividere non solo brani musicali ma anche testi, foto e video.

[ZEUS News - www.zeusnews.it - 24-07-2001]

Imesh è senz'altro progettato bene per attirare gli incerti. Infatti per sapere se offre quello che cercate, non è indispensabile scaricare e installare un programma, come richiesto invece da altri emuli di Napster: basta visitare il sito di Imesh e immettere il titolo cercato. Il programma Imesh serve soltanto se trovate qualcosa che vi piace e volete scaricarlo. Purtroppo il software è disponibile soltanto in inglese ed esclusivamente per Windows.

Servizio e programma sono gratuiti: si sostengono con la pubblicità che compare sul vostro schermo e proponendovi di installare vari sottoprogrammi pubblicitari, che però potete rifiutare durante l'installazione del programma principale.

Il servizio è abbastanza rispettoso della privacy: l'immissione dei vostri dati personali è del tutto facoltativa, ad eccezione dell'indirizzo di e-mail, che è obbligatorio, ufficialmente per consentire di contattarvi se smarrite il vostro codice di accesso a Imesh.

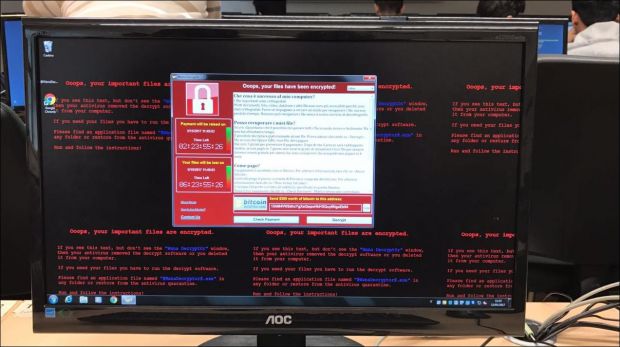

Naturalmente è pericolosissimo scaricare da Imesh, come da qualsiasi altri servizio di Internet, programmi o file eseguibili, perché possono contenere virus: quindi evitate assolutamente file che finiscono per "exe", "com", "vbs" e sottoponete comunque tutto ciò che scaricate a un antivirus aggiornato.

Cosa si trova di bello su Imesh? Moltissima musica, naturalmente, ma anche interi libri, film e telefilm (specialmente Star Trek). Scaricarli può richiedere molto tempo, ma per fortuna Imesh offre il cosiddetto "resume": se cade la connessione, può riprendere dal punto in cui è stato interrotto.

Aggiuntina

Perché ce l'ho così tanto con la sicurezza quando parlo dei sostituti di Napster? Per un motivo molto semplice: perché ho visto con i miei occhi che tanti utenti configurano male i propri programmi e quindi si espongono indifesi al primo guardone che passa.

Già il concetto stesso di permettere a qualsiasi sconosciuto di accedere a una porzione del mio computer è per definizione una Pessima Idea. Per questo motivo non ho mai usato Napster e soci finché la Gazzetta non mi ha chiesto di recensire il fenomeno (ho sempre preferito altre soluzioni per i miei MP3: lo scambio diretto di CD con amici, e naturalmente l'acquisto regolare dei CD originali). Anche adesso, Napster, Knapster, Gnutella, Imesh e compagnia bella girano su un PC a parte, messo in quarantena, sul quale non c'è nulla di sabotabile o che non posso permettermi di perdere. Il PC-cavia viene periodicamente azzerato e reinstallato (giusto per ulteriore scrupolo e per partire da condizioni note quando faccio le mie prove). Il mio lavoro lo svolgo su altre macchine.

Ma torniamo alla questione sicurezza. Napster aveva il pregio (dal punto di vista della sicurezza) di limitare l'accesso in modo che soltanto i file con l'estensione .mp3 erano visibili e scaricabili da qualsiasi sconosciuto. In questo modo, se io dicevo a Napster "condividi la cartella c:\documenti", Napster rendeva visibili ai potenziali curiosi soltanto gli eventuali file con l'estensione .mp3. Se io mettevo in c:\documenti i miei file di contabilità o i codici del mio Bancomat, non era possibile accedervi banalmente tramite Napster (a meno che io mi fumassi l'impossibile e dessi a questi file l'estensione .mp3, cosa piuttosto improbabile).

Ma se io dico "condividi la cartella c:\documenti" a uno di questi emuli di Napster che condividono _tutti_ i tipi di file, _tutto_ quello che c'è nella mia cartella diventa disponibile pubblicamente. Se poi, come vedo fanno in molti, per pigrizia o ignoranza gli dico "condividi il disco c:\", _l'intero_contenuto_ del mio computer è a disposizione del primo che passa. Non è una bella prospettiva, soprattutto se il computer appartiene all'azienda dove uno lavora...

Come si fa a scoprire quanti e quali utenti si espongono a questo pericolo, e come si può usare questa errata configurazione per sfondare un PC altrui? Basta cercare in Gnutella, Imesh e simili file con nomi tipo "autoexec.bat" o "config.sys", oppure con l'estensione "pwl" (contengono alcune password di Windows). Per sapere dove un utente tiene i propri file, si possono cercare file con nomi che iniziano con "collegamento a" o "shortcut to", che indicano nomi e percorsi di quei file. Armati di queste informazioni (una vera e propria mappa del disco rigido della vittima) è facile impostare un attacco più preciso e distruttivo.

Distruttivo? Ma se l'accesso è di sola lettura, come si può distruggere qualcosa? Bè, avendo in mano le password dell'utente (password ad esempio di accesso a Internet, o di accesso al suo home banking) gli si può devastare la reputazione (e il conto in banca) impersonandolo. Oppure si può prelevare l'elenco dei suoi contatti via e-mail e mandare loro insulti spacciandosi per la vittima. Questo tanto per cominciare.

Ci tengo a darvi qualche dettaglio (nei limiti delle mie misere capacità personali di intrusione) per rendere chiaro il pericolo che si corre a usare un Napster o simili senza adottare precise misure di sicurezza. State bene attenti a quali cartelle rendete condivisibili e assicuratevi che nessuna cartella condivisa contenga file pericolosi. Non condividete le cartelle in cui avete installato Windows o altri programmi.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

|

|

|

(C) by Paolo Attivissimo - www.attivissimo.net.

Distribuzione libera, purché sia inclusa la presente dicitura.

Commenti all'articolo (0)

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?