Il Trusted Computing dell'iPad di Apple

L'iPad è una Trusted Platform che toglie all'utente il controllo dei contenuti e lo dà unicamente a Apple.

[ZEUS News - www.zeusnews.it - 02-02-2010]

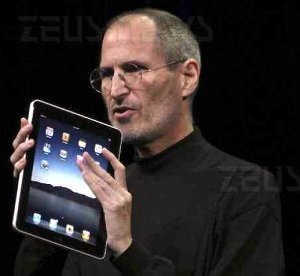

Durante la presentazione del nuovo Apple iPad alla stampa internazionale, Steve Jobs si è "dimenticato" di una delle caratteristiche del suo nuovo giocattolo. E non si tratta di una cosa di poco conto: a quanto pare, infatti, l'Apple iPad è a tutti gli effetti teorici e pratici una vera "Trusted Platform".

Con questo termine si identifica un computer dotato di un particolare chip, noto come TPM ("Trusted Platform Module") o "Fritz Chip", e di alcuni altri componenti hardware e software. Nell'insieme, questi componenti permettono di identificare con assoluta precisione qualunque programma esistente e di decidere se esso possa essere o meno installato ed eseguito sul computer.

Questa potrebbe sembrare una buona notizia ma non lo è. Per una serie di ragioni, le chiavi di una Trusted Platform non vengono mai consegnate all'utente e quindi l'utente non può usare queste funzionalità per difendersi da virus ed hacker.

Già, perché nella visione del mondo che hanno le Trusted Platform, la persona che ha comprato e pagato il computer è il nemico da cui difendersi.

In particolare, è un pericoloso "pirata" a cui bisogna impedire di creare copie abusive di programmi, brani musicali, film, libri digitali e via dicendo. E bisogna impedirglielo anche a costo di limitare pesantemente le sue libertà e di violare i suoi diritti di cittadino e di consumatore.

Una Trusted Platform non può essere crackata. Non è nemmeno possibile ingannarla e non si può quindi installare su di essa un programma che ne aggiri i controlli e le protezioni. Per definizione, su una Trusted Platform si può installare ed usare solo software regolarmente acquistato, pagato ed autorizzato.

Non si possono "rippare" Cd e Dvd. Salvo improbabili autorizzazioni della casa madre, non si possono ascoltare brani musicali "piratati" e non si possono vedere film non regolarmente acquistati. In buona sostanza, tutto è vietato tranne il poco che viene esplicitamente autorizzato dalla casa madre.

E qualunque autorizzazione può essere revocata senza preavviso, senza che l'utente possa opporsi, rendendo inservibile il prodotto (come è già successo nel 2009 a molti acquirenti della versione digitale di 1984 di George Orwell su Kindle, il lettore di e-book di Amazon).

Tutto questo è possibile grazie al fatto che il processore Apple A4 che muove lo iPad è, in realtà, un SOC (System On a Chip) formato da vari elementi. Il suo componente principale è una CPU multicore ARM Cortex che include al suo interno le funzionalità tipiche di un TPM sotto forma di quella che viene chiamata tecnologia "TrustZone".

A causa della segretezza che il produttore mantiene attorno ad essa, di TrustZone si sa quasi solo che è una implementazione "non standard" della tecnologia "Trusted Computing".

Per onor di cronaca va detto anche che, dato che non sono stati ancora resi disponibili degli esemplari dell'iPad, al momento è impossibile dire se questo oggetto contenga anche gli altri elementi tipici di una Trusted Platform, a partire dal firmware, e non è dato sapere quale uso intenda fare Apple di questa tecnologia.

Resta il fatto che essa è presente e che sia Apple che i fornitori di software e contenuti possono già farne l'uso per cui è stata progettata. Una delle più ovvie applicazioni del TPM consisterà quasi certamente nella protezione dalla copia dei nuovi eBook in formato ePub proposti da Apple.

Il formato ePub è aperto ed è riconosciuto come standard ma... non impone nessun limite riguardo all'uso di sistemi DRM da parte dei suoi utilizzatori. Di conseguenza, è facile prevedere che il TPM verrà usato come DRM per proteggere gli iBooks dalla copia abusiva, vanificando ogni vantaggio del formato ePub.

A questo punto, è facile capire l'entusiasmo degli editori per questo nuovo giocattolo della Apple. Se volete approfondire l'argomento, sappiate che anche in Italia esiste da molti anni un'associazione che si oppone a questa tecnologia, No1984.

Sappiate anche che sono già disponibili altri tablet ed altri e-book reader che non fanno uso di questa tecnologia ed altri ne arriveranno sul mercato nei prossimi mesi.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Commenti all'articolo (ultimi 5 di 44)

17-2-2010 22:05

11-2-2010 16:54

11-2-2010 06:50

5-2-2010 19:34

5-2-2010 12:55

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?